29/12/2024

W dzisiejszym cyfrowym świecie, bezpieczeństwo danych jest priorytetem dla każdej organizacji i użytkownika indywidualnego. Jednym z kluczowych aspektów ochrony danych jest monitorowanie dostępu do plików. System Windows oferuje wbudowane narzędzia audytu, które pozwalają śledzić, kto, kiedy i w jaki sposób uzyskuje dostęp do plików i folderów na serwerach i komputerach. Włączenie audytu w systemie Windows to proaktywny krok w kierunku zabezpieczenia poufnych informacji, identyfikacji potencjalnych zagrożeń i spełnienia wymogów zgodności.

- Czym jest audyt plików w systemie Windows?

- Dlaczego warto włączyć audyt plików?

- Jak włączyć audyt obiektów w systemie Windows?

- Jak włączyć audyt plików i folderów w systemie Windows?

- Gdzie szukać dzienników audytu?

- Sprawdzanie uprawnień plików w systemie Windows

- Audyt udostępnionych plików

- Podsumowanie

Czym jest audyt plików w systemie Windows?

Audyt plików w systemie Windows to funkcja systemu operacyjnego, która rejestruje zdarzenia związane z dostępem do obiektów systemowych, takich jak pliki i foldery. Dzięki audytowi, administratorzy mogą uzyskać szczegółowe informacje o tym, kto próbował uzyskać dostęp do określonych zasobów, czy próba ta zakończyła się sukcesem, czy porażką, oraz jakie operacje zostały wykonane (np. odczyt, zapis, usunięcie). Te informacje są zapisywane w dzienniku zdarzeń bezpieczeństwa systemu Windows, co umożliwia późniejszą analizę i identyfikację podejrzanych działań.

Dlaczego warto włączyć audyt plików?

- Zwiększenie bezpieczeństwa: Audyt pozwala na wczesne wykrywanie nieautoryzowanego dostępu do poufnych danych, co umożliwia szybką reakcję i minimalizację potencjalnych szkód.

- Monitorowanie aktywności użytkowników: Dzięki audytowi można śledzić, jak użytkownicy korzystają z zasobów sieciowych, identyfikować wzorce zachowań i wykrywać potencjalne nadużycia.

- Spełnienie wymogów zgodności: Wiele regulacji prawnych i standardów branżowych wymaga monitorowania dostępu do danych. Audyt plików pomaga spełnić te wymagania i udokumentować zgodność.

- Analiza incydentów bezpieczeństwa: W przypadku wystąpienia incydentu bezpieczeństwa, dzienniki audytu stanowią cenne źródło informacji, pomagające w ustaleniu przyczyn i zakresu problemu.

Jak włączyć audyt obiektów w systemie Windows?

Pierwszym krokiem do włączenia audytu plików jest aktywacja audytu obiektów. Jest to ustawienie zasad bezpieczeństwa, które umożliwia rejestrowanie zdarzeń związanych z dostępem do obiektów systemowych. Aby to zrobić, wykonaj następujące kroki:

- Otwórz Panel sterowania systemu Windows.

- W Panelu sterowania, przejdź do Narzędzia administracyjne.

- W Narzędziach administracyjnych, uruchom Zasady zabezpieczeń lokalnych.

- W oknie Zasady zabezpieczeń lokalnych, w lewym panelu rozwiń Zasady lokalne, a następnie wybierz Zasady inspekcji.

- W prawym panelu, znajdź i wybierz Inspekcja dostępu do obiektów.

- Kliknij prawym przyciskiem myszy na Inspekcja dostępu do obiektów i wybierz Właściwości.

- W oknie Właściwości, zaznacz opcje Sukces i Niepowodzenie.

- Kliknij OK, aby zapisać zmiany.

- Zamknij okno Zasady zabezpieczeń lokalnych.

Włączenie audytu obiektów jest konieczne, aby system Windows zaczął rejestrować zdarzenia związane z dostępem do plików. Jednak samo włączenie audytu obiektów nie wystarczy, aby monitorować konkretne pliki i foldery. Należy jeszcze skonfigurować audyt plików i folderów na obiektach, które chcemy monitorować.

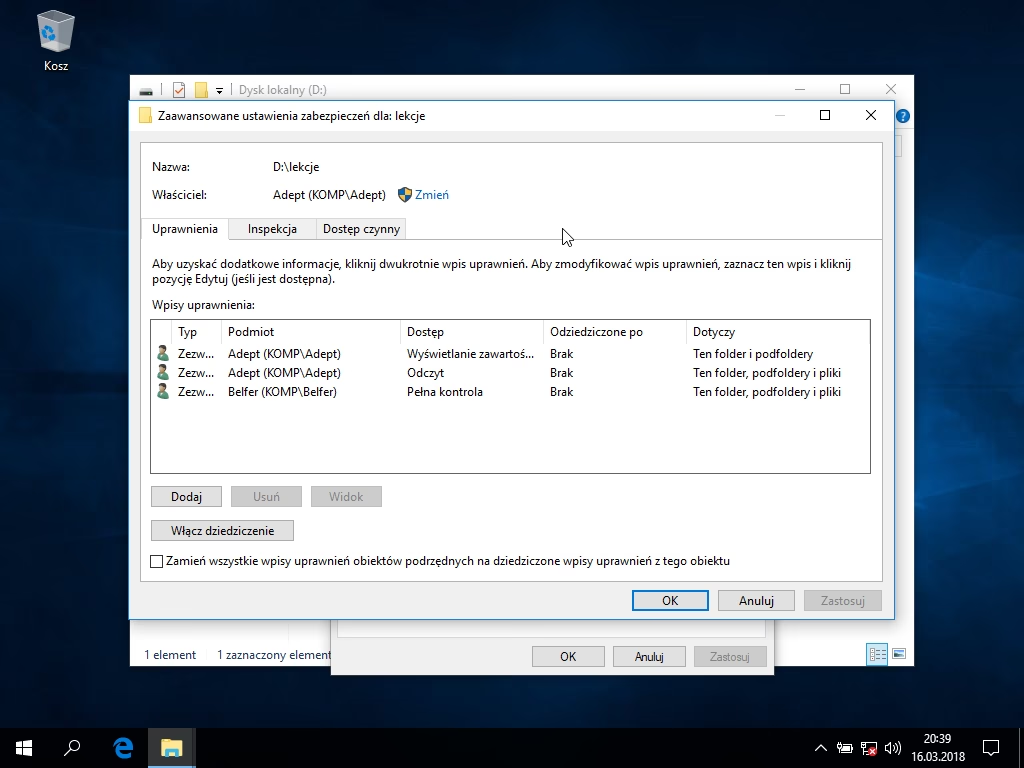

Jak włączyć audyt plików i folderów w systemie Windows?

Po włączeniu audytu obiektów, kolejnym krokiem jest skonfigurowanie audytu na konkretnych plikach i folderach, które chcemy monitorować. Dzięki temu system będzie rejestrował zdarzenia dostępu tylko do wybranych zasobów, co pozwoli uniknąć nadmiernego obciążenia systemu i ułatwi analizę dzienników. Aby włączyć audyt plików i folderów, wykonaj następujące kroki:

- Znajdź plik lub folder, który chcesz monitorować.

- Kliknij prawym przyciskiem myszy na pliku lub folderze i wybierz Właściwości.

- W oknie Właściwości, przejdź na zakładkę Zabezpieczenia.

- Kliknij przycisk Zaawansowane.

- W oknie Ustawienia zaawansowane zabezpieczeń, przejdź na zakładkę Inspekcja.

- Jeśli pojawi się komunikat o dziedziczeniu, kliknij Kontynuuj lub Dodaj, aby przejść dalej.

- Kliknij przycisk Dodaj.

- W oknie Wpis inspekcji dla [nazwa pliku/folderu], kliknij Wybierz podmiot zabezpieczeń.

- W oknie Wybieranie użytkownika lub grupy, wprowadź nazwę użytkownika lub grupy, której dostęp chcesz monitorować. Możesz wybrać Wszyscy, aby monitorować dostęp wszystkich użytkowników, lub wybrać konkretnych użytkowników lub grupy. Kliknij Sprawdź nazwy, a następnie OK.

- W sekcji Typ, wybierz Sukces, Niepowodzenie lub obie opcje, w zależności od tego, jakie zdarzenia chcesz monitorować. Sukces rejestruje pomyślne próby dostępu, Niepowodzenie rejestruje nieudane próby.

- W sekcji Uprawnienia, zaznacz operacje, które chcesz monitorować. Najczęściej monitorowane operacje to:

- Odczyt danych/Wyświetlanie listy folderu/Wykonanie pliku danych: Monitoruje dostęp do odczytu pliku lub folderu.

- Zapis danych/Dodawanie plików do folderu: Monitoruje próby modyfikacji pliku lub folderu.

- Usuwanie: Monitoruje próby usunięcia pliku lub folderu.

- Zmiana uprawnień: Monitoruje próby zmiany uprawnień do pliku lub folderu.

- Przejęcie na własność: Monitoruje próby przejęcia własności pliku lub folderu.

- Kliknij OK, aby zapisać wpis inspekcji.

- Kliknij OK w oknie Ustawienia zaawansowane zabezpieczeń.

- Kliknij OK w oknie Właściwości pliku lub folderu.

Po wykonaniu tych kroków, system Windows zacznie rejestrować zdarzenia związane z dostępem do wybranego pliku lub folderu w dzienniku zdarzeń bezpieczeństwa.

Gdzie szukać dzienników audytu?

Dzienniki audytu plików i folderów są zapisywane w Dzienniku zdarzeń bezpieczeństwa systemu Windows. Aby uzyskać dostęp do dziennika zdarzeń, wykonaj następujące kroki:

- Wyszukaj i uruchom aplikację Podgląd zdarzeń (Event Viewer).

- W Podglądzie zdarzeń, w lewym panelu rozwiń Dzienniki systemu Windows.

- Wybierz Zabezpieczenia.

- W prawym panelu zobaczysz listę zdarzeń bezpieczeństwa. Możesz filtrować zdarzenia, aby znaleźć interesujące Cię informacje, na przykład zdarzenia związane z dostępem do konkretnych plików lub folderów.

Zdarzenia audytu plików są identyfikowane przez identyfikatory zdarzeń. Do najczęściej spotykanych identyfikatorów zdarzeń związanych z audytem plików należą:

- 4656: Zażądano uchwytu do obiektu. To zdarzenie rejestruje próbę otwarcia pliku lub folderu.

- 4663: Dostęp do obiektu. To zdarzenie rejestruje faktyczny dostęp do pliku lub folderu (np. odczyt, zapis).

- 4658: Uchwyt do obiektu został zamknięty. To zdarzenie rejestruje zamknięcie uchwytu do pliku lub folderu.

- 4660: Obiekt został usunięty. To zdarzenie rejestruje usunięcie pliku lub folderu.

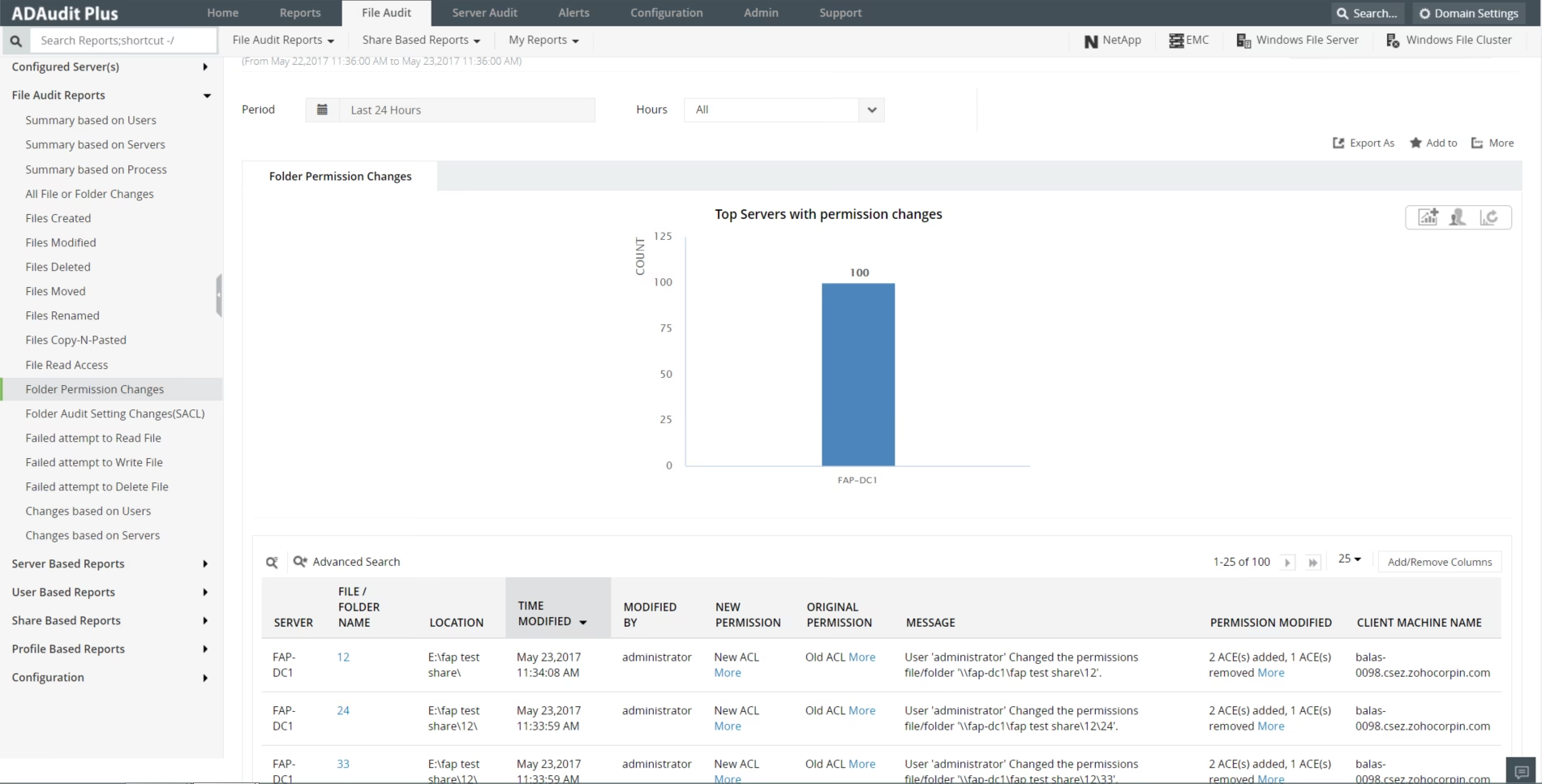

Analiza dzienników zdarzeń bezpieczeństwa może być czasochłonna i wymagać specjalistycznej wiedzy. Istnieją narzędzia, które ułatwiają analizę dzienników audytu, na przykład System Event Manager (SEM), wspomniany w oryginalnym tekście, czy Netwrix Auditor. Narzędzia te oferują zaawansowane funkcje filtrowania, raportowania i alertowania, co znacznie ułatwia monitorowanie i analizę zdarzeń bezpieczeństwa.

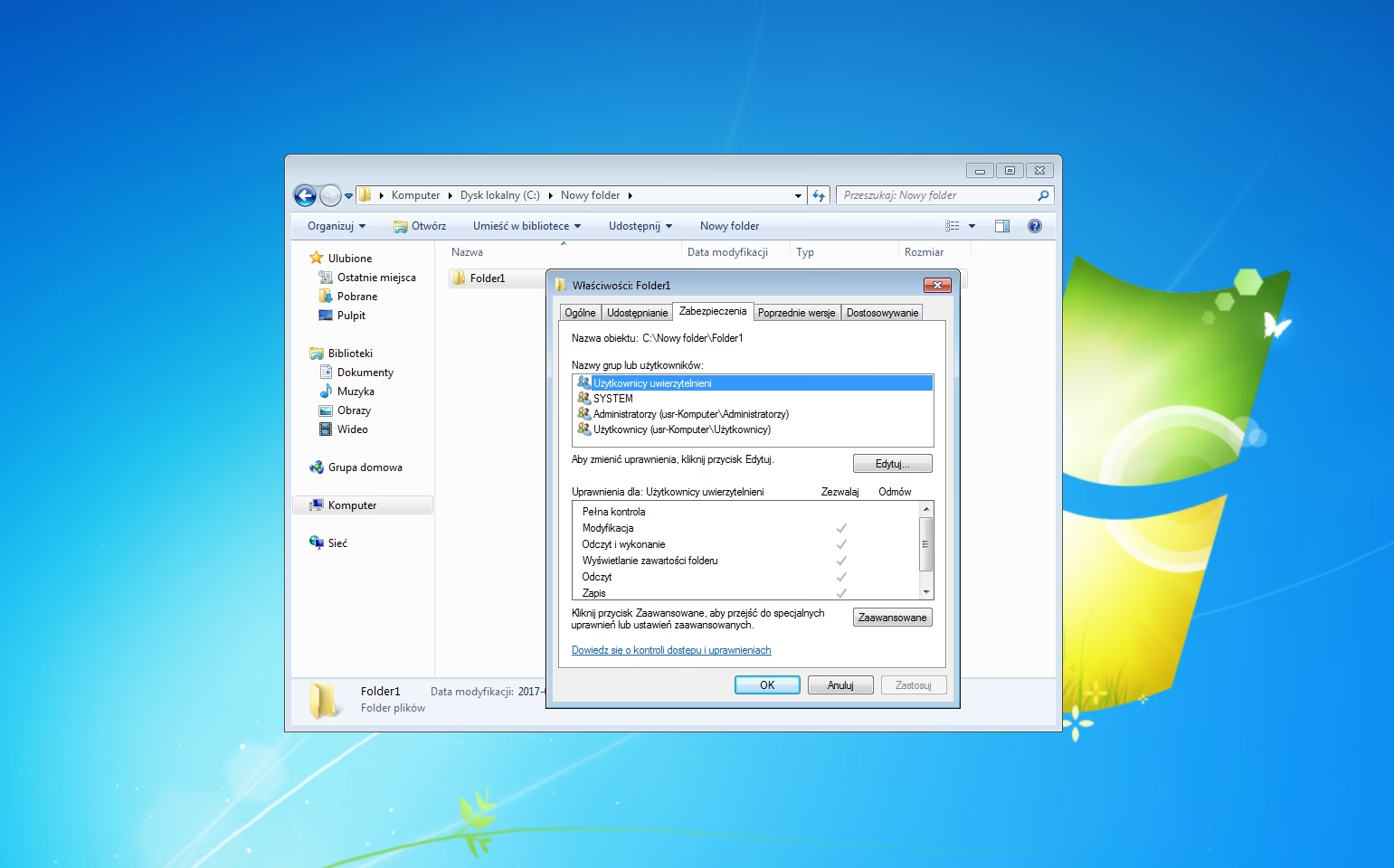

Sprawdzanie uprawnień plików w systemie Windows

Audyt plików jest ściśle powiązany z uprawnieniami do plików. Aby skutecznie monitorować dostęp do plików, ważne jest zrozumienie, jak działają uprawnienia w systemie Windows i jak je sprawdzać. Uprawnienia określają, którzy użytkownicy lub grupy mają dostęp do plików i folderów, oraz jakie operacje mogą na nich wykonywać. System Windows wykorzystuje model uprawnień oparty na listach kontroli dostępu (ACL), które definiują uprawnienia dla poszczególnych użytkowników i grup.

Aby sprawdzić uprawnienia do pliku lub folderu, wykonaj następujące kroki:

- Kliknij prawym przyciskiem myszy na pliku lub folderze i wybierz Właściwości.

- W oknie Właściwości, przejdź na zakładkę Zabezpieczenia.

- Na zakładce Zabezpieczenia, zobaczysz listę użytkowników i grup, którzy mają uprawnienia do tego obiektu, oraz ich przypisane uprawnienia.

- Aby zobaczyć szczegółowe uprawnienia, kliknij Zaawansowane.

- W oknie Ustawienia zaawansowane zabezpieczeń, na zakładce Uprawnienia, zobaczysz szczegółową listę uprawnień dla każdego podmiotu zabezpieczeń.

- Aby sprawdzić obowiązujące uprawnienia dla konkretnego użytkownika lub grupy, przejdź na zakładkę Obowiązujące uprawnienia, kliknij Wybierz użytkownika, wprowadź nazwę użytkownika lub grupy i kliknij Sprawdź obowiązywanie. System Windows wyświetli listę obowiązujących uprawnień dla wybranego podmiotu.

Znajomość uprawnień do plików jest kluczowa dla prawidłowej konfiguracji audytu. Upewnij się, że uprawnienia są odpowiednio skonfigurowane, aby tylko uprawnieni użytkownicy mieli dostęp do poufnych danych. Regularne sprawdzanie i przeglądanie uprawnień pomaga w utrzymaniu bezpieczeństwa i kontroli dostępu.

Audyt udostępnionych plików

W środowiskach sieciowych, udostępnianie plików i folderów jest powszechne. Audyt udostępnionych plików jest szczególnie ważny, ponieważ pozwala monitorować dostęp do zasobów współdzielonych przez wielu użytkowników. Konfiguracja audytu udostępnionych plików jest podobna do audytu plików lokalnych, ale należy pamiętać o kilku dodatkowych aspektach.

Podczas konfiguracji audytu na folderze udostępnionym, należy skonfigurować zarówno uprawnienia udostępniania, jak i uprawnienia NTFS. Uprawnienia udostępniania kontrolują dostęp przez sieć, natomiast uprawnienia NTFS kontrolują dostęp lokalny i zdalny. Aby skutecznie monitorować dostęp do udostępnionych plików, należy skonfigurować audyt zarówno na poziomie uprawnień udostępniania, jak i uprawnień NTFS.

Proces włączania audytu na folderze udostępnionym jest zasadniczo taki sam, jak opisany wcześniej dla plików i folderów lokalnych. Należy jednak pamiętać o konfiguracji audytu na serwerze plików, na którym udostępniany jest folder, oraz o monitorowaniu dzienników zdarzeń bezpieczeństwa na tym serwerze.

Podsumowanie

Włączenie audytu w systemie Windows to kluczowy element strategii bezpieczeństwa każdej organizacji i użytkownika. Audyt plików i folderów umożliwia monitorowanie dostępu do poufnych danych, wykrywanie nieautoryzowanych działań i spełnienie wymogów zgodności. Poprzez konfigurację audytu obiektów i audytu plików i folderów, oraz regularną analizę dzienników zdarzeń bezpieczeństwa, można znacznie zwiększyć poziom bezpieczeństwa systemu Windows i chronić cenne informacje przed nieuprawnionym dostępem i modyfikacją. Pamiętaj, że skuteczny audyt to proces ciągły, który wymaga regularnego przeglądania konfiguracji, analizy dzienników i dostosowywania ustawień do zmieniających się potrzeb i zagrożeń.

Jeśli chcesz poznać inne artykuły podobne do Audyt w systemie Windows: Jak Włączyć i Monitorować Dostęp do Plików, możesz odwiedzić kategorię Audyt.