13/10/2023

Powierzanie danych organizacji zewnętrznej, czy to jako osoba prywatna, czy inna firma, wymaga ogromnego zaufania. Jak możesz mieć pewność, że Twoje wrażliwe informacje będą odpowiednio chronione? W niektórych branżach obowiązują rygorystyczne normy i przepisy dotyczące cyberbezpieczeństwa, takie jak HIPAA dla opieki zdrowotnej czy PCI DSS dla firm przetwarzających karty płatnicze. Jednak dostawcy usług z innych sektorów, bez specyficznych regulacji, również potrzebują ram zgodności, aby udowodnić klientom, że posiadają odpowiednie mechanizmy kontrolne.

Kluczowym sposobem na budowanie zaufania do firmy jest zaangażowanie zewnętrznego audytora do walidacji ich kontroli. Zgodność i audyty SOC (Service Organization Controls) właśnie to zapewniają. Audyty te mają na celu udowodnienie klientom, że organizacje mogą świadczyć zakontraktowane usługi, nawet jeśli klienci nie mają pełnej widoczności ich wewnętrznych procesów. Czytaj dalej, aby dowiedzieć się więcej o zgodności z SOC, jej poziomach i rodzajach, oraz krokach niezbędnych do jej osiągnięcia.

- Co to jest zgodność z SOC?

- Różnice między SOC 1, 2 i 3

- SOC Typ 1 vs. Typ 2

- Jak przygotować się do audytu SOC

- Czego się spodziewać podczas audytu

- Budowanie zaufania klientów dzięki zgodności z SOC

- Lista kontrolna zgodności SOC 2

- Wymagania dotyczące zgodności z SOC 1

- Różnica między SOC 1 a SOC 2

- Jak organizacja usługowa może osiągnąć zgodność z SOC 1

- Różnice między SOC 1 a SOC 2

- Podsumowanie

- Najczęściej zadawane pytania (FAQ)

Co to jest zgodność z SOC?

Zgodność z Service Organization Controls (SOC) to ustandaryzowane ramy opracowane przez Amerykański Instytut Dyplomowanych Biegłych Rewidentów (AICPA). Jej celem jest ocena kontroli wewnętrznych, polityk i procedur organizacji usługowych. Wykorzystuje ona stronę trzecią do zapewnienia bezpieczeństwa, dostępności, integralności przetwarzania, poufności i prywatności danych oraz systemów zarządzanych przez firmę w imieniu jej klientów. (W tym kontekście SOC nie oznacza Security Operations Center, choć elementy SOC mogą być pomocne w uzyskaniu zgodności z SOC).

Audytor SOC musi być niezależnym dyplomowanym biegłym rewidentem (CPA) lub organizacją księgową. Musi on przestrzegać ustalonych standardów zawodowych AICPA i jest zobowiązany do przestrzegania określonych wytycznych przy planowaniu, wykonywaniu i nadzorowaniu audytów. Audytorzy AICPA regularnie przechodzą przeglądy koleżeńskie, co zapewnia, że przestrzegają oni przyjętych standardów audytu.

Różnice między SOC 1, 2 i 3

Istnieją trzy rodzaje raportów SOC: 1, 2 i 3. Każdy z nich koncentruje się na różnych aspektach działalności i jest przeznaczony dla innej grupy odbiorców:

- SOC 1: Audyty SOC 1 koncentrują się na kontrolach, które wpływają na sprawozdawczość finansową klienta. Na przykład, jeśli Twoja organizacja przetwarza dane płatnicze klienta, będziesz potrzebować audytu SOC 1, aby wykazać, że odpowiednio chronisz te informacje finansowe.

- SOC 2: Audyty i zgodność z SOC 2 są zazwyczaj stosowane dla firm świadczących usługi technologiczne, takich jak dostawcy usług chmurowych. Audyty SOC 2 są ogólne i testują Twoje kontrole pod kątem różnych kryteriów usług zaufania (TSC), takich jak poufność, dostępność, bezpieczeństwo, integralność przetwarzania i prywatność. Chociaż kryterium bezpieczeństwa TSC jest wymagane, audyt SOC 2 niekoniecznie musi obejmować pozostałe cztery.

- SOC 3: Audyty SOC 3 dostarczają ogólniejszych informacji niż SOC 2. Podczas gdy zgodność z SOC 2 jest zazwyczaj wykorzystywana dla firm klienckich i akcjonariuszy, zgodność z SOC 3 jest skierowana do ogółu społeczeństwa. Na przykład, duża firma świadcząca usługi chmurowe, taka jak Azure, może umieścić raport certyfikacyjny SOC 3 na swojej stronie internetowej, aby pokazać go szerokiej publiczności, a jednocześnie zaoferować raport SOC 2 swoim klientom korporacyjnym, którzy o to poproszą.

Rozważając, o który SOC powinieneś się ubiegać, weź pod uwagę docelową grupę odbiorców i model biznesowy Twojej firmy. Jeśli nie zajmujesz się danymi finansowymi i chcesz udowodnić swoje możliwości niefinansowe, prawdopodobnie będziesz chciał uzyskać zgodność z SOC 2. Jeśli jednak potrzebujesz zgodności z ustawą Sarbanes-Oxley (SOX) w drodze do stania się spółką notowaną na giełdzie, audyt SOC 1 jest kluczowy.

SOC Typ 1 vs. Typ 2

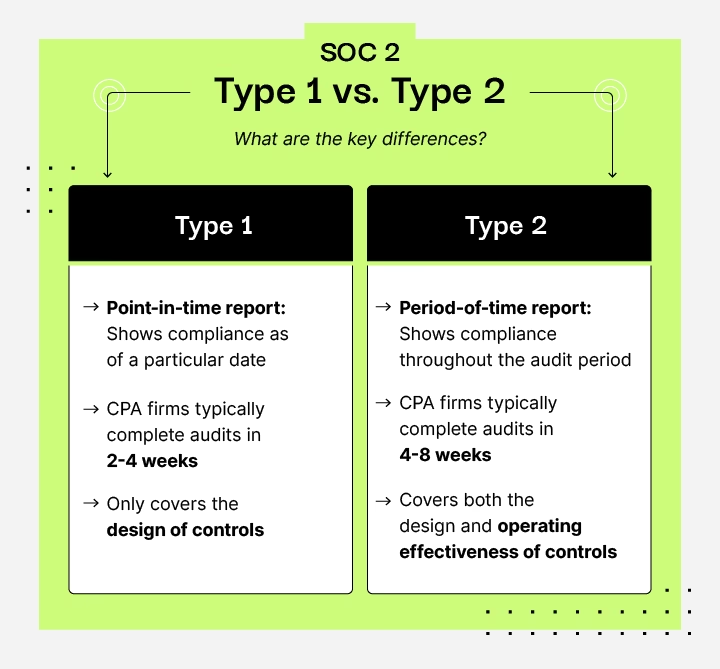

Oprócz zgodności z SOC 1, 2 i 3 istnieją raporty typu 1 i typu 2. Na przykład, organizacja może posiadać SOC 1 typu 1 i SOC 2 typu 2. Różnica między typami polega na zakresie i czasie trwania audytów.

- Typ 1: Audyty typu 1 są zazwyczaj migawkami stanu zgodności. Oceniający testuje jedną kontrolę, aby sprawdzić, czy projekt i opis Twojej firmy są prawidłowe. Następnie przyznaje Ci zgodność typu 1.

- Typ 2: Audyty typu 2 analizują zdolność Twojej organizacji do utrzymania zgodności. Audytor przetestuje Twoje kontrole zgodności w dłuższym okresie i przyzna zgodność typu 2, jeśli pozostaniesz zgodny przez cały okres oceny.

Większość klientów poszukuje zgodności typu 2, aby uzyskać najbardziej dogłębny wgląd w Twoją organizację. Audyt typu 1 jest korzystny, aby szybciej uzyskać certyfikację na start, ale powinieneś dążyć do certyfikacji typu 2 tak szybko, jak to możliwe.

Jak przygotować się do audytu SOC

Po podjęciu decyzji, która zgodność z SOC najlepiej pasuje do Ciebie i Twoich klientów, oraz wyborze audytora, nadszedł czas, aby przygotować się do audytu. Oto kilka wskazówek, jak przygotować się z wyprzedzeniem:

- Przygotuj dokumentację: W zależności od rodzaju audytu SOC, będziesz potrzebować całej dokumentacji zgodności w jednym miejscu. Na przykład, będziesz potrzebować dowodów zgodności i różnych rodzajów dokumentacji dla każdej zasady zaufania, dla której jesteś audytowany w ramach SOC 2. Pomocne może być posiadanie oprogramowania do zarządzania zgodnością, aby łatwo tagować, przechowywać i wyświetlać dokumentację oraz otrzymywać alerty, gdy dokumentacja wymaga aktualizacji.

- Przeprowadź ocenę gotowości do audytu: Gdy dokumentacja jest zorganizowana, współpracuj z audytorem, aby przeprowadzić ocenę gotowości do audytu. Pomoże Ci to przygotować się na wiele miesięcy przed audytem z pomocą audytora. Korzystając z możliwości pre-audytu, możesz zmniejszyć ryzyko, że audytor znajdzie luki w Twoich programach zgodności lub zabezpieczeniach, które mogą skutkować niepowodzeniem. Ocena pomoże również uzyskać poparcie w Twojej organizacji i zademonstrować interesariuszom znaczenie ustanowionych środków bezpieczeństwa IT i zgodności danych. Konieczność uporządkowania spraw przed wizytą audytora wzbudzi poczucie pilności rozpoczęcia programu zgodności.

- Spotkaj się z audytorem: Prawdopodobnie będziesz miał pytania w trakcie procesu i będziesz potrzebować pomocy w uporządkowaniu spraw. Umów się na spotkanie z audytorem, aby omówić wszystko. Audytor może odpowiedzieć na Twoje konkretne pytania i rozwiać wszelkie wątpliwości. Może również dać Ci wyobrażenie o tym, czy Twoje kontrole są wystarczające.

Czego się spodziewać podczas audytu

Audytor oceni każde obowiązujące TSC i kontrolę, przeglądając przedłożone przez Ciebie dowody. Proces ten może trwać od kilku dni do kilku tygodni - ale spodziewaj się, że przygotowanie zajmie kilka miesięcy. Wszystko zaczyna się od uzgodnienia planu audytu, a następnie rozpoczyna się praca. Audytor poprosi Cię o przesłanie szeregu dokumentów drogą elektroniczną podczas oceny, takich jak:

- Inwentarze zasobów

- Schematy organizacyjne

- Procesy zarządzania zmianami

- Procesy wdrażania i wycofywania pracowników

Prawdopodobnie przeprowadzi również wywiady z kluczowymi członkami Twojej organizacji, takimi jak personel IT i inżynierowie bezpieczeństwa. Pomoże im to uzyskać lepszy obraz Twoich procedur operacyjnych i procesów wewnętrznych. Po przejrzeniu wszystkiego audytor sporządzi raport ze swoich ustaleń.

Budowanie zaufania klientów dzięki zgodności z SOC

Osiągnięcie zgodności z SOC, czy to 1, 2, czy 3, nie jest łatwym zadaniem. Jest to jednak kluczowe dla pozyskiwania większych klientów, ponieważ pokazuje Twoje procesy i niezawodność. Pamiętaj, że raport nie jest końcem zgodności. Utrzymanie i dalszy rozwój zgodności i bezpieczeństwa na potrzeby corocznych audytów jest niezbędne, aby być na bieżąco i robić wrażenie.

Lista kontrolna zgodności SOC 2

Typowy scenariusz: Twoja organizacja chce uzyskać zgodność z SOC 2 (Service Organization Control 2) i zleca Ci zbadanie wymagań ramowych. Jednak po wstępnym rozeznaniu zdajesz sobie sprawę, że zgodność wymaga najpierw zrozumienia ogólnych wytycznych ustanowionych przez Amerykański Instytut Dyplomowanych Biegłych Rewidentów (AICPA), twórców SOC 2, a następnie określenia, które kryteria mają zastosowanie do Twojej organizacji. Jest to złożony proces, który zazwyczaj trwa od kilku tygodni do kilku miesięcy.

Na szczęście istnieje sposób na uproszczenie tego procesu - za pomocą listy kontrolnej zgodności SOC 2. Wykorzystanie listy kontrolnej SOC 2 pomaga przyspieszyć proces definiowania i wdrażania kontroli SOC 2 w Twojej organizacji. Poniższa lista kontrolna rozkłada wszystko, czego potrzebujesz, aby prawidłowo określić zakres programu, przygotować się do audytu i osiągnąć zgodność z SOC 2. Bez względu na wielkość Twojej organizacji lub dojrzałość programu, łatwy do naśladowania, ośmioetapowy proces nie tylko posłuży jako przewodnik, ale także przyspieszy czas potrzebny na uzyskanie zgodności z SOC 2.

Dlaczego potrzebujesz listy kontrolnej zgodności SOC 2?

SOC 2 jest zdecydowanie najczęściej żądanym frameworkiem InfoSec i procesem audytu w USA, sygnalizującym, że organizacji można zaufać w kwestii bezpieczeństwa jej klientów i wrażliwych danych. Lista kontrolna zgodności SOC 2 zawiera praktyczne wskazówki i jasne kroki działania, które pomagają organizacjom spełnić wymagania ramowe. Lista kontrolna SOC 2 nie tylko zawiera kluczowe szczegóły dotyczące każdego kroku, ale także zawiera wskazówki, jak usprawnić proces i wzmocnić ogólną postawę w zakresie bezpieczeństwa.

Lista kontrolna zgodności SOC 2: 8 kroków

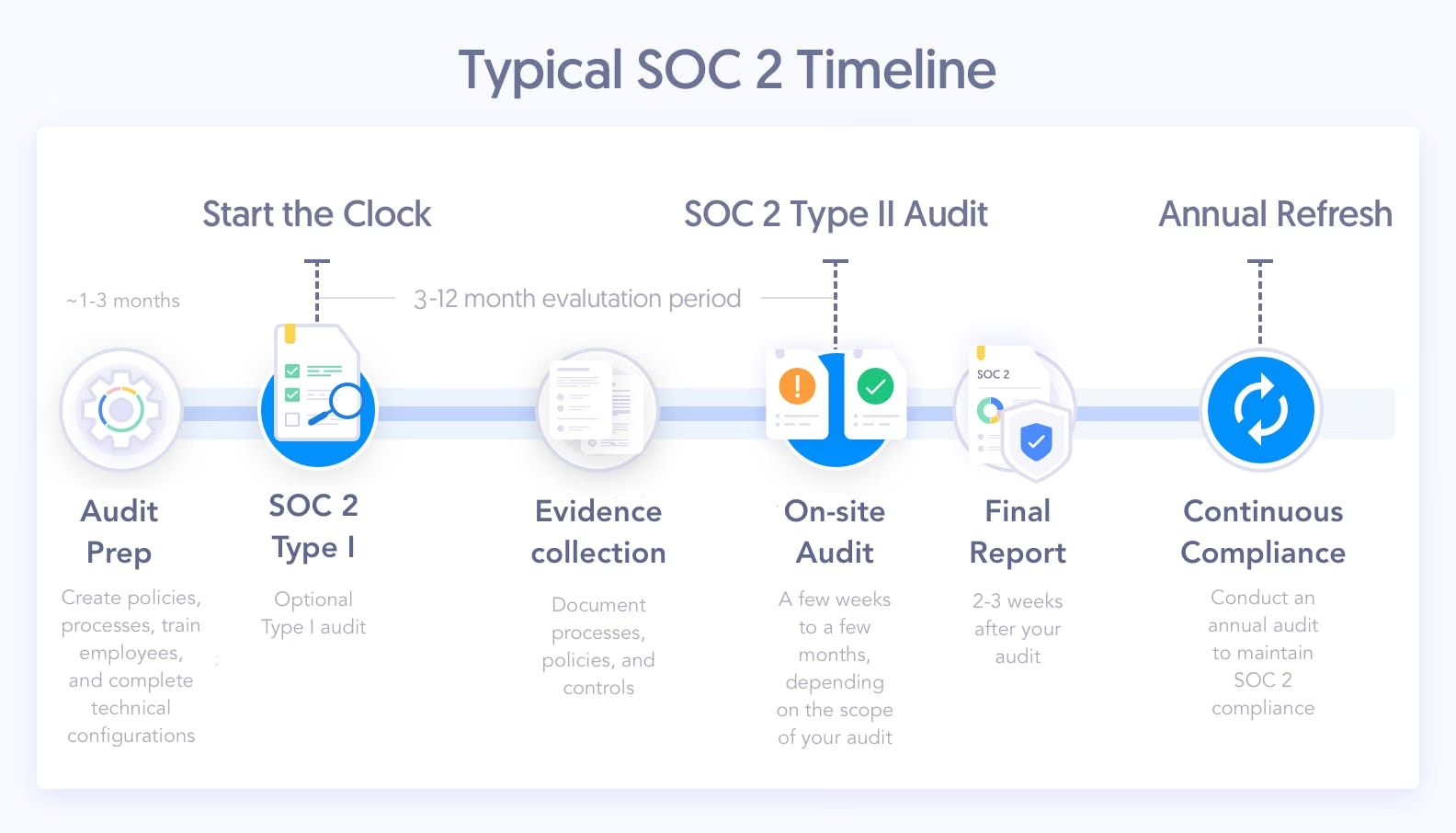

Przygotowanie do audytu SOC 2 może trwać miesiącami, a zadania takie jak określenie zakresu, wybór audytora, wdrożenie kontroli wewnętrznych i przeprowadzenie oceny gotowości są częścią typowego procesu. Poniżej przedstawiamy osiem podstawowych kroków, aby stać się zgodnym z SOC 2:

- Ustal swoje cele: Pierwszym punktem na naszej liście kontrolnej zgodności SOC 2 jest posiadanie jasnych, dobrze zdefiniowanych celów. Dlaczego Twoja organizacja potrzebuje SOC 2? Jaki cel lub korzyść to oferuje? Kilka powodów, dla których organizacje dążą do SOC 2, to fakt, że jest to wymagane przez ich klientów, leży u podstaw bezpiecznego programu zarządzania danymi, pomaga komunikować operacje bezpieczeństwa i buduje zaufanie do marki. Bez względu na powód, wczesne ustalenie celów zapewnia, że Twoje wysiłki są zgodne z celami organizacyjnymi i zapewnia wskazówki, gdy nadejdzie czas na tworzenie i wdrażanie kontroli bezpieczeństwa.

- Wybierz audytora: Nawet organizacje doświadczone w zakresie zgodności z SOC 2 zalecają wybór niezależnego lub zewnętrznego audytora tak szybko, jak to możliwe. W końcu, jak często masz okazję wybrać osobę, która będzie przeglądać Twoją pracę? Audytorzy nie tylko odpowiadają za stworzenie końcowego raportu SOC 2, ale także odgrywają kluczową rolę w pomaganiu w poruszaniu się po całym procesie. Firmy audytorskie i dostawcy usług są jednym z największych czynników decydujących o tym, czy Twoja organizacja ostatecznie osiągnie zgodność z SOC 2. Przy wyborze najlepszego audytora dla siebie należy pamiętać o kilku czynnikach: wiedza i zrozumienie, gotowość do współpracy między zespołami, przejrzystość operacji.

- Określ typ raportu SOC 2: Istnieją dwa typy raportów audytu SOC 2: SOC 2 Type 1 i SOC 2 Type 2. SOC 2 Type 1 analizuje bezpieczeństwo danych i kontrole prywatności w Twojej organizacji w momencie audytu; podczas gdy SOC 2 Type 2 analizuje te same kontrole, ale w okresie czasu (około sześciu do 12 miesięcy). Raporty typu 1 są znacznie łatwiejsze i stanowią dobrą opcję, jeśli potrzebujesz wykazać zgodność w krótkim czasie. Jednak większość organizacji (i ich klientów) będzie chciała raportów typu 2. Raporty typu 2 są znacznie bardziej intensywne i w większym stopniu dowodzą, że Twoje systemy są chronione na wysokim poziomie bezpieczeństwa. Z tego powodu wiele organizacji decyduje się pominąć Type 1 i przejść bezpośrednio do zgodności Type 2.

- Zdefiniuj zakres audytu: Podobnie jak w przypadku większości działań związanych z zgodnością, audyty SOC 2 są definiowane przez zakres organizacji. Na przykład, zakres ogólny może być ograniczony do określonej lokalizacji lub obszaru operacji. Częściej w przypadku SOC 2 zakres będzie koncentrował się na operacjach, które wspierają konkretny produkt lub usługę oferowaną przez Twoją organizację. Zdefiniowanie zakresu audytu SOC 2 wiąże się jednak z dogłębnym zrozumieniem zarówno Twoich operacji, jak i wymagań ramowych dotyczących zgodności. Zacznij od przejrzenia wszystkich aplikacji, baz danych, lokalizacji fizycznych i systemów, w których znajdują się dane Twoich klientów. Musisz również określić, które z pięciu Kryteriów Usług Zaufania (TSC) mają zastosowanie do Twojej organizacji. Pamiętaj, że bezpieczeństwo jest obowiązkowe dla każdego audytu SOC 2, podczas gdy pozostałe cztery kryteria - dostępność, integralność przetwarzania, poufność i prywatność - są opcjonalne. Wykluczając z góry wszystkie obszary, które nie są istotne, możesz znacznie zmniejszyć obciążenie organizacyjne związane z zgodnością.

- Przeprowadź ocenę luk: Po zdefiniowaniu zakresu audytu możesz następnie przeprowadzić ocenę luk lub analizę luk, która porównuje Twoje obecne wysiłki w zakresie bezpieczeństwa z wysiłkami opisanymi w ramach SOC 2. Ten krok powinien być dość prosty. Celem jest szybkie zidentyfikowanie istniejących praktyk, polityk i technologii bezpieczeństwa oraz odkrycie wszelkich luk lub problemów, które nadal wymagają rozwiązania. Przykładami typowych luk są brak dokumentacji kontroli organizacyjnej, nieautoryzowane kontrole dostępu lub nierozwiązane luki w zabezpieczeniach. Przeprowadzenie proaktywnej oceny luk SOC 2 daje wystarczająco dużo czasu na wdrożenie niezbędnych kontroli i przeprowadzenie wszelkich ocen ryzyka lub mitygacji ryzyka przed właściwym audytem.

- Usuń luki i wdróż kontrole bezpieczeństwa: Teraz nadszedł czas, aby zająć się wszystkimi lukami w zgodności z SOC 2, które zidentyfikowałeś w swojej ocenie. Chociaż AICPA oferuje ogólne wskazówki, są one w dużej mierze otwarte na interpretację. Najlepiej jest współpracować z zespołami w celu przeglądu polityk, wdrożenia niezbędnych zmian lub kontroli i udokumentowania wszelkich nowych procesów. Organizacje uważają to za najbardziej rygorystyczną i czasochłonną część ram SOC 2, ponieważ zamknięcie luk między obecnym procesem bezpieczeństwa a wymaganymi standardami zgodności może zająć trochę czasu.

- Przeprowadź symulację audytu (opcjonalnie): Jako ostatni krok przed oficjalnym audytem, audytor może przeprowadzić symulowany lub próbny audyt, który oceni Twoją gotowość. Symulacje audytu weryfikują, czy wdrożyłeś prawidłowe kontrole i, w niektórych przypadkach, podkreślą wszelkie zmiany potrzebne do wykazania zgodności z SOC 2. Tego typu audyty są opcjonalne, ale wysoce zalecane jako sposób na zapoznanie organizacji z rzeczywistym procesem i zapewnienie spokoju ducha.

- Zakończ audyt SOC 2: Twój zakres jest zdefiniowany. Twoje luki są zamknięte. Twoje polityki i kontrole są na miejscu. Pozostało tylko przejść rzeczywisty audyt zgodności z SOC 2. W przypadku SOC 2 Type 2 proces audytu może trwać od kilku tygodni do kilku miesięcy, podczas których audytor przejrzy kontrole organizacyjne i systemy objęte Twoim zakresem. Audytorzy zazwyczaj zadają również więcej pytań, proszą o dodatkowe dowody lub planują wizyty na miejscu. Upewnij się, że ściśle współpracujesz z audytorem, aby móc dostosować harmonogramy i zapewnić, że wszystko przebiega sprawnie. Na koniec audytu otrzymasz raport SOC 2 podsumowujący Twoje systemy i kontrole, a także ustalenia i opinię audytora.

Osiągnięcie zgodności z SOC 2

Gratulacje! Twoja organizacja jest teraz (miejmy nadzieję) zgodna z SOC 2. Po głębokim oddechu ulgi i wyświetleniu pieczęci zgodności z SOC 2 na swojej stronie internetowej, ważne jest, aby ustanowić ciągłe monitorowanie i środki bezpieczeństwa. Raporty audytów SOC 2 są ważne przez 12 miesięcy i większość organizacji będzie odnawiać swoje raporty atestacyjne corocznie. Aby zapewnić ciągłą zgodność, skalowalna platforma może zintegrować się z Twoim stosem technologicznym, automatycznie dostosować listę zasad i kontroli dla Twojej organizacji oraz operacjonalizować wszystkie Twoje wymagania SOC 2 w jednej lokalizacji.

Wymagania dotyczące zgodności z SOC 1

Zdefiniowany przez AICPA jako pierwsza część serii Service Organization Control, SOC 1 dotyczy kontroli wewnętrznych w zakresie sprawozdawczości finansowej. SOC 1, 2 i 3 są zgodne z Wytycznymi dotyczącymi standardów atestacji (Statement on Standards for Attestation Engagements - SSAE 18).

Chociaż SOC 1 jest mniej powszechny niż jego odpowiedniki SOC 2 i 3, ma zastosowanie do firm (znanych jako organizacje usługowe), które bezpośrednio wchodzą w interakcję z informacjami finansowymi klientów lub partnerów biznesowych, podkreślając znaczenie ochrony danych finansowych obu tych grup.

SOC 1 dla sprawozdawczości finansowej

Zgodność z SOC 1 zabezpiecza interakcję, transmisję lub przechowywanie przez organizację usługową sprawozdań finansowych użytkowników. Koncentrując się na skuteczności kontroli wewnętrznej organizacji usługowej, raporty SOC 1 odgrywają kluczową rolę w ocenie kontroli wewnętrznej nad sprawozdawczością finansową, w szczególności w ocenie celów kontrolnych i skuteczności kontroli wewnętrznej w zapewnianiu logicznego i fizycznego dostępu do programów, danych i zasobów komputerowych.

Pomaga to organizacjom usługowym budować zaufanie klientów i zmniejszać ryzyko oszustw lub błędów w sprawozdaniach finansowych. W szczególności, raport SOC 1 pomaga zarządowi, inwestorom, audytorom i klientom w ocenie kontroli wewnętrznej nad sprawozdawczością finansową zgodnie z wytycznymi AICPA.

Kiedy i dlaczego Twoja organizacja usługowa potrzebuje raportu?

Podobnie jak w przypadku większości ram bezpieczeństwa informacji, zgodność z SOC 1 staje się ważna dla Twojej firmy, gdy potencjalny klient lub klient prosi o zobaczenie Twojego raportu. Zazwyczaj zdarza się to, jeśli zarządzasz danymi finansowymi lub zajmujesz się sprawozdawczością finansową dla użytkowników, takimi jak listy płac, opcje na akcje, plany emerytalne i inne. Ochrona danych klientów jest kluczowa w tym kontekście, ponieważ obejmuje dostęp i ochronę informacji finansowych i sprawozdań klientów, co bezpośrednio wpływa na ocenę kontroli wewnętrznej nad sprawozdawczością finansową i zapewnia klientów notowanych na giełdzie o bezpieczeństwie ich danych.

Często większe przedsiębiorstwa wymagają od swoich dostawców zgodności, aby samo przedsiębiorstwo przeszło własne audyty. Podobnie, możesz być zmuszony do upewnienia się, że Twoi dostawcy są zgodni, jeśli mają dostęp do jakichkolwiek sprawozdań finansowych użytkowników.

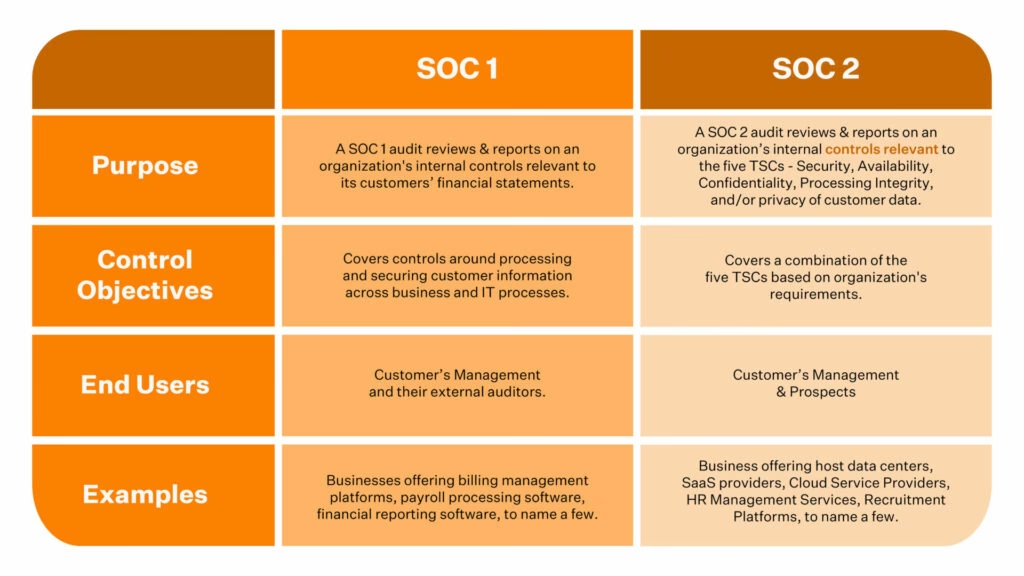

Różnica między SOC 1 a SOC 2

Podczas gdy raporty SOC 1 koncentrują się na sprawozdawczości finansowej i kontroli wewnętrznej organizacji, raporty SOC 2 oceniają skuteczność kontroli bezpieczeństwa, poufności i prywatności firmy. Raporty SOC 2 są bardziej istotne dla organizacji, które przetwarzają dane wrażliwe lub poufne, takie jak firmy HealthTech lub instytucje finansowe. Raporty SOC 2 mogą również pomóc organizacjom wykazać zgodność z przepisami HIPAA, GDPR lub PCI DSS.

Jak organizacja usługowa może osiągnąć zgodność z SOC 1

Podobnie jak inne ramy SOC, uzyskanie zgodności z SOC 1 obejmuje określenie zakresu programu i analizę luk istniejących i brakujących kontroli, w tym zarówno ogólnych kontroli IT, jak i kontroli procesów biznesowych. Wszelkie brakujące kontrole, szczególnie kontrole procesów biznesowych obok ogólnych kontroli IT, powinny zostać wdrożone, należy przeprowadzić ocenę ryzyka, a na koniec oficjalny audyt przez licencjonowanego biegłego rewidenta. W przeciwieństwie do innych ram SOC, najpierw musisz wybrać audytora. Audytor pomaga zidentyfikować cele kontrolne i wspierające działania kontrolne w oparciu o Twój system i dojrzałość Twojego produktu. Zazwyczaj istnieją trzy kategorie celów kontrolnych. Ta sama firma, która zidentyfikowała odpowiednie kontrole, może audytować Twoje cele kontrolne i działania kontrolne. Proces zgodności z SOC 1 wygląda następująco:

- Wybierz audytora

- Pomóż audytorowi zrozumieć Twój produkt i sposób, w jaki wchodzi on w interakcję z systemami finansowymi lub wpływa na nie

- Zdefiniuj cele kontrolne i wspierające działania kontrolne

- Wdróż działania kontrolne w oparciu o konkretne cele kontrolne

- Przejrzyj i oceń ryzyko

Zgodność z SOC 1 poprzez osiągnięcie celów kontrolnych

Aby stać się zgodną z SOC 1, organizacje usługowe muszą przestrzegać określonych celów kontrolnych i działań kontrolnych określonych w ramach SOC 1 AICPA. Ramy określają pięć kategorii celów dla kontroli wewnętrznych, które organizacja usługowa musi uwzględnić: środowisko kontroli, ocenę ryzyka, działania kontrolne, informacje i komunikację oraz monitorowanie.

W ramach tych kategorii kontrolnych znajdują się same kontrole wewnętrzne. Obejmują one kontrole dostępu, zarządzanie zmianami, tworzenie kopii zapasowych i odzyskiwanie danych oraz planowanie odzyskiwania po awarii. Zapewnienie skuteczności operacyjnej tych kontroli w czasie jest niezbędne do utrzymania zgodności z SOC 1.

- Środowisko kontroli: Cel środowiska kontroli ocenia ogólne środowisko kontroli organizacji usługowej, w tym ton z góry, uczciwość i wartości etyczne organizacji oraz zaangażowanie w kompetencje. Środowisko kontroli stanowi podstawę dla wszystkich innych celów kontrolnych.

- Ocena ryzyka: Cel oceny ryzyka ocenia procesy organizacji usługowej dotyczące identyfikacji i oceny ryzyk, które mogłyby wpłynąć na wiarygodność sprawozdawczości finansowej. Obejmuje to ocenę projektu i wdrożenia kontroli wewnętrznych w celu złagodzenia zidentyfikowanych ryzyk.

- Działania kontrolne: Cel działań kontrolnych ocenia konkretne działania kontrolne wdrożone w celu zapobiegania lub wykrywania błędów w sprawozdaniach finansowych. Działania kontrolne mogą obejmować polityki i procedury związane z kontrolą dostępu, rozdziałem obowiązków oraz monitorowaniem i raportowaniem transakcji finansowych.

- Informacje i komunikacja: Cel informacji i komunikacji ocenia dokładność, kompletność i terminowość raportowania informacji finansowych. Obejmuje to ocenę systemów organizacji usługowej w zakresie przechwytywania, przetwarzania i raportowania informacji finansowych.

- Monitorowanie: Cel monitorowania ocenia bieżące monitorowanie kontroli przez organizację usługową w celu zapewnienia ich skuteczności w czasie. Obejmuje to ocenę procesów organizacji usługowej w zakresie identyfikacji niedociągnięć kontroli i podejmowania działań naprawczych w razie potrzeby.

Audytowanie SOC 1

Atestacja SOC 1 koncentruje się na ocenie i raportowaniu skuteczności kontroli wewnętrznej organizacji, a w szczególności kontroli wewnętrznej organizacji usługowej nad sprawozdawczością finansową. Tego rodzaju atestację mogą przeprowadzić wyłącznie niezależni audytorzy zewnętrzni, którzy spełniają określone kwalifikacje określone przez AICPA. Audytorzy ci muszą posiadać odpowiednie doświadczenie i przeszkolenie, aby ocenić skuteczność kontroli wewnętrznej organizacji usługowej, upewniając się, że są one zaprojektowane i działają skutecznie w celu osiągnięcia celów związanych ze sprawozdawczością finansową. Kluczowe jest wybranie renomowanego audytora z doświadczeniem w Twojej branży i rodzaju świadczonych usług, ponieważ odgrywa on kluczową rolę w ocenie tych kontroli i zapewnieniu klientów i audytorów co do ich skuteczności.

Typ 1 i Typ 2 SOC 1

- Typ 1: Firmy dążące do zgodności z SOC 1 zazwyczaj zaczynają od raportu typu 1. Raporty typu 1 badają projekt programu zgodności w określonym momencie. Obejmuje to wszelkie polityki, które masz wdrożone w celu ochrony danych, procedury bezpieczeństwa informacji i wszelkie dodatkowe dowody, że Twój program zgodności jest funkcjonalny.

- Typ 2: Raporty SOC 1 typu 2 badają bezpieczeństwo Twoich kontroli finansowych w określonym okresie czasu, zazwyczaj 9-12 miesięcy. Raport zawiera ocenę kontroli i odpowiadające im dowody. Wymaga corocznej ponownej oceny w celu utrzymania zgodności.

Różnice między SOC 1 a SOC 2

| Cecha | SOC 1 | SOC 2 |

|---|---|---|

| Koncentracja | Kontrola wewnętrzna nad sprawozdawczością finansową (ICFR) | Kontrole bezpieczeństwa, poufności, dostępności, integralności przetwarzania i prywatności (Kryteria Usług Zaufania - TSC) |

| Zakres | Procesy finansowe i kontrole, które mogą wpływać na sprawozdania finansowe klienta | Systemy i organizacje usługowe, które przetwarzają dane klientów |

| Odbiorcy raportu | Audytorzy finansowi klientów, kierownictwo klientów | Klienci, potencjalni klienci, akcjonariusze, zarząd |

| Kryteria | Kontrola wewnętrzna nad sprawozdawczością finansową (ICFR) | Kryteria Usług Zaufania (TSC) - bezpieczeństwo, dostępność, integralność przetwarzania, poufność, prywatność (bezpieczeństwo jest obowiązkowe) |

| Typ raportu | Typ 1 (projekt kontroli w określonym momencie), Typ 2 (skuteczność operacyjna kontroli w okresie czasu) | Typ 1 (projekt kontroli w określonym momencie), Typ 2 (skuteczność operacyjna kontroli w okresie czasu) |

| Branże | Organizacje, które wpływają na sprawozdania finansowe klientów (np. procesory płac, zarządzający aktywami) | Firmy technologiczne, dostawcy usług chmurowych, firmy przetwarzające wrażliwe dane |

Podsumowanie

Zgodność z SOC jest kluczowa dla budowania zaufania klientów i partnerów biznesowych. Wykazanie, że Twoja organizacja posiada solidne kontrole wewnętrzne i procesy bezpieczeństwa, jest niezbędne w dzisiejszym świecie, w którym ochrona danych ma fundamentalne znaczenie. Niezależnie od tego, czy wybierzesz SOC 1, SOC 2, czy SOC 3, proces zgodności pomoże Ci wzmocnić Twoją pozycję na rynku i zapewnić długoterminowy sukces. Pamiętaj, że zgodność to proces ciągły, wymagający regularnego monitorowania i doskonalenia.

Najczęściej zadawane pytania (FAQ)

- Co to jest audyt SOC?

- Audyt SOC to niezależna ocena kontroli wewnętrznych organizacji usługowej. Przeprowadzany jest przez certyfikowanego audytora, aby zapewnić klientów o bezpieczeństwie i wiarygodności usług organizacji.

- Jak długo trwa uzyskanie zgodności z SOC 2?

- Proces uzyskania zgodności z SOC 2 może trwać od kilku miesięcy do ponad roku, w zależności od poziomu przygotowania organizacji i zakresu audytu.

- Czy raport SOC 2 jest ważny tylko przez rok?

- Tak, raporty SOC 2 są zazwyczaj ważne przez 12 miesięcy. Organizacje muszą corocznie odnawiać swoje atestacje, aby utrzymać zgodność.

- Czy mała firma potrzebuje zgodności z SOC?

- Zgodność z SOC może być korzystna dla firm każdej wielkości, szczególnie jeśli przetwarzają wrażliwe dane klientów. Może pomóc w budowaniu zaufania i pozyskiwaniu większych klientów.

- Ile kosztuje raport SOC 1?

- Koszt raportu SOC 1 zależy od wielu czynników, takich jak wielkość organizacji, zakres audytu i poziom przygotowania. Zazwyczaj obejmuje koszty oceny gotowości i samego audytu.

Jeśli chcesz poznać inne artykuły podobne do Zgodność z SOC: Klucz do zaufania klientów, możesz odwiedzić kategorię Rachunkowość.