29/08/2024

W dzisiejszych czasach, kiedy większość naszej komunikacji i transakcji przeniosła się do świata cyfrowego, bezpieczeństwo poczty elektronicznej stało się niezwykle istotne. Codziennie wymieniamy setki maili, często nie zdając sobie sprawy z zagrożeń, jakie mogą czyhać w naszej skrzynce odbiorczej. Dziwne wiadomości, spam, phishing – to tylko niektóre z problemów, z którymi możemy się spotkać. Co więcej, ryzyko wycieku danych i kradzieży tożsamości jest realne i może mieć poważne konsekwencje. W tym artykule odpowiemy na pytanie, dlaczego otrzymujemy podejrzane maile, jak sprawdzić, czy nasza poczta jest bezpieczna, i co zrobić, aby chronić swoje dane przed cyberprzestępcami.

- Dlaczego otrzymuję dziwne e-maile?

- Czym jest wyciek danych i dlaczego jest niebezpieczny?

- Jak sprawdzić, czy Twoje dane wyciekły?

- Jak rozpoznać niebezpieczną wiadomość e-mail?

- Co zrobić, jeśli Twoje dane wyciekły?

- Jak chronić się przed wyciekiem danych i phishingiem?

- Często zadawane pytania (FAQ)

- Podsumowanie

Dlaczego otrzymuję dziwne e-maile?

Zastanawiasz się, dlaczego Twoja skrzynka odbiorcza jest zasypywana niechcianymi wiadomościami? Istnieje kilka przyczyn tego zjawiska, a zrozumienie ich pomoże Ci lepiej chronić się przed potencjalnymi zagrożeniami.

Spam – niechciana poczta

Najczęściej dziwne maile, które otrzymujemy, to po prostu spam. Spam to masowo rozsyłane, niechciane wiadomości elektroniczne, zazwyczaj o charakterze reklamowym lub oszukańczym. Spamerzy zdobywają adresy e-mail z różnych źródeł – stron internetowych, forów, wycieków danych – i wykorzystują je do rozsyłania swoich wiadomości. Często spam zawiera reklamy produktów lub usług, ale może również prowadzić do stron phishingowych lub zawierać złośliwe oprogramowanie.

Podszywanie się pod nadawcę (spoofing)

Czasami możesz otrzymywać maile, które wyglądają, jakby zostały wysłane z Twojego własnego adresu lub od znanych Ci osób, ale w rzeczywistości są fałszywe. To zjawisko nazywa się spoofingiem. Spamerzy i oszuści mogą sfałszować adres nadawcy, aby uwiarygodnić swoje wiadomości i zwiększyć szanse na to, że klikniesz w link lub otworzysz załącznik. W ten sposób Twój adres e-mail może zostać wykorzystany jako fałszywy adres nadawcy lub adres zwrotny w spamie rozsyłanym do innych osób. Możesz wtedy otrzymywać powiadomienia o niedostarczeniu wiadomości, których nigdy nie wysyłałeś.

Wyciek danych i adres e-mail w bazach spamerów

Jeśli Twój adres e-mail pojawił się w wyniku wycieku danych z jakiejś strony internetowej lub serwisu, istnieje większe prawdopodobieństwo, że trafi do baz danych spamerów. Cyberprzestępcy często sprzedają takie bazy, a spamerzy wykorzystują je do masowej wysyłki spamu. Im więcej razy Twój adres e-mail pojawi się w sieci, tym większe ryzyko otrzymywania niechcianej poczty.

Czym jest wyciek danych i dlaczego jest niebezpieczny?

Wyciek danych to nieautoryzowane ujawnienie poufnych informacji, takich jak dane osobowe, hasła, numery kart kredytowych, loginy i inne wrażliwe dane. Wycieki danych mogą dotyczyć zarówno pojedynczych osób, jak i dużych firm czy instytucji. Konsekwencje wycieku danych mogą być poważne i dotkliwe.

Potencjalne skutki wycieku danych

- Kradzież tożsamości: Cyberprzestępcy mogą wykorzystać Twoje dane osobowe do podszywania się pod Ciebie, np. w celu zaciągania kredytów, dokonywania zakupów online lub popełniania przestępstw.

- Strata finansowa: Wyciek danych bankowych lub kart kredytowych może prowadzić do kradzieży pieniędzy z konta lub nieautoryzowanych transakcji.

- Włamania na konta internetowe: Jeśli wyciekły Twoje loginy i hasła do różnych serwisów internetowych, hakerzy mogą przejąć kontrolę nad Twoimi kontami i wykorzystać je w niecnych celach.

- Spam i phishing: Adres e-mail, który wyciekł, może być wykorzystany do rozsyłania spamu i ataków phishingowych.

- Utrata reputacji: W przypadku firm wyciek danych może negatywnie wpłynąć na ich reputację i zaufanie klientów.

Przyczyny wycieków danych

Wycieki danych mogą mieć różne przyczyny, najczęściej są to:

- Ataki hakerskie: Hakerzy mogą włamywać się do baz danych firm i instytucji, aby ukraść poufne informacje.

- Złośliwe oprogramowanie: Wirusy, trojany i inne złośliwe programy mogą zainfekować komputery i sieci, umożliwiając cyberprzestępcom dostęp do danych.

- Błędy ludzkie: Nieumyślne ujawnienie danych przez pracowników, np. poprzez wysłanie maila z poufnymi informacjami na nieprawidłowy adres.

- Phishing: Oszuści mogą wyłudzać dane od użytkowników poprzez fałszywe strony internetowe lub maile.

- Brak odpowiednich zabezpieczeń: Słabe hasła, brak aktualizacji oprogramowania, brak szyfrowania danych – to wszystko może ułatwić cyberprzestępcom dostęp do poufnych informacji.

Jak sprawdzić, czy Twoje dane wyciekły?

Istnieje kilka sposobów, aby sprawdzić, czy Twoje dane wyciekły w wyniku naruszenia bezpieczeństwa. Warto regularnie korzystać z tych metod, aby mieć pewność, że Twoje informacje są bezpieczne.

Wyszukiwarka Bezpieczne Dane

Ministerstwo Cyfryzacji uruchomiło wyszukiwarkę Bezpieczne Dane (https://bezpiecznedane.gov.pl), która pozwala sprawdzić, czy Twój adres e-mail lub login znalazł się w bazach danych wycieków wykrytych przez CERT Polska (Zespół Reagowania na Incydenty Bezpieczeństwa Komputerowego). Jest to bezpłatne i bezpieczne narzędzie. Aby skorzystać z wyszukiwarki, należy zalogować się za pomocą e-dowodu, Profilu Zaufanego lub bankowości elektronicznej, a następnie wprowadzić swój adres e-mail lub login.

Strona Have I Been Pwned?

Innym popularnym narzędziem do sprawdzania wycieków danych jest strona Have I Been Pwned? (https://haveibeenpwned.com). Serwis ten gromadzi informacje o wyciekach danych z całego świata. Wystarczy wpisać swój adres e-mail w polu wyszukiwarki, aby sprawdzić, czy pojawił się on w jakichś wyciekach. Strona pokaże szczegółowe informacje o naruszeniach, w tym nazwę serwisu, z którego dane wyciekły.

Kontrola skrzynki e-mailowej

Warto regularnie sprawdzać swoją skrzynkę e-mailową pod kątem powiadomień o wyciekach danych. Wiele firm i serwisów internetowych ma obowiązek informować użytkowników o incydentach bezpieczeństwa, które mogły dotknąć ich dane. Zwracaj również uwagę na alerty o podejrzanych próbach logowania na Twoje konta.

| Narzędzie | Zakres danych | Bezpieczeństwo | Wymagana rejestracja |

|---|---|---|---|

| Bezpieczne Dane | Wycieki wykryte przez CERT Polska od maja 2023 | Wysokie (oficjalny serwis rządowy) | Logowanie przez e-dowód, Profil Zaufany lub bankowość elektroniczną |

| Have I Been Pwned? | Globalna baza danych wycieków | Wysokie (renomowany serwis eksperta ds. cyberbezpieczeństwa) | Brak rejestracji, wystarczy adres e-mail |

Jak rozpoznać niebezpieczną wiadomość e-mail?

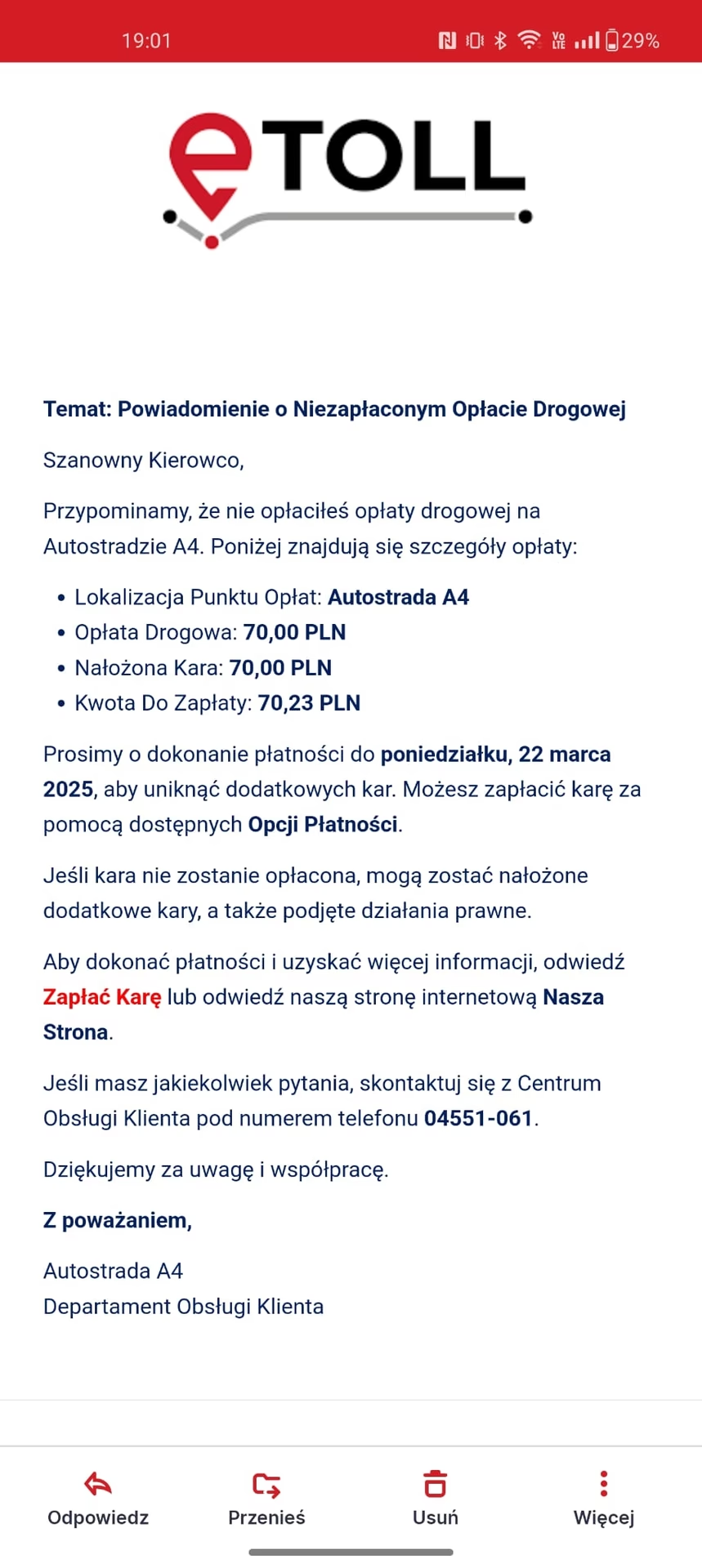

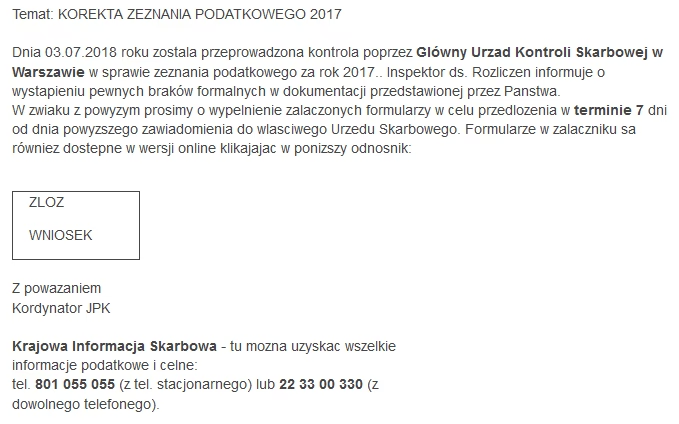

Rozpoznawanie niebezpiecznych wiadomości e-mail, czyli phishingu, jest kluczowe dla ochrony przed cyberprzestępcami. Phishing to rodzaj oszustwa, w którym cyberprzestępcy podszywają się pod znane instytucje lub osoby, aby wyłudzić poufne informacje lub nakłonić Cię do wykonania określonej akcji.

Cechy charakterystyczne wiadomości phishingowych

- Podejrzany adres nadawcy: Sprawdź dokładnie adres e-mail nadawcy. Często adresy phishingowe różnią się drobnymi szczegółami od prawdziwych adresów znanych firm.

- Ogólnikowe powitanie: Wiadomości phishingowe często zaczynają się od ogólnikowego powitania, np. „Szanowny Kliencie”, zamiast imiennego zwracania się do Ciebie.

- Błędy językowe i ortograficzne: Phishingowe maile często zawierają błędy językowe, gramatyczne i ortograficzne, co jest oznaką, że wiadomość nie jest profesjonalna i pochodzi od oszustów.

- Podejrzane linki: Nie klikaj w linki w podejrzanych mailach. Zamiast tego, wpisz adres strony internetowej ręcznie w przeglądarce. Zwróć uwagę na adres linku – często linki phishingowe prowadzą do stron o nazwach podobnych do prawdziwych, ale z drobnymi różnicami.

- Prośba o poufne informacje: Uważaj na maile, które proszą o podanie poufnych informacji, takich jak hasła, numery kart kredytowych, dane osobowe. Prawdziwe instytucje nigdy nie proszą o takie informacje przez e-mail.

- Poczucie pilności: Wiadomości phishingowe często wywołują poczucie pilności i presji czasu, np. „Twoje konto zostanie zablokowane, jeśli natychmiast nie zaktualizujesz danych”. To ma na celu skłonienie Cię do szybkiego działania bez zastanowienia.

- Nietypowe załączniki: Uważaj na załączniki w podejrzanych mailach, szczególnie te z rozszerzeniami .exe, .zip, .scr. Mogą zawierać złośliwe oprogramowanie.

Spear-phishing – ukierunkowany atak

Spear-phishing to bardziej zaawansowana forma phishingu, która jest skierowana na konkretną osobę lub grupę osób. Atakujący zbierają informacje o swojej ofierze, np. z mediów społecznościowych, aby wiadomość phishingowa była bardziej wiarygodna i spersonalizowana. Spear-phishing jest szczególnie niebezpieczny, ponieważ trudniej go rozpoznać.

Co zrobić, jeśli Twoje dane wyciekły?

Jeśli dowiedziałeś się, że Twoje dane wyciekły, nie panikuj. Istnieje kilka kroków, które możesz podjąć, aby zminimalizować ryzyko i zabezpieczyć się przed negatywnymi konsekwencjami.

Kroki po wycieku danych

- Zeskanuj komputer programem antywirusowym: Upewnij się, że Twój komputer nie jest zainfekowany złośliwym oprogramowaniem, które mogło przyczynić się do wycieku danych.

- Zmień hasła: Zmień hasło do poczty elektronicznej oraz do wszystkich innych kont internetowych, w których używałeś tego samego hasła. Użyj silnych, unikalnych haseł dla każdego konta.

- Sprawdź historię transakcji bankowych: Zaloguj się na swoje konto bankowe i sprawdź, czy nie ma podejrzanych transakcji. Jeśli zauważysz coś niepokojącego, natychmiast skontaktuj się z bankiem.

- Włącz uwierzytelnianie dwuskładnikowe (2FA): Tam, gdzie to możliwe, włącz uwierzytelnianie dwuskładnikowe dla swoich kont internetowych. Dodatkowa warstwa zabezpieczeń utrudni hakerom dostęp do Twoich kont, nawet jeśli zdobędą Twoje hasło.

- Zachowaj ostrożność w stosunku do podejrzanych wiadomości: Bądź szczególnie czujny na podejrzane maile i telefony. Nie klikaj w linki w podejrzanych wiadomościach i nie podawaj poufnych informacji przez telefon lub e-mail.

- Zastrzeż dowód osobisty: W przypadku poważnego wycieku danych rozważ zastrzeżenie dowodu osobistego w banku.

- Monitoruj swoje dane kredytowe: Regularnie sprawdzaj raporty BIK, aby monitorować swoją historię kredytową i szybko wykryć ewentualne próby wyłudzenia kredytu na Twoje dane.

Jak chronić się przed wyciekiem danych i phishingiem?

Najlepszą ochroną przed wyciekiem danych i phishingiem jest profilaktyka. Stosując się do kilku podstawowych zasad bezpieczeństwa, możesz znacznie zmniejszyć ryzyko padnięcia ofiarą cyberprzestępców.

Zasady bezpiecznego korzystania z poczty elektronicznej i internetu

- Używaj silnych i unikalnych haseł: Używaj długich, skomplikowanych haseł, które zawierają kombinację liter, cyfr i znaków specjalnych. Nie używaj tego samego hasła do różnych kont. Rozważ użycie menedżera haseł, który pomoże Ci w generowaniu i przechowywaniu bezpiecznych haseł.

- Aktualizuj oprogramowanie: Regularnie aktualizuj system operacyjny, przeglądarkę internetową, program antywirusowy i inne oprogramowanie. Aktualizacje często zawierają poprawki bezpieczeństwa, które chronią przed nowymi zagrożeniami.

- Uważaj na podejrzane linki i załączniki: Nie klikaj w linki i nie otwieraj załączników w podejrzanych mailach. Zawsze sprawdzaj adres strony internetowej przed podaniem poufnych informacji.

- Korzystaj z uwierzytelniania dwuskładnikowego: Włącz 2FA wszędzie tam, gdzie to możliwe.

- Zainstaluj program antywirusowy i firewall: Używaj dobrego programu antywirusowego i zapory sieciowej (firewall), aby chronić swój komputer przed złośliwym oprogramowaniem i atakami z sieci.

- Rejestruj się tylko w zaufanych serwisach: Sprawdzaj opinie o serwisach internetowych i upewnij się, że stosują odpowiednie środki bezpieczeństwa, zanim zarejestrujesz się i podasz swoje dane.

- Pobieraj pliki tylko z zaufanych źródeł: Unikaj pobierania plików z nieznanych stron internetowych lub od nieznanych nadawców.

- Bądź czujny i ostrożny: Zdrowy rozsądek i ostrożność to najlepsza ochrona przed cyberprzestępcami. Zawsze zastanów się dwa razy, zanim klikniesz w link, otworzysz załącznik lub podasz poufne informacje.

Często zadawane pytania (FAQ)

- Czy powinienem otwierać maile od nieznanych nadawców?

- Zaleca się ostrożność w otwieraniu maili od nieznanych nadawców. Jeśli nie spodziewasz się wiadomości od danego nadawcy, a temat maila lub treść wydaje się podejrzana, lepiej nie otwierać takiego maila i od razu go usunąć.

- Co zrobić, jeśli przypadkowo kliknąłem w podejrzany link?

- Jeśli przypadkowo kliknąłeś w podejrzany link, nie podawaj żadnych poufnych informacji na stronie, do której zostałeś przekierowany. Zeskanuj komputer programem antywirusowym i zmień hasła do swoich kont internetowych.

- Czy darmowe programy antywirusowe są wystarczająco skuteczne?

- Darmowe programy antywirusowe mogą zapewnić podstawową ochronę, ale zazwyczaj oferują mniej funkcji i są mniej skuteczne niż płatne rozwiązania. Dla lepszej ochrony warto rozważyć zakup płatnego programu antywirusowego.

- Jak często powinienem zmieniać hasła?

- Zaleca się zmianę haseł co kilka miesięcy, a w przypadku podejrzenia wycieku danych natychmiast. Ważne jest również, aby używać różnych haseł dla różnych kont.

- Czy warto korzystać z menedżera haseł?

- Tak, menedżer haseł to bardzo przydatne narzędzie, które pomaga w generowaniu, przechowywaniu i zarządzaniu silnymi hasłami. Ułatwia to utrzymanie bezpieczeństwa kont internetowych.

Podsumowanie

Bezpieczeństwo poczty elektronicznej i ochrona danych osobowych to kluczowe aspekty bezpiecznego korzystania z internetu. Regularne sprawdzanie, czy Twoje dane nie wyciekły, ostrożność w stosunku do podejrzanych wiadomości e-mail i stosowanie zasad bezpieczeństwa online to podstawowe kroki, które każdy z nas powinien podjąć. Pamiętaj, że świadomość zagrożeń i ostrożność to najlepsza ochrona przed cyberprzestępcami. Bądź czujny, aktualizuj oprogramowanie i dbaj o swoje dane, a będziesz mógł bezpiecznie korzystać z dobrodziejstw cyfrowego świata.

Jeśli chcesz poznać inne artykuły podobne do Bezpieczny email: ochrona przed wyciekiem danych, możesz odwiedzić kategorię Rachunkowość.