03/10/2023

W dzisiejszym świecie technologii i zarządzania danymi, skuteczne pisanie raportów z audytu IT odgrywa kluczową rolę w zapewnieniu płynnego funkcjonowania i bezpieczeństwa przedsiębiorstw. Raporty z audytu IT służą jako środek komunikacji między audytorami a interesariuszami, dostarczając wglądu w ogólny stan systemów IT i identyfikując potencjalne zagrożenia i słabe punkty. Ten artykuł zagłębi się w znaczenie raportów z audytu IT i omówi kluczowe elementy, zasady i techniki, które zwiększają wartość i skuteczność tych raportów. Dodatkowo, zbadamy typowe wyzwania napotykane przy pisaniu raportów z audytu IT, strategie ich przezwyciężania oraz sposoby wykorzystania raportów z audytu IT do podejmowania strategicznych decyzji. Niezależnie od tego, czy jesteś aspirującym audytorem IT, czy już pracujesz w tej dziedzinie, ten artykuł ma na celu dostarczenie cennych spostrzeżeń i praktycznych wskazówek, które pomogą Ci osiągnąć doskonałość w raportowaniu audytu IT.

- Znaczenie raportów z audytu IT

- Kluczowe elementy kompleksowego raportu z audytu IT

- Zasady skutecznego pisania raportów z audytu IT

- Strukturyzacja raportu z audytu IT dla maksymalnego wpływu

- Techniki pisania raportów z audytu IT

- Przezwyciężanie typowych wyzwań w pisaniu raportów z audytu IT

- Zwiększanie wartości raportów z audytu IT

- Ścieżki kariery w audycie IT

Znaczenie raportów z audytu IT

Raporty z audytu IT odgrywają kluczową rolę w ujawnianiu stanu infrastruktury IT organizacji. Rozumiejąc znaczenie tych raportów, specjaliści IT mogą lepiej zrozumieć wpływ swojej pracy i przyczynić się do ogólnego sukcesu organizacji.

Rola raportów z audytu IT w biznesie

W dzisiejszej erze cyfrowej organizacje w dużym stopniu polegają na technologii, aby napędzać wzrost, usprawniać operacje i utrzymywać przewagę konkurencyjną. Raporty z audytu IT są kluczowym narzędziem w ocenie skuteczności kontroli IT i identyfikacji potencjalnych ryzyk, które mogą utrudniać realizację celów biznesowych. Raporty te dostarczają kompleksowego przeglądu krajobrazu IT organizacji, podkreślając słabe punkty, niedociągnięcia i obszary wymagające poprawy. Rozwiązując te problemy, organizacje mogą wzmocnić swoje ogólne bezpieczeństwo i zminimalizować prawdopodobieństwo cyberzagrożeń i naruszeń danych. Audyt IT jest zatem nie tylko formalnością, ale strategicznym elementem zarządzania ryzykiem i zapewnienia ciągłości działania.

Kluczowe elementy kompleksowego raportu z audytu IT

Dobrze skonstruowany i kompleksowy raport z audytu IT obejmuje różne istotne elementy, które zapewniają jasność i dokładność w przekazywaniu informacji. Elementy te obejmują:

- Streszczenie kierownicze: Zwięzłe podsumowanie, które przedstawia kluczowe ustalenia i rekomendacje raportu.

- Zakres i cele: Jasno zdefiniowany zakres i cele audytu, określające, które aspekty infrastruktury IT zostały zbadane i jaki był cel audytu.

- Metodologia: Szczegółowe informacje o podejściu audytowym, w tym zastosowane techniki, próbkowane dane i zastosowane metody analizy.

- Ustalenia audytu: Dokładnie udokumentowane ustalenia, skategoryzowane według poziomu ryzyka i wpływu, w celu ustalenia priorytetów działań naprawczych.

- Rekomendacje: Działania naprawcze mające na celu rozwiązanie zidentyfikowanych problemów i poprawę ogólnych kontroli IT i bezpieczeństwa.

- Załącznik: Dokumenty i dowody pomocnicze, takie jak listy kontrolne audytu, wywiady i raporty z analiz.

Streszczenie kierownicze

Jednym z kluczowych elementów kompleksowego raportu z audytu IT jest streszczenie kierownicze. Ta sekcja stanowi ogólny przegląd raportu, podsumowując główne ustalenia i rekomendacje w zwięzły sposób. Pozwala to zapracowanym menedżerom i interesariuszom szybko zrozumieć kluczowe wnioski bez konieczności zagłębiania się w cały raport. Streszczenie kierownicze służy jako cenne narzędzie komunikacji, umożliwiając decydentom zrozumienie znaczenia ustaleń audytu i podjęcie odpowiednich działań.

Zakres i cele

Sekcja zakresu i celów raportu z audytu IT ma kluczowe znaczenie dla określenia granic audytu. Jasno określa, które aspekty infrastruktury IT zostały zbadane, takie jak bezpieczeństwo sieci, zarządzanie danymi lub dostępność systemu. Ponadto określa cel audytu, niezależnie od tego, czy ma on na celu ocenę zgodności z wymogami regulacyjnymi, ocenę skuteczności kontroli, czy identyfikację obszarów wymagających poprawy. Jasne zdefiniowanie zakresu i celów nadaje raportowi kontekst i zapewnia, że ustalenia audytu są istotne i zgodne z celami organizacji.

Metodologia

Sekcja metodologii raportu z audytu IT zapewnia przejrzystość procesu audytu. Szczegółowo opisuje techniki wykorzystane do zebrania informacji, takie jak wywiady, przeglądy dokumentów lub testowanie systemów. Wyjaśnia również próbkowane dane i metody analizy zastosowane do oceny skuteczności kontroli i identyfikacji potencjalnych ryzyk. Zapewniając ten poziom szczegółowości, raport zwiększa swoją wiarygodność i pozwala interesariuszom zrozumieć rygor i dokładność procesu audytu.

Ustalenia audytu

Sekcja ustaleń audytu jest sercem raportu z audytu IT. Przedstawia udokumentowane ustalenia, skategoryzowane według poziomu ryzyka i wpływu, w celu ustalenia priorytetów działań naprawczych. Ta sekcja zawiera szczegółową analizę kontroli IT organizacji, podkreślając słabe punkty, niedociągnięcia i niezgodność z politykami i przepisami. Identyfikuje również wszelkie luki w infrastrukturze IT, które mogą narazić organizację na cyberzagrożenia lub naruszenia danych. Prezentując ustalenia w uporządkowany sposób, raport umożliwia specjalistom IT i decydentom skupienie się na rozwiązywaniu najbardziej krytycznych problemów w pierwszej kolejności.

Rekomendacje

Sekcja rekomendacji jest jednym z najcenniejszych elementów raportu z audytu IT. Ta sekcja zawiera praktyczne sugestie dotyczące rozwiązania zidentyfikowanych problemów i poprawy ogólnych kontroli IT i bezpieczeństwa. Rekomendacje opierają się na najlepszych praktykach branżowych, wymogach regulacyjnych i specyficznych potrzebach organizacji. Zapewniają one mapę drogową dla specjalistów IT, którą należy podążać, aby wzmocnić bezpieczeństwo organizacji i złagodzić potencjalne ryzyko. Wdrażając te rekomendacje, organizacje mogą wzmocnić swoją infrastrukturę IT i zminimalizować prawdopodobieństwo incydentów bezpieczeństwa.

Załącznik

Sekcja załączników raportu z audytu IT zawiera dokumenty i dowody pomocnicze, które potwierdzają ustalenia i rekomendacje. Mogą to być listy kontrolne audytu, transkrypcje wywiadów, raporty konfiguracyjne systemu lub wyniki analiz. Załącznik zapewnia dodatkowy kontekst i pozwala interesariuszom przejrzeć dowody, które doprowadziły do wniosków z audytu. Służy również jako cenne źródło informacji dla specjalistów IT, którzy mogą potrzebować odwołać się do konkretnych dokumentów lub danych podczas procesu naprawczego.

Podsumowując, raporty z audytu IT są niezbędne dla organizacji do oceny skuteczności ich kontroli IT, identyfikacji potencjalnych ryzyk i poprawy ogólnego bezpieczeństwa. Zawierając kluczowe elementy, takie jak streszczenie kierownicze, zakres i cele, metodologia, ustalenia audytu, rekomendacje i załącznik, raporty te zapewniają kompleksową i szczegółową analizę infrastruktury IT organizacji. Specjaliści IT i decydenci mogą wykorzystać te raporty do ustalenia priorytetów działań naprawczych, wzmocnienia bezpieczeństwa i zapewnienia sukcesu organizacji w erze cyfrowej.

Zasady skutecznego pisania raportów z audytu IT

Skuteczne pisanie raportów z audytu IT opiera się na kluczowych zasadach, które promują jasność, precyzję i wpływ. Przestrzegając tych zasad, audytorzy IT mogą zapewnić, że ich raporty są łatwo zrozumiałe i napędzają pozytywne zmiany.

Jasność i precyzja

W odniesieniu do pisania raportów z audytu IT, jasność i precyzja mają ogromne znaczenie. Audytorzy muszą być w stanie przełożyć złożone informacje techniczne na zwięzły i zrozumiały język. Jest to kluczowe, ponieważ docelowa publiczność tych raportów może nie mieć takiego samego poziomu wiedzy technicznej. Używając jasnego i prostego języka, audytorzy mogą zapewnić, że wszyscy interesariusze łatwo zrozumieją ich ustalenia i rekomendacje.

Innym aspektem jasności i precyzji w raportowaniu audytu IT jest staranne używanie żargonu i terminów technicznych. Chociaż terminy te mogą być znane audytorom, mogą być mylące dla innych. Ważne jest, aby zminimalizować żargon lub, w razie potrzeby, zapewnić jasne wyjaśnienia, aby uniknąć nieporozumień.

Strukturyzacja raportu z audytu IT dla maksymalnego wpływu

Właściwa strukturyzacja raportu z audytu IT jest niezbędna do skutecznego przekazywania kluczowych przesłań i utrzymania zaangażowania czytelnika. Dobrze zorganizowany raport z jasnymi nagłówkami, podtytułami i sekcjami umożliwia czytelnikom bezproblemowe poruszanie się po treści i szybkie lokalizowanie określonych informacji.

Struktura raportu

Jednym ze skutecznych sposobów strukturyzacji raportu z audytu IT jest rozpoczęcie od streszczenia kierowniczego. Ta sekcja stanowi ogólny przegląd ustaleń i rekomendacji audytu, umożliwiając zapracowanym interesariuszom szybkie zrozumienie głównych punktów bez konieczności czytania całego raportu. Po streszczeniu kierowniczym raport powinien być podzielony na logiczne sekcje, które odnoszą się do różnych aspektów audytu.

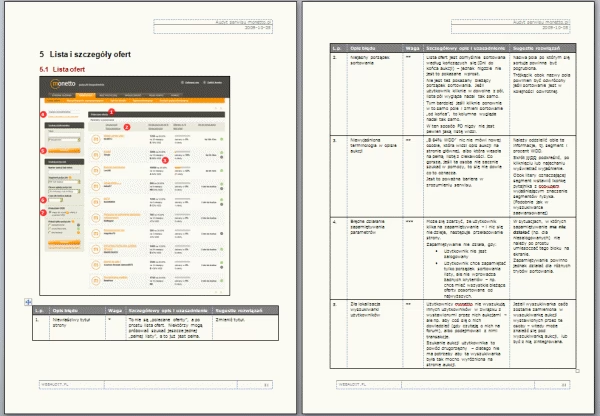

Wizualizacje i przykłady

Pomoce wizualne, takie jak wykresy, grafy i diagramy, mogą znacznie zwiększyć jasność i wpływ raportu z audytu IT. Te wizualne przedstawienia danych mogą pomóc czytelnikom łatwiej zrozumieć złożone informacje i sprawić, że ustalenia będą bardziej zapamiętywalne. Ważne jest jednak, aby oszczędnie korzystać z pomocy wizualnych i upewnić się, że są one istotne dla prezentowanej treści.

Oprócz pomocy wizualnych, wykorzystanie przykładów z życia i studiów przypadków może również sprawić, że raport z audytu IT będzie bardziej angażujący i zrozumiały. Włączając praktyczne przykłady zastosowania ustaleń i rekomendacji audytu w rzeczywistych scenariuszach, audytorzy mogą pomóc interesariuszom lepiej zrozumieć znaczenie raportu i potencjalny wpływ, jaki może on mieć na ich organizację.

Ogólnie rzecz biorąc, skuteczne pisanie raportów z audytu IT wymaga połączenia jasności, precyzji i strategicznej strukturyzacji. Przestrzegając tych zasad i włączając odpowiednie pomoce wizualne i przykłady, audytorzy mogą tworzyć raporty, które skutecznie komunikują ich ustalenia i inspirują do pozytywnych zmian w organizacji.

Techniki pisania raportów z audytu IT

Pisanie raportów z audytu IT wymaga połączenia wiedzy technicznej, umiejętności analitycznych i skutecznej komunikacji. Stosując określone techniki, audytorzy mogą zapewnić, że ich raporty są kompleksowe, praktyczne i dostępne dla szerokiego grona odbiorców.

Analiza kontroli i ryzyk IT

Jedną z technik, którą audytorzy mogą wykorzystać podczas pisania raportów z audytu IT, jest dokładna analiza kontroli IT organizacji. Obejmuje to zbadanie skuteczności środków bezpieczeństwa, takich jak zapory ogniowe i protokoły szyfrowania, a także ocenę niezawodności kopii zapasowych danych i planów odzyskiwania po awarii. Przeprowadzając kompleksową ocenę tych kontroli, audytorzy mogą zidentyfikować wszelkie luki lub słabe punkty, które mogą istnieć w infrastrukturze IT organizacji.

Oprócz analizy kontroli IT, audytorzy powinni również zidentyfikować i ocenić wszelkie ryzyka, które mogą być obecne. Mogą to być naruszenia danych, awarie systemu lub ryzyko związane z zgodnością z przepisami. Dokładnie badając te ryzyka, audytorzy mogą dostarczyć cennych spostrzeżeń na temat ich potencjalnego wpływu na działalność organizacji i sformułować zalecenia dotyczące ich łagodzenia.

Logiczne i sekwencyjne podejście

Pisząc raport z audytu IT, ważne jest, aby zastosować logiczne i sekwencyjne podejście do prezentowania informacji w spójny sposób. Rozpocznij od wprowadzenia, które jasno określa cel i zakres audytu, a następnie szczegółowo zbadaj kontrole IT, luki i zidentyfikowane ryzyka. Zakończ raport przedstawieniem praktycznych rekomendacji dotyczących ulepszeń i jasnym wskazaniem kroków, jakie należy podjąć w celu rozwiązania zidentyfikowanych problemów.

Stosując logiczne i sekwencyjne podejście, audytorzy mogą zapewnić, że ich raporty są zorganizowane i łatwe do śledzenia. Pozwala to czytelnikom szybko zrozumieć kluczowe ustalenia i rekomendacje, ułatwiając im podjęcie odpowiednich działań na podstawie raportu z audytu.

Równowaga między językiem technicznym a językiem nietechnicznym

Raporty z audytu IT często zawierają mieszankę języka technicznego i koncepcji, które mogą być nieznane interesariuszom nietechnicznym. Znalezienie właściwej równowagi między technicznością a prostotą ma kluczowe znaczenie, aby zapewnić, że raport jest dostępny dla wszystkich czytelników. Użyj jasnych wyjaśnień, konkretnych przykładów i analogii, aby przekazać szczegóły techniczne w sposób zrozumiały dla szerszej publiczności.

Na przykład, omawiając luki w systemie, audytorzy mogą użyć analogii, aby pomóc czytelnikom nietechnicznym zrozumieć koncepcję. Mogą porównać luki w systemie do słabych punktów w budynku fizycznym, wyjaśniając, w jaki sposób potencjalni napastnicy mogą wykorzystać te słabe punkty. Używając powiązanych przykładów i analogii, audytorzy mogą wypełnić lukę między żargonem technicznym a językiem nietechnicznym, czyniąc raport bardziej inkluzywnym i zrozumiałym.

Podsumowując, pisanie raportów z audytu IT wymaga od audytorów zastosowania różnych technik, aby zapewnić, że raporty są kompleksowe, praktyczne i dostępne. Dokładnie analizując kontrole IT i identyfikując ryzyka, audytorzy mogą dostarczyć cennych spostrzeżeń organizacjom. Ponadto, zastosowanie logicznego i sekwencyjnego podejścia oraz zrównoważenie języka technicznego z językiem nietechnicznym może zwiększyć jasność i skuteczność raportu. Te techniki, w połączeniu, przyczyniają się do tworzenia wysokiej jakości raportów z audytu IT, które mogą pokierować organizacjami w ulepszaniu ich systemów IT i bezpieczeństwa.

Przezwyciężanie typowych wyzwań w pisaniu raportów z audytu IT

Chociaż pisanie raportów z audytu IT może być satysfakcjonujące, stwarza również wyzwania, z którymi należy skutecznie sobie radzić, aby tworzyć raporty wysokiej jakości.

Upraszczanie złożonych kwestii IT

Jednym z kluczowych wyzwań w pisaniu raportów z audytu IT jest przełożenie złożonych kwestii IT na prosty język zrozumiały dla interesariuszy nietechnicznych. Wymaga to od audytorów posiadania silnych umiejętności komunikacyjnych i zdolności do destylowania złożonych informacji do łatwo przyswajalnego języka.

Audytorzy mogą zastosować różne strategie, aby przezwyciężyć to wyzwanie w obliczu zawiłych koncepcji technicznych. Wykorzystanie pomocy wizualnych, takich jak diagramy lub schematy blokowe, może pomóc uprościć złożone systemy i procesy. Audytorzy mogą również użyć analogii, aby odnieść koncepcje techniczne do codziennych doświadczeń, czyniąc je bardziej zrozumiałymi i zrozumiałymi dla interesariuszy nietechnicznych.

Ponadto, włączenie przykładów z życia może zapewnić kontekst i zilustrować wpływ kwestii IT na organizację. Używając powiązanych scenariuszy, audytorzy mogą wypełnić lukę między żargonem technicznym a praktycznymi implikacjami ryzyk IT.

Zgodność i dokładność

Dokładność i zgodność z ustalonymi standardami audytu mają kluczowe znaczenie dla wiarygodności i skuteczności raportów z audytu IT. Audytorzy muszą upewnić się, że prezentowane informacje są poparte dowodami faktycznymi i zgodne z najlepszymi praktykami branżowymi i wymogami regulacyjnymi.

Audytorzy powinni wdrożyć solidne procesy dokumentacji, aby przezwyciężyć wyzwanie zapewnienia zgodności i dokładności. Obejmuje to prowadzenie kompleksowej ewidencji procedur audytu, zebranych dowodów i wyciągniętych wniosków. Dokumentując każdy krok procesu audytu, audytorzy mogą wykazać dokładność i rzetelność swoich ustaleń.

Oprócz dokumentacji, należy wprowadzić dokładne procesy przeglądu w celu identyfikacji i korygowania wszelkich nieścisłości lub rozbieżności. Może to obejmować recenzje koleżeńskie, w których inny audytor przegląda raport pod kątem spójności i dokładności, lub zasięganie opinii ekspertów merytorycznych w celu sprawdzenia technicznej dokładności ustaleń.

Ponadto, audytorzy powinni być na bieżąco z najnowszymi standardami branżowymi i wymogami regulacyjnymi, aby zapewnić, że ich raporty pozostaną zgodne. Może to obejmować uczestnictwo w sesjach szkoleniowych, udział w działaniach rozwoju zawodowego i bycie na bieżąco z pojawiającymi się trendami i zmianami w krajobrazie IT.

Podsumowując, pisanie raportów z audytu IT wymaga od audytorów skutecznego poruszania się po złożonych kwestiach IT w prosty sposób i zapewnienia zgodności i dokładności w ich raportach. Stosując silne umiejętności komunikacyjne, wykorzystując pomoce wizualne i przykłady z życia, wdrażając solidne procesy dokumentacji i będąc na bieżąco ze standardami branżowymi, audytorzy mogą przezwyciężyć te wyzwania i tworzyć wysokiej jakości raporty.

Zwiększanie wartości raportów z audytu IT

Raporty z audytu IT mogą oferować znaczną wartość wykraczającą poza zwykłą ocenę infrastruktury IT organizacji. Włączając informacje zwrotne, wykorzystując technologię i przyjmując strategiczne podejście, audytorzy mogą zmaksymalizować wpływ swoich raportów i wpływać na podejmowanie decyzji organizacyjnych.

Informacje zwrotne i ciągłe doskonalenie

Informacje zwrotne od interesariuszy, w tym kierownictwa, zespołów IT i użytkowników końcowych, są nieocenione w zwiększaniu jakości i wpływu raportów z audytu IT. Aktywnie szukaj informacji zwrotnych i sugestii dotyczących poprawy jasności, istotności i skuteczności raportu. Włącz cenne spostrzeżenia zebrane za pośrednictwem pętli sprzężenia zwrotnego, aby stale udoskonalać i optymalizować przyszłe raporty.

Na przykład, audytorzy mogą angażować się w otwarte i konstruktywne dyskusje z kluczowymi interesariuszami, aby zrozumieć ich perspektywy i obawy podczas przeprowadzania audytu IT. Aktywnie słuchając ich informacji zwrotnych, audytorzy mogą uzyskać głębsze zrozumienie krajobrazu IT organizacji i zidentyfikować obszary wymagające poprawy. Takie podejście oparte na współpracy nie tylko zwiększa dokładność i kompleksowość raportu z audytu, ale także sprzyja kulturze ciągłego doskonalenia w organizacji.

Oprócz poszukiwania informacji zwrotnych, audytorzy mogą również wykorzystać technologię, aby zwiększyć wartość swoich raportów. Wykorzystując zaawansowane narzędzia do analizy danych, audytorzy mogą analizować duże ilości danych związanych z IT, aby identyfikować wzorce, trendy i anomalie. Takie podejście oparte na danych dostarcza audytorom cennych spostrzeżeń, które można włączyć do ich raportów, umożliwiając organizacjom podejmowanie świadomych decyzji na podstawie obiektywnych dowodów.

Strategiczne wykorzystanie raportów z audytu IT

Raporty z audytu IT służą jako cenne źródło informacji dla strategicznych procesów podejmowania decyzji w organizacji. Audytorzy nie powinni ograniczać się do roli zwykłego sprawozdawcy, ale aktywnie uczestniczyć w dyskusjach i inicjatywach mających na celu poprawę zarządzania IT, zarządzania ryzykiem i zgodności. Wykazując solidną wiedzę techniczną i dostosowując ustalenia audytu do celów organizacyjnych, audytorzy mogą pozycjonować się jako zaufani doradcy, którzy dostarczają cennych spostrzeżeń w celu informowania o strategicznych decyzjach.

Na przykład, audytorzy mogą proaktywnie identyfikować potencjalne ryzyka i słabe punkty w infrastrukturze IT oraz proponować strategie łagodzenia w celu ich rozwiązania. Podkreślając potencjalny wpływ tych ryzyk na ogólne cele organizacji, audytorzy mogą pomóc kierownictwu ustalić priorytety inwestycji w bezpieczeństwo IT i odporność. Takie proaktywne podejście wzmacnia pozycję IT organizacji i zwiększa jej zdolność do dostosowywania się do pojawiających się technologii i ewoluujących zagrożeń.

Ponadto, audytorzy mogą odgrywać kluczową rolę w wypełnianiu luki między funkcjami IT i biznesowymi. Tłumacząc żargon techniczny na język biznesowy, audytorzy mogą skutecznie komunikować implikacje ustaleń audytu interesariuszom nietechnicznym. Ułatwia to lepsze zrozumienie ryzyk i możliwości związanych z inwestycjami IT, umożliwiając podejmowanie świadomych decyzji na wszystkich szczeblach organizacji.

Podsumowując, raporty z audytu IT mają potencjał, aby wykraczać poza zwykłą ocenę infrastruktury IT. Aktywnie poszukując informacji zwrotnych, wykorzystując technologię i przyjmując strategiczne podejście, audytorzy mogą zwiększyć wartość swoich raportów i wpływać na podejmowanie decyzji organizacyjnych. Poprzez ciągłe doskonalenie i proaktywny wkład w strategiczne inicjatywy, audytorzy mogą pozycjonować się jako zaufani doradcy, którzy dostarczają cennych spostrzeżeń w celu napędzania sukcesu organizacji.

Ścieżki kariery w audycie IT

Dla osób zainteresowanych karierą w audycie IT, ta dziedzina oferuje różne ścieżki kariery obejmujące stanowiska na poziomie podstawowym, opcje w połowie kariery i stanowiska kierownicze. Chociaż wymagania mogą się różnić, stanowiska audytu IT na poziomie podstawowym często poszukują kandydatów z solidnymi podstawami w technologii informacyjnej i zasadach audytu. Wraz z nabywaniem doświadczenia i wiedzy specjalistycznej, specjaliści mogą awansować na stanowiska takie jak menedżerowie lub dyrektorzy audytu IT, nadzorując audyty na dużą skalę i kierując zespołami audytorów. Stanowiska kierownicze w audycie IT, takie jak Chief Information Officer (CIO) lub Chief Security Officer (CSO), obejmują podejmowanie strategicznych decyzji, zarządzanie ryzykiem i dostosowywanie inicjatyw IT do ogólnych celów biznesowych.

Podsumowując, skuteczne pisanie raportów z audytu IT jest kluczowym zestawem umiejętności dla specjalistów IT, którzy chcą osiągnąć doskonałość w tej dziedzinie. Rozumiejąc znaczenie raportów z audytu IT, przyjmując kluczowe zasady i techniki oraz przezwyciężając typowe wyzwania, audytorzy mogą tworzyć raporty o dużym wpływie, które przyczyniają się do ogólnego sukcesu organizacji. Ponadto, wykorzystanie raportów z audytu IT do ciągłego doskonalenia i podejmowania strategicznych decyzji może wynieść audytorów na pozycję zaufanych doradców i wywrzeć trwały wpływ na krajobraz IT organizacji.

Jeśli chcesz poznać inne artykuły podobne do Elementy kompleksowego raportu z audytu IT, możesz odwiedzić kategorię Audyt.