14/02/2026

W dzisiejszym cyfrowym świecie, bezpieczeństwo informacji stało się priorytetem dla każdej organizacji. Wycieki danych, ataki cybernetyczne i naruszenia prywatności mogą prowadzić do poważnych konsekwencji finansowych i reputacyjnych. W tym kontekście, audyt bezpieczeństwa IT wyłania się jako kluczowe narzędzie w ochronie zasobów cyfrowych przedsiębiorstwa.

Czym jest Audyt Bezpieczeństwa IT?

Audyt bezpieczeństwa IT to kompleksowa i systematyczna ocena infrastruktury informatycznej organizacji, mająca na celu identyfikację potencjalnych luk w zabezpieczeniach, zagrożeń i ryzyk. Nie jest to jednorazowe działanie, ale raczej ciągły proces, który pomaga organizacjom utrzymać wysoki poziom bezpieczeństwa i zgodności z regulacjami.

Podczas audytu, specjaliści analizują różne aspekty środowiska IT, w tym:

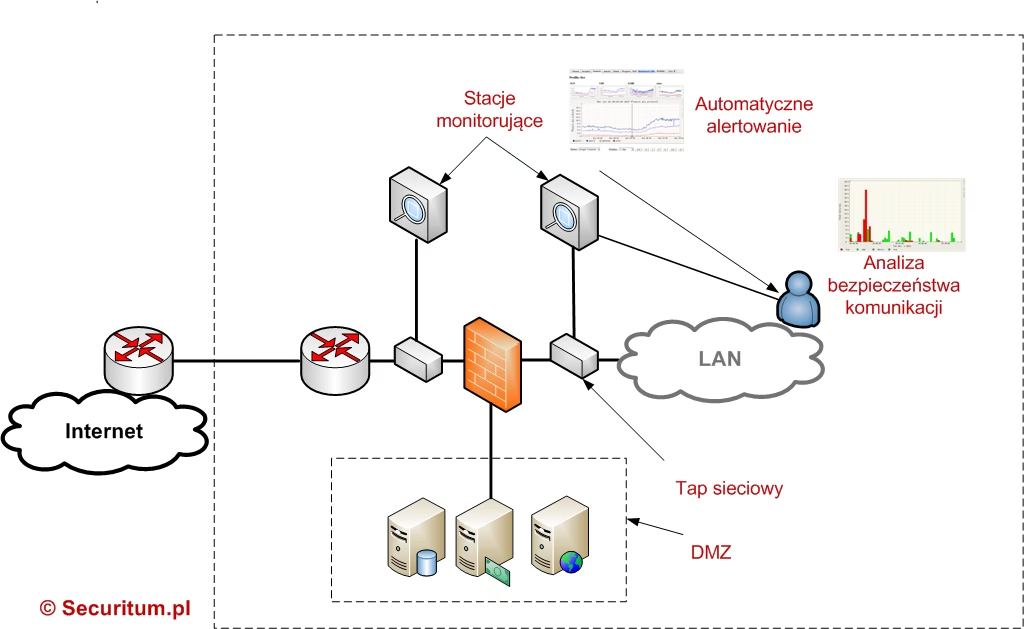

- Infrastrukturę sieciową: Sprawdzenie firewalli, routerów, przełączników i innych urządzeń sieciowych.

- Systemy operacyjne: Ocena konfiguracji i aktualizacji systemów serwerowych i stacji roboczych.

- Aplikacje i oprogramowanie: Analiza kodu, konfiguracji i podatności na ataki.

- Bazy danych: Sprawdzenie bezpieczeństwa dostępu, szyfrowania i backupu danych.

- Kontrola dostępu: Ocena zarządzania tożsamością i uprawnieniami użytkowników.

- Polityki i procedury bezpieczeństwa: Przegląd dokumentacji i praktyk związanych z bezpieczeństwem IT.

- Zgodność z przepisami: Sprawdzenie, czy organizacja spełnia wymagania prawne i branżowe (np. RODO, HIPAA).

Dlaczego Audyt Bezpieczeństwa IT jest Kluczowy dla Twojego Biznesu?

Audyt bezpieczeństwa IT przynosi szereg korzyści, które są nieocenione dla ochrony i rozwoju przedsiębiorstwa:

Ochrona Danych i Aktywów

Głównym celem audytu jest ochrona danych i innych cennych aktywów firmy przed nieautoryzowanym dostępem, utratą lub uszkodzeniem. Identyfikacja luk w zabezpieczeniach pozwala na ich szybkie załatanie, minimalizując ryzyko incydentów bezpieczeństwa.

Zgodność z Przepisami i Standardami

Wiele branż podlega rygorystycznym przepisom dotyczącym ochrony danych (np. RODO, PCI DSS, HIPAA). Audyt bezpieczeństwa IT pomaga upewnić się, że organizacja spełnia te wymagania, unikając potencjalnych kar i problemów prawnych. Dokumentacja z audytu jest również ważna w przypadku kontroli zewnętrznych.

Zapobieganie Nadużyciom Uprawnień

Użytkownicy uprzywilejowani, posiadający szeroki dostęp do systemów i danych, stanowią potencjalne zagrożenie, zwłaszcza gdy dochodzi do nadużyć lub braku odpowiedniego nadzoru. Audyt bezpieczeństwa IT koncentruje się na monitorowaniu dostępu uprzywilejowanego, pomagając w wykrywaniu i zapobieganiu nieprawidłowościom.

Wzmocnienie Reputacji i Zaufania Klientów

W dzisiejszych czasach, bezpieczeństwo danych klientów jest kluczowym czynnikiem budującym zaufanie. Organizacje, które regularnie przeprowadzają audyty bezpieczeństwa IT i dbają o ochronę danych, zyskują w oczach klientów i partnerów biznesowych.

Poprawa Efektywności i Redukcja Kosztów

Choć audyt bezpieczeństwa IT wiąże się z pewnymi kosztami, w dłuższej perspektywie pomaga on uniknąć znacznie większych wydatków związanych z incydentami bezpieczeństwa, takimi jak odzyskiwanie danych, kary finansowe, straty wizerunkowe i przestój w działalności.

Kluczowe Elementy Audytu Bezpieczeństwa IT

Kompleksowy audyt bezpieczeństwa IT powinien obejmować kilka kluczowych elementów, które zapewniają dogłębną analizę i skuteczne rekomendacje:

Analiza Ryzyka

Pierwszym krokiem jest przeprowadzenie analizy ryzyka, która ma na celu identyfikację potencjalnych podatności i zagrożeń w systemach IT. Obejmuje to ocenę poziomu ryzyka związanego z różnymi rodzajami danych, sieciami i aplikacjami, a także ocenę ogólnej postawy bezpieczeństwa organizacji. Porównanie infrastruktury z najlepszymi praktykami i standardami branżowymi jest kluczowe dla zrozumienia obszarów wymagających poprawy.

Dokumentacja Systemów

Po zakończeniu analizy ryzyka, tworzona jest kompleksowa dokumentacja wszystkich systemów, zidentyfikowanych luk w zabezpieczeniach oraz rekomendacji dotyczących poprawy. Ta dokumentacja stanowi szczegółowy zapis infrastruktury, używanych aplikacji i usług, sposobów dostępu do nich oraz ogólnego statusu bezpieczeństwa, pomagając w efektywnym zarządzaniu systemami i ich bezpieczeństwem.

Strategiczny Plan Działania w Zakresie Technologii (Roadmap)

Na podstawie analizy ryzyka i dokumentacji, we współpracy z organizacją, tworzony jest strategiczny plan technologiczny, który określa kroki niezbędne do poprawy ogólnego bezpieczeństwa IT. Obejmuje to priorytetyzację ryzyk i podatności, identyfikację najbardziej efektywnych rozwiązań dla natychmiastowych potrzeb, a także wytyczanie przyszłych inwestycji technologicznych, wspomagając rozwój biznesu i wdrażanie nowych technologii, przy jednoczesnym zachowaniu budżetu IT.

Audyt Stosu Technologicznego (Tech Stack Audit)

Kolejnym krokiem jest szczegółowe zbadanie stosu technologicznego, oceniając go w odniesieniu do ustalonych standardów, aby upewnić się, że firma spełnia standardy branżowe, jednocześnie uwzględniając unikalną skalę i potrzeby biznesu.

Formalny Raport

Po zakończeniu audytu bezpieczeństwa IT, przygotowywany jest formalny raport, podsumowujący ustalenia i rekomendacje. Ten raport jest przeznaczony zarówno dla interesariuszy technicznych, jak i nietechnicznych, zapewniając przegląd aktualnego stanu bezpieczeństwa, odkryć dokonanych podczas audytu oraz zalecanej drogi naprzód w celu poprawy bezpieczeństwa IT.

Prezentacja Wyników

Na koniec, wyniki są prezentowane organizacji osobiście lub za pomocą wideokonferencji. Omówiony zostaje raport, podkreślając wszelkie główne ryzyka lub podatności, które zostały zidentyfikowane, oraz omawiane są potencjalne rozwiązania i strategie ich rozwiązania. To również okazja do zadawania pytań i uzyskania głębszego zrozumienia aktualnego stanu bezpieczeństwa, a także kroków niezbędnych do jego poprawy.

Proces Audytu Bezpieczeństwa IT (Przykładowy)

Choć szczegóły procesu mogą się różnić w zależności od dostawcy usług audytowych, typowy audyt bezpieczeństwa IT obejmuje następujące kroki:

- Planowanie i przygotowanie: Ustalenie zakresu audytu, harmonogramu i zasobów.

- Zbieranie informacji: Wywiady z pracownikami, przegląd dokumentacji, skanowanie systemów.

- Analiza i testowanie: Ocena konfiguracji, testy penetracyjne, analiza kodu.

- Raportowanie: Przygotowanie formalnego raportu z ustaleniami i rekomendacjami.

- Prezentacja i omówienie wyników: Spotkanie z interesariuszami w celu omówienia raportu i planu działania.

- Wdrażanie rekomendacji: Implementacja zaleceń zawartych w raporcie (często realizowane przez samą organizację lub we współpracy z dostawcą audytu).

- Monitorowanie i aktualizacja: Ciągłe monitorowanie bezpieczeństwa i regularne powtarzanie audytu.

Najczęściej Zadawane Pytania (FAQ)

- Jak często należy przeprowadzać audyt bezpieczeństwa IT?

- Zaleca się przeprowadzanie kompleksowego audytu bezpieczeństwa IT przynajmniej raz w roku, a w przypadku istotnych zmian w infrastrukturze IT lub po incydentach bezpieczeństwa - częściej. Mniejsze, bardziej ukierunkowane audyty mogą być przeprowadzane częściej, np. kwartalnie.

- Ile kosztuje audyt bezpieczeństwa IT?

- Koszt audytu bezpieczeństwa IT zależy od wielu czynników, takich jak wielkość i złożoność infrastruktury IT, zakres audytu, poziom szczegółowości analizy oraz dostawca usług audytowych. Warto traktować to jako inwestycję w bezpieczeństwo i uniknięcie potencjalnie znacznie wyższych kosztów związanych z incydentami bezpieczeństwa.

- Kto powinien przeprowadzać audyt bezpieczeństwa IT?

- Audyt bezpieczeństwa IT powinien być przeprowadzany przez wykwalifikowanych specjalistów z zakresu bezpieczeństwa IT, najlepiej zewnętrznych i niezależnych od organizacji. Zapewnia to obiektywną i rzetelną ocenę.

- Co się stanie po audycie bezpieczeństwa IT?

- Po audycie bezpieczeństwa IT organizacja otrzymuje raport z ustaleniami i rekomendacjami. Kluczowym krokiem jest wdrożenie tych rekomendacji, czyli naprawienie zidentyfikowanych luk w zabezpieczeniach i ulepszenie procedur bezpieczeństwa. Ważne jest również ciągłe monitorowanie i regularne powtarzanie audytu.

Podsumowanie

Audyt bezpieczeństwa IT to niezbędne narzędzie dla każdej organizacji, która poważnie traktuje bezpieczeństwo swoich danych i systemów. Regularne audyty pomagają w identyfikacji luk w zabezpieczeniach, zapewnieniu zgodności z przepisami, ochronie reputacji i uniknięciu kosztownych incydentów bezpieczeństwa. Inwestycja w audyt bezpieczeństwa IT to inwestycja w przyszłość i stabilność Twojego biznesu.

Jeśli chcesz poznać inne artykuły podobne do Audyt Bezpieczeństwa IT: Klucz do Ochrony Danych, możesz odwiedzić kategorię Audyt.