25/10/2023

W dzisiejszym cyfrowym świecie, bezpieczeństwo aplikacji internetowych i baz danych jest kluczowe. Jednym z najpoważniejszych i najczęściej wykorzystywanych zagrożeń jest SQL Injection (SQLi). Ten artykuł ma na celu dogłębne omówienie tego problemu, od definicji i skutków, po metody wykrywania, zapobiegania i najlepsze praktyki ochrony. Zrozumienie SQL Injection jest niezbędne dla każdego programisty, administratora systemu i specjalisty ds. bezpieczeństwa, aby skutecznie chronić dane i systemy przed nieautoryzowanym dostępem i manipulacją.

- Czym jest SQL Injection (SQLi)?

- Skutki Udanych Ataków SQL Injection

- Jak Wykryć Podatności SQL Injection?

- Lokalizacje Podatności SQL Injection w Zapytaniach

- Przykłady Ataków SQL Injection

- Badanie Bazy Danych

- SQL Injection w Różnych Kontekstach

- Zapobieganie SQL Injection

- Przyczyny Występowania Podatności SQL Injection

- Ryzyka Związane z Atakami SQL Injection

- Jak Działa Atak SQL Injection?

- Rodzaje Ataków SQL Injection

- Jak Hakerzy Wykorzystują Podatności SQL Injection?

- Skuteczne Techniki Zapobiegania Atakom SQL Injection

- Jak Wykryć Podatności SQL Injection?

- Lista Kontrolna Zapobiegania SQL Injection (Najlepsze Praktyki)

- Przykłady SQL Injection

- Dlaczego Warto Używać SentinelOne do Walki z Atakami SQL Injection?

- Podsumowanie

Czym jest SQL Injection (SQLi)?

SQL Injection, czyli wstrzykiwanie SQL, to luka w zabezpieczeniach aplikacji internetowych, która umożliwia atakującemu ingerowanie w zapytania SQL kierowane do bazy danych. Atakujący, wykorzystując tę podatność, może uzyskać dostęp do danych, do których normalnie nie powinien mieć dostępu. Mogą to być dane innych użytkowników, hasła, dane kart kredytowych, informacje osobowe lub jakiekolwiek inne dane dostępne dla aplikacji. W wielu przypadkach, atakujący może nie tylko przeglądać, ale także modyfikować lub usuwać dane, co prowadzi do trwałych zmian w treści lub zachowaniu aplikacji. W skrajnych przypadkach, atak SQL Injection może umożliwić przejęcie kontroli nad serwerem bazy danych lub innymi elementami infrastruktury backendowej, a nawet przeprowadzenie ataków typu Denial of Service (DoS).

Skutki Udanych Ataków SQL Injection

Udany atak SQL Injection może mieć poważne konsekwencje dla organizacji. Do najczęstszych skutków należą:

- Nieautoryzowany dostęp do danych wrażliwych: Atakujący może uzyskać dostęp do haseł, danych kart kredytowych, danych osobowych użytkowników i innych poufnych informacji.

- Wycieki danych: Informacje zdobyte w wyniku ataku mogą zostać ujawnione publicznie, sprzedane na czarnym rynku lub wykorzystane do kradzieży tożsamości i oszustw.

- Utrata danych: Atakujący może usunąć ważne dane z bazy danych, co prowadzi do przestojów w działalności i trudności w odzyskaniu informacji.

- Uszkodzenie reputacji: Wyciek danych i naruszenie bezpieczeństwa mogą poważnie nadszarpnąć reputację firmy i zaufanie klientów.

- Konsekwencje prawne i finansowe: Naruszenie przepisów o ochronie danych osobowych, takich jak RODO, może skutkować wysokimi karami finansowymi i postępowaniami sądowymi.

- Przejęcie kontroli nad systemem: W ekstremalnych przypadkach, atakujący może uzyskać kontrolę nad serwerem bazy danych, co umożliwia manipulację aplikacją, systemem operacyjnym i innymi połączonymi systemami.

Jak Wykryć Podatności SQL Injection?

Wykrywanie podatności SQL Injection jest kluczowe dla ochrony aplikacji. Można to robić ręcznie lub automatycznie.

Metody Ręczne

Metody ręczne polegają na systematycznym testowaniu punktów wejścia aplikacji poprzez:

- Wprowadzanie pojedynczego apostrofu ('): Sprawdzanie, czy aplikacja zwraca błędy lub anomalie.

- Wprowadzanie cudzysłowu ("): Podobnie jak w przypadku apostrofu, poszukiwanie błędów lub anomalii.

- Wprowadzanie składni SQL: Używanie specyficznej składni SQL, która powinna zwrócić oryginalną wartość punktu wejścia, oraz składni zwracającej inną wartość. Obserwacja różnic w odpowiedziach aplikacji.

- Warunki logiczne (OR 1=1 i OR 1=2): Sprawdzanie, czy warunki logiczne wpływają na odpowiedzi aplikacji.

- Operatory AND i OR: Testowanie, czy operatory logiczne zmieniają zachowanie aplikacji.

- Payloady opóźniające czas odpowiedzi: Wstrzykiwanie payloadów, które powodują opóźnienie w wykonaniu zapytania SQL, i mierzenie czasu odpowiedzi aplikacji.

- Payloady OAST (Out-of-Band Application Security Testing): Wykorzystanie payloadów OAST, które wywołują interakcję sieciową poza pasmem, i monitorowanie interakcji.

Metody Automatyczne

Skanery podatności, takie jak Burp Scanner, są skutecznym i szybkim sposobem na wykrywanie większości podatności SQL Injection. Automatyczne narzędzia skanują aplikację w poszukiwaniu luk w zabezpieczeniach, w tym SQL Injection, i generują raporty z wynikami.

Lokalizacje Podatności SQL Injection w Zapytaniach

Podatności SQL Injection najczęściej występują w klauzuli WHERE zapytania SELECT. Jednak mogą pojawić się w dowolnym miejscu zapytania i w różnych typach zapytań SQL, takich jak:

- Klauzula WHERE w zapytaniach SELECT: Najbardziej powszechne miejsce występowania.

- Instrukcje UPDATE: W wartościach aktualizowanych lub w klauzuli WHERE.

- Instrukcje INSERT: W wartościach wstawianych.

- Nazwy tabel i kolumn w zapytaniach SELECT: Mniej typowe, ale możliwe.

- Klauzula ORDER BY w zapytaniach SELECT: W miejscach, gdzie dane wejściowe użytkownika wpływają na kolejność sortowania.

Przykłady Ataków SQL Injection

Istnieje wiele rodzajów ataków SQL Injection, różniących się technikami i celami. Oto kilka popularnych przykładów:

Pobieranie Ukrytych Danych

Wyobraźmy sobie aplikację sklepu internetowego, która wyświetla produkty w różnych kategoriach. Kliknięcie kategorii „Prezenty” powoduje wysłanie zapytania:

SELECT * FROM products WHERE category = 'Prezenty' AND released = 1Aplikacja nie posiada zabezpieczeń przed SQL Injection. Atakujący może zmodyfikować URL na:

https://insecure-website.com/products?category=Prezenty'--Powstałe zapytanie SQL to:

SELECT * FROM products WHERE category = 'Prezenty'--' AND released = 1-- to komentarz w SQL, co powoduje zignorowanie reszty zapytania, w tym AND released = 1. W rezultacie wyświetlane są wszystkie produkty, w tym te nieopublikowane.

Podobny atak można użyć do wyświetlenia wszystkich produktów z dowolnej kategorii, nawet nieznanej:

https://insecure-website.com/products?category=Prezenty'+OR+1=1--Zapytanie SQL to:

SELECT * FROM products WHERE category = 'Prezenty' OR 1=1--' AND released = 1OR 1=1 zawsze jest prawdą, więc zapytanie zwraca wszystkie produkty.

Omijanie Logiki Aplikacji

Aplikacja logowania weryfikuje dane użytkownika za pomocą zapytania:

SELECT * FROM users WHERE username = 'użytkownik' AND password = 'hasło'Atakujący może obejść uwierzytelnienie, wprowadzając jako nazwę użytkownika administrator'-- i puste hasło. Powstałe zapytanie to:

SELECT * FROM users WHERE username = 'administrator'--' AND password = ''Komentarz -- ignoruje sprawdzenie hasła, umożliwiając zalogowanie jako administrator bez znajomości hasła.

Pobieranie Danych z Innych Tabel

Atakujący może wykorzystać słowo kluczowe UNION do pobierania danych z innych tabel bazy danych. Na przykład, dla zapytania:

SELECT name, description FROM products WHERE category = 'Prezenty'Atakujący może wprowadzić:

' UNION SELECT username, password FROM users--Aplikacja zwróci nazwy produktów i opisy, a także nazwy użytkowników i hasła z tabeli users.

Blind SQL Injection

W przypadku Blind SQL Injection, aplikacja nie zwraca wyników zapytania SQL ani szczegółów błędów bazy danych. Mimo to, można wykorzystać tę podatność do uzyskania nieautoryzowanego dostępu do danych, choć techniki są bardziej skomplikowane. Możliwe techniki to:

- Zmiana logiki zapytania: Wywoływanie wykrywalnej różnicy w odpowiedzi aplikacji w zależności od prawdziwości warunku.

- Warunkowe opóźnienie czasu odpowiedzi: Wprowadzanie opóźnień czasowych w przetwarzaniu zapytania i wnioskowanie o prawdziwości warunku na podstawie czasu odpowiedzi.

- Interakcja sieciowa Out-of-Band (OAST): Wykorzystanie technik OAST do wywołania interakcji sieciowej poza pasmem, np. poprzez zapytanie DNS do kontrolowanej domeny, co umożliwia eksfiltrację danych.

Second-Order SQL Injection

Second-Order SQL Injection, znana również jako Stored SQL Injection, występuje, gdy aplikacja pobiera dane wejściowe od użytkownika i przechowuje je (zwykle w bazie danych) bez podatności w momencie przechowywania. Podatność pojawia się później, gdy aplikacja pobiera te dane i włącza je do zapytania SQL w sposób niezabezpieczony. Często wynika to z błędnego założenia, że dane przechowywane w bazie danych są bezpieczne.

Badanie Bazy Danych

Po zidentyfikowaniu podatności SQL Injection, warto uzyskać informacje o bazie danych, co pomaga w dalszej eksploatacji. Można sprawdzić:

- Wersję bazy danych: Różne bazy danych mają różne metody pobierania wersji (np.

SELECT * FROM v$versionw Oracle). - Tabele i kolumny bazy danych: Można użyć zapytań do schematu informacyjnego (np.

SELECT * FROM information_schema.tables) aby uzyskać listę tabel.

SQL Injection w Różnych Kontekstach

SQL Injection nie ogranicza się tylko do parametrów URL. Może występować w dowolnym kontrolowanym przez użytkownika wejściu, które jest przetwarzane jako zapytanie SQL, np. w danych JSON lub XML. Różne formaty mogą oferować różne sposoby na obejście filtrów WAF, np. poprzez kodowanie znaków specjalnych.

Przykład ataku SQL Injection w XML:

<stockCheck> <productId>123</productId> <storeId>999 SELECT * FROM information_schema.tables</storeId> </stockCheck>Znak S w SELECT jest zakodowany jako S (XML escape sequence), co może pomóc w obejściu filtrów.

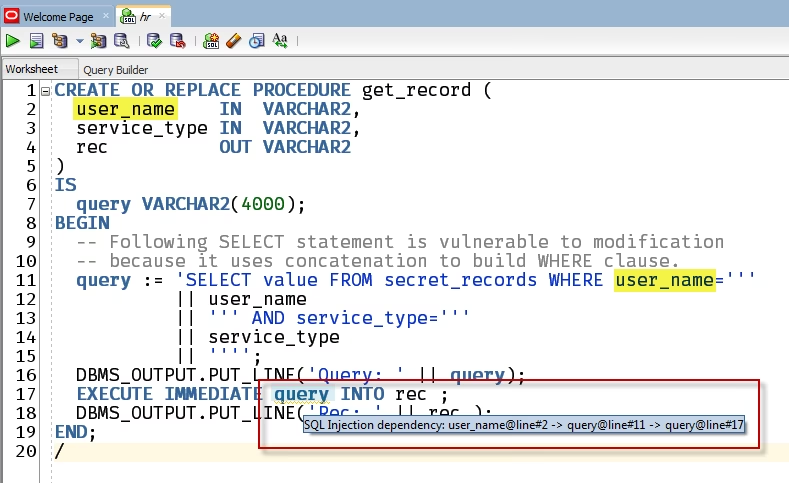

Zapobieganie SQL Injection

Najskuteczniejszym sposobem zapobiegania SQL Injection jest stosowanie zapytań parametryzowanych (prepared statements) zamiast łączenia ciągów znaków w zapytaniach SQL. Zapytania parametryzowane separują kod SQL od danych wejściowych użytkownika, traktując dane wejściowe wyłącznie jako dane, a nie kod wykonywalny.

Kod podatny na SQL Injection (PHP):

$query = "SELECT * FROM products WHERE category = '". $input ."'"; $statement = $connection->createStatement(); $resultSet = $statement->executeQuery($query);Kod zabezpieczony (PHP - zapytanie parametryzowane):

$statement = $connection->prepareStatement("SELECT * FROM products WHERE category = ?"); $statement->setString(1, $input); $resultSet = $statement->executeQuery();Zapytań parametryzowanych można używać wszędzie tam, gdzie dane wejściowe użytkownika pojawiają się jako dane w zapytaniu, w tym w klauzuli WHERE i wartościach w instrukcjach INSERT i UPDATE. Nie można ich używać do danych wejściowych w innych częściach zapytania, takich jak nazwy tabel, kolumn lub klauzula ORDER BY. W takich przypadkach należy stosować inne podejścia, np. białe listy dozwolonych wartości wejściowych.

Aby zapytanie parametryzowane było skuteczne, ciąg znaków użyty w zapytaniu musi być stałą, zakodowaną na stałe. Nie może zawierać zmiennych danych z żadnego źródła.

Przyczyny Występowania Podatności SQL Injection

Główną przyczyną podatności SQL Injection jest brak odpowiedniej walidacji danych wejściowych od użytkownika. Aplikacje, które bezpośrednio włączają dane wejściowe do zapytań SQL bez ich oczyszczenia, stwarzają ryzyko ataku. Wynika to z faktu, że programiści często nie przewidują, że dane wejściowe mogą zawierać złośliwy kod SQL.

Ryzyka Związane z Atakami SQL Injection

Ryzyko związane z atakami SQL Injection jest ogromne. Mogą one prowadzić do:

- Utraty poufności danych: Wyciek danych wrażliwych, takich jak hasła, dane osobowe i finansowe.

- Utraty integralności danych: Modyfikacja lub usunięcie danych z bazy danych.

- Utraty dostępności systemów: Ataki DoS i przejęcie kontroli nad systemem mogą prowadzić do przestojów w działaniu aplikacji.

- Strat finansowych: Koszty związane z wyciekiem danych, karami regulacyjnymi, odzyskiwaniem danych i naprawą systemów.

- Utraty reputacji: Utrata zaufania klientów i negatywny wpływ na wizerunek firmy.

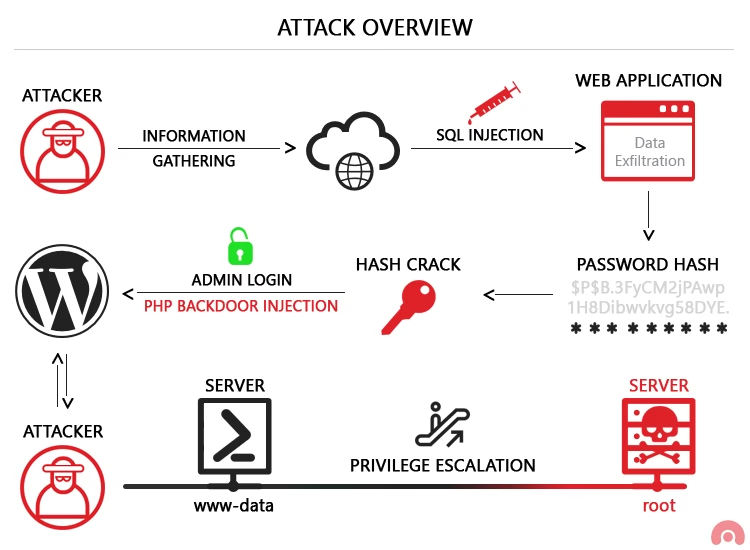

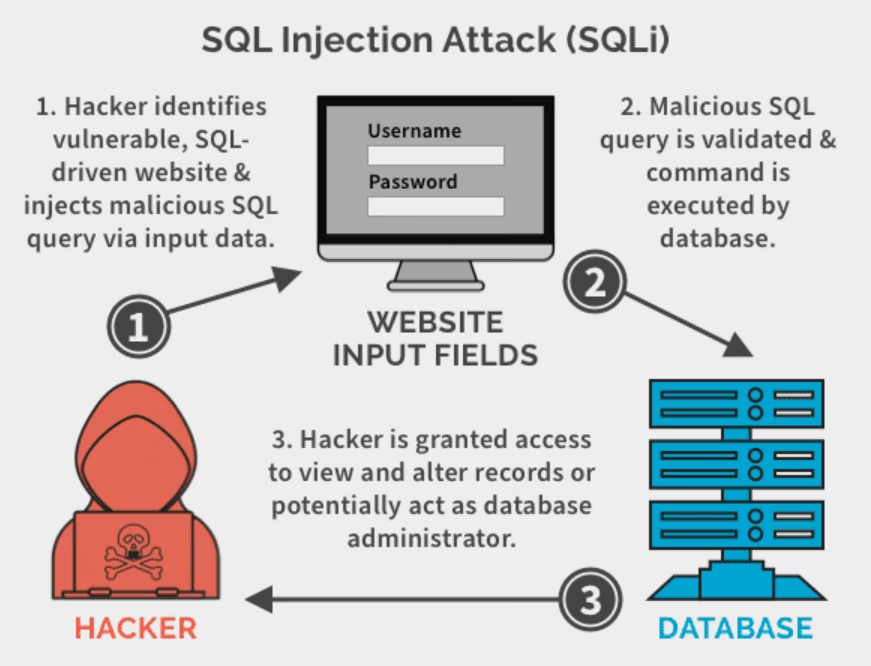

Jak Działa Atak SQL Injection?

Atak SQL Injection działa poprzez manipulację danymi wejściowymi użytkownika, które są włączane do zapytań SQL. Atakujący identyfikuje punkty wejścia aplikacji (formularze, pola wyszukiwania, parametry URL) i wstrzykuje złośliwy kod SQL. Jeśli aplikacja nie waliduje poprawnie danych wejściowych, kod SQL atakującego jest wykonywany przez bazę danych, umożliwiając nieautoryzowany dostęp do danych, ich modyfikację lub usunięcie.

Rodzaje Ataków SQL Injection

Istnieje kilka rodzajów ataków SQL Injection, różniących się sposobem wstrzykiwania kodu i uzyskiwania informacji:

- In-band SQL Injection: Atakujący wstrzykuje kod i otrzymuje wyniki w tym samym kanale komunikacyjnym.

- Blind SQL Injection: Atakujący nie otrzymuje bezpośrednich wyników, ale wnioskuje o informacjach na podstawie zachowania aplikacji (np. czasu odpowiedzi).

- Out-of-band SQL Injection: Atakujący wykorzystuje zewnętrzny serwer do zbierania wyników złośliwych zapytań.

- Second-Order SQL Injection: Złośliwy kod jest przechowywany w bazie danych i wykonywany w późniejszym czasie.

Jak Hakerzy Wykorzystują Podatności SQL Injection?

Hakerzy systematycznie poszukują i wykorzystują podatności SQL Injection poprzez:

- Skanowanie aplikacji: Używanie narzędzi do automatycznego skanowania aplikacji w poszukiwaniu podatnych punktów wejścia.

- Tworzenie złośliwych zapytań: Opracowywanie zapytań SQL, które wykorzystują luki w zabezpieczeniach.

- Wykonanie kodu SQL: Wstrzykiwanie złośliwych zapytań poprzez punkty wejścia aplikacji.

- Eskalacja uprawnień: Po udanym ataku, hakerzy mogą próbować zwiększyć swoje uprawnienia w systemie.

Skuteczne Techniki Zapobiegania Atakom SQL Injection

Zapobieganie atakom SQL Injection wymaga proaktywnego podejścia do bezpieczeństwa. Kluczowe techniki to:

- Zapytania parametryzowane: Używanie prepared statements i parameterized queries.

- Walidacja danych wejściowych: Sprawdzanie i oczyszczanie danych wejściowych od użytkownika.

- Web Application Firewall (WAF): Wdrożenie zapory aplikacji internetowych do filtrowania złośliwego ruchu.

- Sanityzacja danych: Usuwanie lub kodowanie znaków specjalnych z danych wejściowych.

- Zasada najmniejszych uprawnień: Przydzielanie minimalnych niezbędnych uprawnień dostępu do bazy danych.

Jak Wykryć Podatności SQL Injection?

Proaktywne wykrywanie podatności SQL Injection jest kluczowe. Można stosować:

- Automatyczne skanery: Używanie narzędzi takich jak Burp Suite, SQLMap, Acunetix, OWASP ZAP.

- Ręczne przeglądy kodu: Analiza kodu źródłowego przez ekspertów ds. bezpieczeństwa.

- Testy penetracyjne: Symulowane ataki SQL Injection przeprowadzane przez profesjonalnych hakerów.

- Oceny podatności: Regularne przeglądy konfiguracji baz danych i praktyk walidacji danych.

- Analiza zagrożeń: Identyfikacja potencjalnych wektorów ataku i punktów wejścia SQL Injection.

- Monitorowanie zachowania użytkowników: Wykrywanie anomalii w aktywności użytkowników, które mogą wskazywać na atak SQL Injection.

Lista Kontrolna Zapobiegania SQL Injection (Najlepsze Praktyki)

Aby skutecznie zapobiegać atakom SQL Injection, należy stosować następujące najlepsze praktyki:

- Używaj Zapytań Parametryzowanych i Prepared Statements.

- Sanityzuj i Waliduj Wszystkie Dane Wejściowe Użytkownika.

- Zastosuj zasadę Najmniejszych Uprawnień.

- Wdróż Web Application Firewall (WAF).

- Regularnie Przeprowadzaj Audyty Bezpieczeństwa.

- Wykonuj Modelowanie Zagrożeń i Oceny Podatności.

- Monitoruj Anomalie Zachowania Użytkowników.

- Ograniczaj i Stronicuj Zapytania.

- Utrzymuj Oprogramowanie Aktualne i Zapewniaj Łatanie Luk.

Przykłady SQL Injection

Poniżej przedstawiono przykłady różnych technik SQL Injection:

- Uwierzytelnienie jako Administrator: Obejście uwierzytelnienia poprzez wstrzyknięcie

'password' OR 1=1. - Dostęp do Danych Wrażliwych: Pobieranie poufnych danych poprzez wstrzyknięcie

'Widget' OR 1=1. - Stacked Queries do Usuwania: Wykorzystanie stacked queries do usuwania tabel, np.

20; DROP TABLE Products;. - Union-Based Attack: Pobieranie danych z innych tabel za pomocą

UNION ALL SELECT username, password FROM users --. - Blind SQL Injection: Wnioskowanie o danych na podstawie czasu odpowiedzi aplikacji lub błędów.

- Error-Based SQL Injection: Wykorzystanie komunikatów błędów bazy danych do uzyskiwania informacji.

- Boolean-Based SQL Injection: Wnioskowanie na podstawie odpowiedzi true/false aplikacji na różne warunki.

- Time-Based Blind SQL Injection: Wykorzystanie opóźnień czasowych do wnioskowania o wynikach zapytania.

- Second-order SQL Injection: Wykorzystanie złośliwego kodu przechowywanego w bazie danych.

- Out-of-Band SQL Injection: Eksfiltracja danych poprzez kanały zewnętrzne (HTTP, DNS).

- Stored Procedure SQL Injection: Atakowanie procedur składowanych poprzez niezabezpieczone dane wejściowe.

Dlaczego Warto Używać SentinelOne do Walki z Atakami SQL Injection?

SentinelOne wykorzystuje zaawansowane algorytmy AI i uczenia maszynowego do monitorowania ataków SQL Injection i analizy baz danych. Platforma oferuje:

- Kompleksowy wgląd: Monitorowanie dostępu, połączeń, wywołań systemowych i środowiska sieciowego.

- Integrację: Możliwość dodania inteligencji przestrzennej i integracji z różnymi dostawcami bezpieczeństwa.

- Elastyczność: Skalowalność i ochrona różnych powierzchni ataku (chmura, tożsamość, punkty końcowe).

Produkty SentinelOne:

- Singularity™ Cloud Native Security: Bezagentowe rozwiązanie CNAPP, zapewniające zero fałszywych alarmów, skanowanie IaC, CSPM i inne.

- Singularity™ Endpoint: Ochrona punktów końcowych, serwerów i urządzeń mobilnych, scentralizowane dane, szybka reakcja na zagrożenia.

- Singularity™ Cloud Workload Security: Ochrona obciążeń chmurowych, maszyn wirtualnych, kontenerów, serwerów, wykrywanie ataków bezplikowych, ransomware i zero-day.

SentinelOne oferuje narzędzia i przepływy pracy potrzebne do wykrywania, przewidywania i zapobiegania atakom SQL Injection.

Podsumowanie

Podsumowując, SQL Injection pozostaje jednym z najpoważniejszych zagrożeń bezpieczeństwa dla aplikacji internetowych i baz danych. Niewłaściwa walidacja danych wejściowych, słaba obsługa zapytań i przestarzałe praktyki bezpieczeństwa nadal przyczyniają się do powszechności tych ataków. Skuteczny atak SQL Injection może prowadzić do poważnych konsekwencji, od wycieku danych po straty finansowe i problemy z reputacją. Dlatego kluczowe jest, aby firmy wdrażały kompleksowe środki bezpieczeństwa, takie jak zapytania parametryzowane, walidacja danych wejściowych i zapory aplikacji internetowych. Regularne audyty bezpieczeństwa i edukacja programistów w zakresie bezpiecznego kodowania są również niezbędne. Traktując podatności SQL Injection poważnie i stosując najlepsze praktyki, firmy mogą znacznie zmniejszyć ryzyko stania się ofiarą tych niebezpiecznych ataków.

Jeśli chcesz poznać inne artykuły podobne do Wykrywanie i Zapobieganie Atakom SQL Injection, możesz odwiedzić kategorię Rachunkowość.