31/03/2026

W dzisiejszym cyfrowym świecie, gdzie cyberzagrożenia stają się coraz bardziej wyrafinowane, ochrona danych i systemów informatycznych jest priorytetem dla każdej organizacji. Jednym z najskuteczniejszych narzędzi w walce z cyberprzestępczością są testy penetracyjne, znane również jako pentesty. Czym dokładnie są te testy i dlaczego warto je regularnie przeprowadzać? Ten artykuł odpowie na te pytania i przedstawi kompleksowy przewodnik po świecie testów penetracyjnych.

- Na czym polegają testy penetracyjne?

- Rodzaje testów penetracyjnych

- Metody przeprowadzania testów penetracyjnych

- Jak przeprowadzić test penetracyjny? Etapy

- Korzyści z przeprowadzania testów penetracyjnych

- Ile kosztują testy penetracyjne?

- Kto powinien zlecać testy penetracyjne i jak często?

- Narzędzia do testów penetracyjnych

- Najczęściej zadawane pytania (FAQ)

- Podsumowanie

Na czym polegają testy penetracyjne?

Test penetracyjny to nic innego jak symulowany cyberatak przeprowadzany na systemy informatyczne organizacji. Jego celem jest zidentyfikowanie luk w zabezpieczeniach, które mogłyby zostać wykorzystane przez prawdziwych cyberprzestępców. Wyobraź sobie, że wynajmujesz grupę „etycznych hakerów”, którzy próbują włamać się do Twojej sieci, aplikacji internetowych lub systemów, aby znaleźć słabe punkty. Dzięki temu, zanim prawdziwi przestępcy wykorzystają te słabości, Ty masz szansę je naprawić i wzmocnić swoje bezpieczeństwo.

Proces testu penetracyjnego zazwyczaj składa się z kilku etapów, które pozwalają na kompleksową ocenę bezpieczeństwa organizacji:

- Przygotowanie: Definiowanie zakresu testu, celów i ustalanie zasad działania.

- Rozpoznanie: Zbieranie informacji o systemach, sieciach i aplikacjach organizacji, aby zidentyfikować potencjalne punkty wejścia.

- Penetracja: Aktywne próby wykorzystania znalezionych luk w zabezpieczeniach, symulujące rzeczywisty atak hakerski.

- Raportowanie: Sporządzenie szczegółowego raportu z wynikami testu, wskazującego na zidentyfikowane słabości i rekomendacje dotyczące ich usunięcia.

- Usunięcie luk: Wprowadzenie poprawek i aktualizacji w systemach w celu załatania zidentyfikowanych dziur i wzmocnienia ochrony.

Rodzaje testów penetracyjnych

Testy penetracyjne można podzielić na różne rodzaje, w zależności od obszaru, który jest poddawany testom. Najpopularniejsze z nich to:

Test penetracyjny sieci

Ten rodzaj testu skupia się na infrastrukturze sieciowej organizacji. Celem jest sprawdzenie, jak dobrze sieć jest chroniona przed atakami z zewnątrz i wewnątrz. Test penetracyjny sieci identyfikuje słabe punkty w zaporach ogniowych, routerach, przełącznikach i innych urządzeniach sieciowych. Pomaga to zapobiegać nieautoryzowanemu dostępowi do sieci i chronić dane przed wyciekiem.

Test penetracyjny aplikacji internetowych

Aplikacje internetowe są często bramą do poufnych danych organizacji. Test penetracyjny aplikacji internetowej ma na celu zidentyfikowanie luk w zabezpieczeniach samych aplikacji, takich jak luki w kodzie, błędy konfiguracji czy podatności na ataki typu SQL Injection lub Cross-Site Scripting (XSS). Zabezpieczenie aplikacji internetowych jest kluczowe, szczególnie w przypadku sklepów internetowych, systemów bankowości online i innych platform przetwarzających wrażliwe dane.

Test penetracyjny sieci bezprzewodowej

Sieci bezprzewodowe, choć wygodne, mogą stanowić potencjalne zagrożenie, jeśli nie są odpowiednio zabezpieczone. Test penetracyjny sieci bezprzewodowej sprawdza siłę haseł, protokołów szyfrowania i konfiguracji punktów dostępowych. Pomaga to zapobiegać nieautoryzowanemu dostępowi do sieci bezprzewodowej i chronić urządzenia podłączone do niej, w tym komputery, smartfony i urządzenia IoT.

Test penetracyjny z wykorzystaniem inżynierii społecznej

Inżynieria społeczna to technika manipulacji ludźmi w celu uzyskania poufnych informacji lub dostępu do systemów. Test penetracyjny wykorzystujący inżynierię społeczną sprawdza, jak odporni na takie ataki są pracownicy organizacji. Może to obejmować symulowane ataki phishingowe, vishingowe (przez telefon) lub próby uzyskania dostępu do budynków firmy poprzez manipulację pracownikami ochrony. Ten rodzaj testu podkreśla ważność szkoleń z zakresu bezpieczeństwa dla pracowników.

Metody przeprowadzania testów penetracyjnych

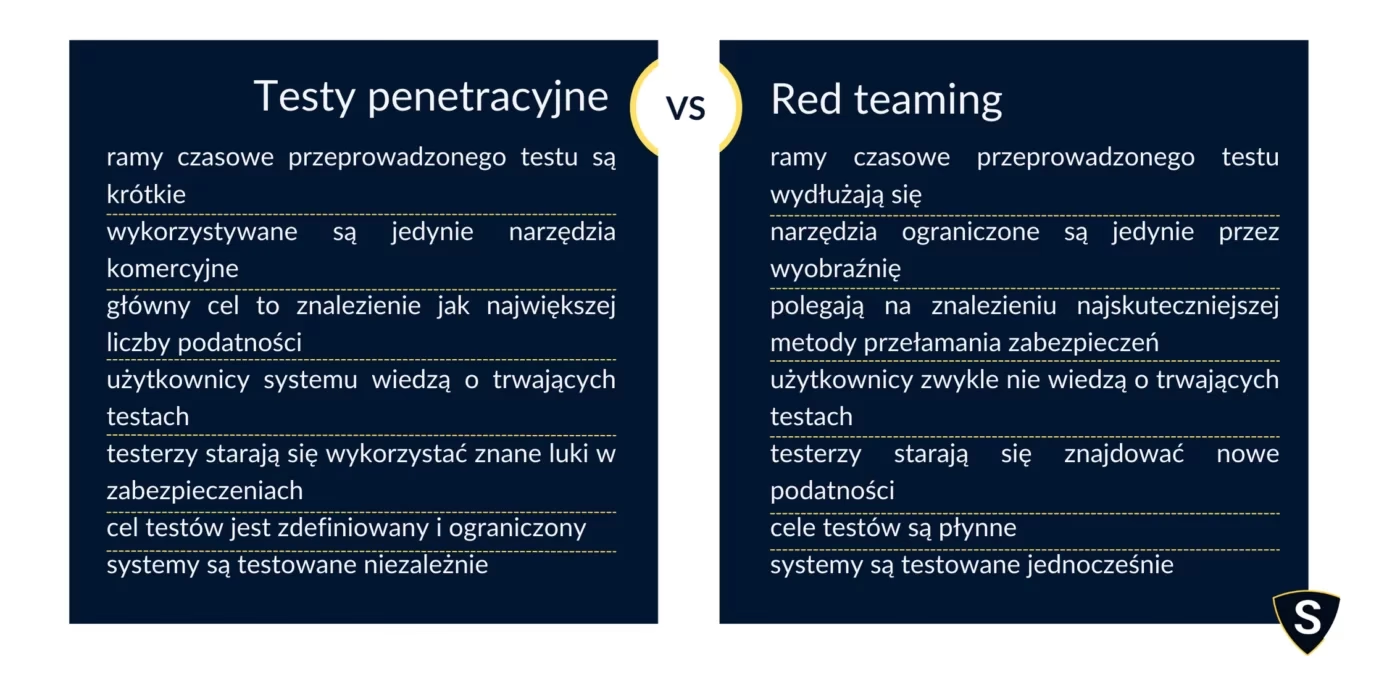

W zależności od poziomu wiedzy i informacji, jakie hakerzy mają na temat testowanej organizacji, wyróżnia się różne metody testów penetracyjnych:

Testy zewnętrzne (Black Box)

W testach zewnętrznych, hakerzy działają z perspektywy zewnętrznego, nieuprawnionego użytkownika. Nie mają żadnej wiedzy o infrastrukturze IT organizacji, a ich zadaniem jest znalezienie luk w zabezpieczeniach widocznych z zewnątrz, na przykład poprzez internet. Ten rodzaj testu jest najbardziej realistyczny, ponieważ symuluje atak typowego cyberprzestępcy.

Testy wewnętrzne (White Box)

Testy wewnętrzne przeprowadzane są z założeniem, że haker ma już dostęp do wewnętrznej sieci organizacji, na przykład jako pracownik lub osoba, która już naruszyła początkowe zabezpieczenia. Celem jest sprawdzenie, jakie szkody może wyrządzić taki napastnik, mając dostęp do systemów od wewnątrz. Ten rodzaj testu pomaga zidentyfikować luki w zabezpieczeniach wewnętrznych, które mogłyby zostać wykorzystane przez zagrożenia wewnętrzne.

Testy bez kompleksowej wiedzy (Grey Box)

Testy bez kompleksowej wiedzy stanowią kompromis pomiędzy testami zewnętrznymi i wewnętrznymi. Hakerzy mają pewną ograniczoną wiedzę o systemach organizacji, na przykład dostęp do schematu sieci lub pewnych danych uwierzytelniających. Ten rodzaj testu pozwala skupić się na konkretnych obszarach i efektywniej wykorzystać czas testów.

Dwustronne testy bez kompleksowej wiedzy (Double-Blind)

Dwustronne testy bez kompleksowej wiedzy to najbardziej zaawansowana forma testów penetracyjnych. W tym scenariuszu, ani organizacja, ani zespół testujący nie są w pełni świadomi przebiegu i zakresu testu. Tylko nieliczne osoby w organizacji wiedzą o pentestach. Ten rodzaj testu najlepiej symuluje rzeczywisty atak, ponieważ zaskakuje obie strony i pozwala ocenić, jak szybko i skutecznie organizacja reaguje na nieznane zagrożenie.

Testy ukierunkowane (Targeted)

Testy ukierunkowane koncentrują się na konkretnym obszarze lub systemie organizacji, który jest szczególnie ważny lub wrażliwy, na przykład baza danych z danymi klientów lub system finansowy. Pozwala to na szczegółowe sprawdzenie bezpieczeństwa tego konkretnego obszaru i upewnienie się, że jest on odpowiednio chroniony.

Jak przeprowadzić test penetracyjny? Etapy

Proces przeprowadzania testu penetracyjnego można podzielić na pięć kluczowych etapów:

- Przygotowanie: Dokładne zdefiniowanie zakresu testu, celów, metodologii i zasad współpracy z zespołem testującym. Ustalenie, które systemy, aplikacje i sieci będą poddane testom.

- Rozpoznanie: Zbieranie informacji o celach testu. Hakerzy wykorzystują różne techniki, aby zebrać jak najwięcej danych o systemach, sieciach i aplikacjach organizacji. Mogą to być skanowanie portów, analiza publicznie dostępnych informacji, inżynieria społeczna i inne metody.

- Penetracja: Aktywne próby wykorzystania zidentyfikowanych luk w zabezpieczeniach. Hakerzy używają różnych narzędzi i technik, aby próbować włamać się do systemów, uzyskać nieautoryzowany dostęp do danych i udowodnić istnienie słabości.

- Raportowanie: Sporządzenie szczegółowego raportu z wynikami testu. Raport powinien zawierać opis znalezionych luk w zabezpieczeniach, ryzyko z nimi związane, dowody potwierdzające istnienie luk (np. zrzuty ekranu, logi), oraz rekomendacje dotyczące ich usunięcia.

- Środki zaradcze: Wdrożenie poprawek i aktualizacji w systemach w celu usunięcia luk w zabezpieczeniach. Po usunięciu luk, zaleca się przeprowadzenie ponownego testu, aby upewnić się, że problem został rozwiązany i system jest teraz bezpieczny.

Korzyści z przeprowadzania testów penetracyjnych

Regularne przeprowadzanie testów penetracyjnych przynosi wiele korzyści dla organizacji:

- Wzmocnienie bezpieczeństwa: Testy penetracyjne pomagają zidentyfikować i usunąć luki w zabezpieczeniach zanim zostaną wykorzystane przez cyberprzestępców, co znacząco wzmacnia ogólne bezpieczeństwo organizacji.

- Zapobieganie naruszeniom danych: Dzięki identyfikacji i eliminacji słabych punktów, testy penetracyjne pomagają zapobiegać naruszeniom danych, wyciekom poufnych informacji i stratom finansowym związanym z cyberatakami.

- Spełnienie wymogów zgodności: Wiele branż i regulacji prawnych wymaga od organizacji regularnego przeprowadzania audytów bezpieczeństwa, w tym testów penetracyjnych, w celu zapewnienia zgodności z przepisami, takimi jak RODO, PCI DSS, HIPAA i SOX.

- Ochrona reputacji: Cyberatak i wyciek danych mogą poważnie nadszarpnąć reputację firmy. Testy penetracyjne pomagają uniknąć takich sytuacji i utrzymać zaufanie klientów i partnerów biznesowych.

- Optymalizacja inwestycji w bezpieczeństwo: Testy penetracyjne pomagają zidentyfikować obszary, w których inwestycje w bezpieczeństwo są najbardziej potrzebne, co pozwala na efektywniejsze wykorzystanie budżetu na cyberbezpieczeństwo.

Ile kosztują testy penetracyjne?

Koszt testów penetracyjnych jest zmienny i zależy od wielu czynników, takich jak:

- Zakres testu: Im większy zakres testu (więcej systemów, aplikacji, sieci do przetestowania), tym wyższy koszt.

- Rodzaj testu: Testy zewnętrzne są zazwyczaj tańsze niż testy wewnętrzne lub dwustronne testy bez kompleksowej wiedzy, które wymagają więcej czasu i zaangażowania.

- Metoda testu: Bardziej zaawansowane metody testowania, takie jak testy ukierunkowane lub testy inżynierii społecznej, mogą być droższe.

- Doświadczenie i renoma firmy testującej: Firmy z większym doświadczeniem i renomą zazwyczaj oferują wyższe ceny, ale gwarantują wyższą jakość usług.

- Lokalizacja: Ceny usług mogą się różnić w zależności od regionu geograficznego.

Ciężko podać dokładną cenę, ale orientacyjnie, koszt testów penetracyjnych dla małej firmy może zaczynać się od kilku tysięcy złotych, a dla dużych przedsiębiorstw może sięgać kilkudziesięciu tysięcy złotych lub więcej. Inwestycja w testy penetracyjne jest jednak zazwyczaj niewielka w porównaniu do potencjalnych strat finansowych i reputacyjnych związanych z cyberatakiem.

Kto powinien zlecać testy penetracyjne i jak często?

Testy penetracyjne są zalecane dla każdej organizacji, która przetwarza poufne dane, posiada aplikacje internetowe, sieci bezprzewodowe lub infrastrukturę IT, która jest narażona na cyberzagrożenia. Szczególnie warto rozważyć pentesty, jeśli:

- Prowadzisz sklep internetowy lub platformę e-commerce.

- Przetwarzasz dane osobowe klientów lub pracowników.

- Posiadasz systemy bankowości online lub inne aplikacje finansowe.

- Działasz w branży regulowanej, która wymaga zgodności z przepisami dotyczącymi bezpieczeństwa danych.

- Wprowadzasz istotne zmiany w infrastrukturze IT.

Jak często wykonywać testy penetracyjne? Nie ma jednej uniwersalnej odpowiedzi. Zaleca się przeprowadzanie testów penetracyjnych co najmniej raz w roku, a w przypadku organizacji o wysokim profilu ryzyka lub dynamicznie zmieniającej się infrastrukturze IT, nawet częściej – co pół roku lub kwartał. Dodatkowo, warto zlecić pentesty po każdej większej zmianie w infrastrukturze IT, takiej jak wdrożenie nowych aplikacji, aktualizacja systemów operacyjnych czy zmiana konfiguracji sieci.

Narzędzia do testów penetracyjnych

Na rynku dostępnych jest wiele narzędzi wspomagających proces testowania penetracyjnego. Niektóre z popularnych narzędzi to:

- Nmap: Skaner portów i narzędzie do mapowania sieci.

- Metasploit: Framework do testowania penetracyjnego, zawierający szeroki zakres exploitów i narzędzi.

- Wireshark: Analizator pakietów sieciowych, przydatny do analizy ruchu sieciowego i identyfikacji problemów.

- Burp Suite: Platforma do testowania bezpieczeństwa aplikacji internetowych, zawierająca proxy, skaner podatności i inne narzędzia.

- OWASP ZAP: Darmowe i otwarte źródło narzędzie do testowania bezpieczeństwa aplikacji internetowych.

- Nessus: Komercyjny skaner podatności, oferujący szeroki zakres funkcji i raportowanie.

Wybór odpowiednich narzędzi zależy od rodzaju testu, zakresu, celów i umiejętności zespołu testującego.

Najczęściej zadawane pytania (FAQ)

P: Czy testy penetracyjne są legalne?

O: Tak, testy penetracyjne przeprowadzane przez etycznych hakerów, za zgodą organizacji i w określonym zakresie, są całkowicie legalne. Ważne jest, aby testy były przeprowadzane w sposób odpowiedzialny i etyczny, z poszanowaniem prywatności i integralności systemów.

P: Czy testy penetracyjne są bezpieczne dla moich systemów?

O: Profesjonalnie przeprowadzone testy penetracyjne są bezpieczne. Zespół testujący powinien działać ostrożnie i odpowiedzialnie, minimalizując ryzyko zakłócenia działania systemów. Przed rozpoczęciem testów, należy ustalić zasady bezpieczeństwa i awaryjne procedury, aby uniknąć niepożądanych konsekwencji.

P: Jak długo trwa test penetracyjny?

O: Czas trwania testu penetracyjnego zależy od zakresu testu, rodzaju testu, złożoności systemów i metodologii testowania. Prosty test zewnętrzny może trwać kilka dni, podczas gdy kompleksowy test dwustronny bez kompleksowej wiedzy może trwać kilka tygodni.

P: Czy mogę przeprowadzić testy penetracyjne samodzielnie?

O: Tak, istnieją narzędzia i kursy online, które pozwalają na samodzielne przeprowadzenie podstawowych testów penetracyjnych. Jednak, dla kompleksowej i profesjonalnej oceny bezpieczeństwa, zaleca się skorzystanie z usług doświadczonej firmy specjalizującej się w testach penetracyjnych. Firmy te posiadają wiedzę, doświadczenie, narzędzia i metodologie, które pozwalają na dokładniejsze i bardziej efektywne testowanie.

Podsumowanie

Testy penetracyjne są nieocenionym narzędziem w arsenale cyberbezpieczeństwa każdej organizacji. Pozwalają na proaktywne identyfikowanie i eliminowanie luk w zabezpieczeniach, zanim zostaną wykorzystane przez cyberprzestępców. Regularne przeprowadzanie pentestów, dostosowanych do specyfiki i potrzeb organizacji, jest kluczowym elementem skutecznej strategii cyberbezpieczeństwa. Inwestycja w testy penetracyjne to inwestycja w bezpieczeństwo danych, reputację i przyszłość Twojej firmy. Nie czekaj, aż cyberatak stanie się rzeczywistością – zabezpiecz się już dziś!

Jeśli chcesz poznać inne artykuły podobne do Testy penetracyjne: kompleksowy przewodnik po pentestach, możesz odwiedzić kategorię Rachunkowość.