13/11/2021

Słowo audyt pojawia się w wielu kontekstach, od edukacji po media społecznościowe i systemy komputerowe. Chociaż na pierwszy rzut oka mogą wydawać się bardzo różne, wszystkie te audyty mają wspólny cel: dogłębne zbadanie i ocenę czegoś, aby zapewnić poprawność, efektywność i zgodność z określonymi standardami. W tym artykule przyjrzymy się bliżej różnym rodzajom audytów, wyjaśniając, co oznaczają i dlaczego są ważne.

Audyt dyplomowy: co oznacza na transkrypcie?

W kontekście akademickim, termin audyt dyplomowy odnosi się do formalnej oceny Twoich dotychczasowych i bieżących osiągnięć akademickich. Jest to analiza, która ma na celu określenie, jakie wymagania musisz jeszcze spełnić, aby uzyskać dyplom. To Twoja odpowiedzialność, aby regularnie monitorować swój audyt i upewnić się, że spełniasz wszystkie wymagania niezbędne do ukończenia studiów.

Częste sprawdzanie audytu dyplomowego jest kluczowe z kilku powodów:

- Przygotowanie do rejestracji na zajęcia: Audyt pomaga zidentyfikować niezrealizowane wymagania programowe, co ułatwia planowanie semestru i wybór odpowiednich kursów.

- Po rejestracji: Sprawdzenie audytu po zapisaniu się na zajęcia pozwala upewnić się, że wybrane kursy rzeczywiście przyczyniają się do spełnienia wymagań dyplomowych.

- Po zakończeniu semestru: Po otrzymaniu ocen warto ponownie przejrzeć audyt, aby zobaczyć, jak zaliczone przedmioty wpłynęły na postęp w kierunku uzyskania dyplomu.

Pamiętaj, że audyt dyplomowy w czasie rzeczywistym musi być generowany za każdym razem, aby uzyskać najbardziej aktualne informacje. Systemy uniwersyteckie zazwyczaj oferują dostęp do audytu online, na przykład poprzez portal studencki. Zazwyczaj proces generowania audytu jest prosty: należy zalogować się na platformę, przejść do sekcji związanej z postępem w nauce lub audytem dyplomowym, wybrać typ audytu (zazwyczaj „Zadeklarowany program studiów”) i wygenerować raport.

W audycie dyplomowym stosowane są specjalne kody i oznaczenia, które wskazują status spełnienia poszczególnych wymagań. Te oznaczenia mogą informować, czy dane wymaganie zostało spełnione, jest w trakcie realizacji, czy jeszcze nie zostało rozpoczęte. Zrozumienie tych kodów jest kluczowe dla prawidłowej interpretacji audytu i planowania dalszej ścieżki edukacyjnej.

Dzienniki audytu: co ujawnia rejestr zdarzeń?

W świecie IT i bezpieczeństwa danych, rejestrowanie zdarzeń, znane również jako dzienniki audytu, odgrywa kluczową rolę w monitorowaniu i zabezpieczaniu systemów. Dziennik audytu to proces dokumentowania aktywności w systemach oprogramowania wykorzystywanych w organizacji. Rejestruje on wystąpienie zdarzenia, czas jego wystąpienia, użytkownika lub usługę odpowiedzialną za zdarzenie oraz podmiot, którego zdarzenie dotyczy.

Seria dzienników audytu tworzy ścieżkę audytu, która przedstawia sekwencyjny zapis całej aktywności w konkretnym systemie. Przeglądając dzienniki audytu i powiązane ścieżki, administratorzy systemów mogą śledzić aktywność użytkowników, a zespoły bezpieczeństwa mogą badać naruszenia i zapewniać zgodność z przepisami.

Co dokumentują dzienniki audytu i ścieżki audytu?

Dzienniki audytu zazwyczaj rejestrują następujące typy informacji:

- Nazwa zdarzenia: Zidentyfikowana w systemie.

- Opis zdarzenia: Łatwy do zrozumienia opis tego, co się wydarzyło.

- Znacznik czasu zdarzenia: Dokładny czas wystąpienia zdarzenia.

- Podmiot działający: Użytkownik lub usługa, która utworzyła, edytowała lub usunęła zdarzenie (identyfikator użytkownika lub API).

- Aplikacja, urządzenie, system lub obiekt, którego dotyczy zdarzenie: (Adres IP, identyfikator urządzenia itp.).

- Źródło pochodzenia podmiotu działającego: (Kraj, nazwa hosta, adres IP, identyfikator urządzenia itp.).

- Niestandardowe tagi: Określone przez użytkownika, np. poziom ważności zdarzenia.

Chociaż dzienniki audytu mogą przyjmować formę plików fizycznych, termin ten zwykle odnosi się do cyfrowych zapisów przechowywanych na platformach zarządzania logami. W przeciwieństwie do zwykłych dzienników systemowych (np. dzienników błędów), dzienniki audytu koncentrują się na dokumentowaniu historycznego zapisu aktywności w celach zgodności i egzekwowania zasad biznesowych. Dzienniki audytu charakteryzują się również niezmiennością, co oznacza, że nie powinny być modyfikowane przez użytkowników ani usługi, aby zachować swoją wiarygodność.

Jakie typy aktywności są śledzone przez dzienniki audytu?

Organizacje zazwyczaj wykorzystują dzienniki audytu do śledzenia następujących rodzajów aktywności:

- Aktywność administracyjna: Zdarzenia takie jak tworzenie lub usuwanie kont użytkowników.

- Dostęp do danych i modyfikacja danych: Zdarzenia związane z przeglądaniem, tworzeniem lub modyfikowaniem danych.

- Odmowy dostępu lub nieudane próby logowania: Rejestrowanie nieudanych prób logowania lub odmowy dostępu do zasobów.

- Zmiany w całym systemie: Większe zdarzenia zachodzące w sieci, takie jak tworzenie nowych instancji maszyn wirtualnych.

Wybór konkretnych aktywności do audytu zależy od potrzeb i polityki organizacji. Zespoły ds. bezpieczeństwa, administratorzy systemów i działy HR mogą mieć różne wymagania dotyczące audytu.

Jak działa rejestrowanie zdarzeń?

Większość technologii oferuje interfejs użytkownika, w którym można włączyć gromadzenie dzienników audytu. Dostawcy usług chmurowych, tacy jak Amazon Web Services, Microsoft Azure i Google Cloud, automatycznie zbierają szeroki zakres dzienników audytu. Zebrane dzienniki można wysyłać do centralnej platformy zarządzania logami w celu łatwego przechowywania, wyszukiwania i analizy. Wymaga to zazwyczaj instalacji agenta na hostach lub bezpośredniej integracji platformy logowania z oprogramowaniem, z którego zbierane są dzienniki audytu.

Korzyści z rejestrowania zdarzeń:

- Zapewnienie zgodności z przepisami branżowymi: Dzienniki audytu mogą być wykorzystywane do wykazania zgodności z regulacjami takimi jak CIS, PCI DSS i SOC 2.

- Rozwiązywanie problemów systemowych: Dzienniki audytu zawierają szczegółowe informacje historyczne, które mogą być wykorzystane do rekonstrukcji osi czasu awarii systemu lub incydentu.

- Rekonstrukcja naruszeń bezpieczeństwa: Ścieżka audytu pomaga ustalić, jak doszło do naruszenia bezpieczeństwa.

- Rekomendowanie nowych procedur bezpieczeństwa i audytu: Przegląd dzienników audytu może prowadzić do rekomendacji nowych procedur bezpieczeństwa.

- Dostarczanie dowodów w postępowaniu sądowym: Dzienniki audytu mogą stanowić dowód ważności konkretnego zdarzenia.

Wyzwania związane z rejestrowaniem zdarzeń:

Głównym wyzwaniem jest określenie, co dokładnie należy audytować. W złożonych środowiskach rozproszonych organizacje generują ogromne ilości danych dzienników. Wybieranie odpowiednich dzienników do zbierania i audytu, a także ochrona integralności dzienników audytu przed nieautoryzowanym dostępem lub modyfikacją, to kolejne istotne wyzwania.

Na co zwrócić uwagę w narzędziu do rejestrowania zdarzeń?

Wybierając rozwiązanie do rejestrowania zdarzeń, należy zwrócić uwagę na:

- Kompletność: Rozwiązanie powinno zbierać wszystkie istotne szczegóły, aby zachować kompletną ścieżkę audytu.

- Spójność: Rozwiązanie powinno rejestrować dane w spójny sposób na różnych urządzeniach i przeglądarkach.

- Łatwe analizowanie i wyszukiwanie: Narzędzie powinno umożliwiać łatwe analizowanie i wyszukiwanie dzienników audytu.

- Kontrola dostępu: Możliwość kontrolowania, kto może przeglądać dzienniki audytu i szyfrowania wrażliwych danych.

- Alerty: Powiadomienia o krytycznych zdarzeniach zarejestrowanych w dziennikach audytu.

- Koszt: Rozwiązanie powinno oferować ekonomiczny sposób przechowywania dzienników przez długi czas.

Audyt TikTok: zrozumieć swoją obecność w mediach społecznościowych

W świecie marketingu mediów społecznościowych, audyt TikTok to kompleksowy przegląd i analiza strategii, działań i wyników na tej platformie. Chodzi o zidentyfikowanie mocnych i słabych stron, szans i zagrożeń, aby usprawnić przyszłe działania marketingowe. Audyt TikTok zapewnia, że wszystkie działania wspierają cele biznesowe, są spójne z marką i skutecznie wpływają na grupę docelową. Jest to szczególnie ważne, jeśli grupa docelowa jest młodsza lub marka koncentruje się na rozrywce, stylu życia, modzie lub urodzie.

Dlaczego warto przeprowadzić audyt TikTok?

Audyt TikTok jest niezbędny do kształtowania strategii treści i wyznaczania jasnej ścieżki rozwoju. Pomaga również ustalić punkty odniesienia do skutecznego śledzenia postępów firmy. Audyt TikTok:

- Dostarcza kompleksowego przeglądu profilu TikTok.

- Identyfikuje mocne i słabe strony strategii treści.

- Optymalizuje wykorzystanie budżetu, czasu, wysiłku i personelu.

- Ujawnia nowe możliwości wzrostu, takie jak pominięte rynki lub pojawiające się trendy.

- Pozwala lepiej zrozumieć użytkowników i zwiększyć zaangażowanie.

- Sprawia, że działania marketingowe są spójne z szerszymi celami biznesowymi.

Jak przeprowadzić audyt TikTok?

Można skorzystać z narzędzi opartych na sztucznej inteligencji, ale można również przeprowadzić audyt ręcznie, wykonując następujące kroki:

- Określ cel i zakres audytu. Zdefiniuj konkretne cele, które chcesz osiągnąć poprzez audyt. Czy chcesz poprawić zaangażowanie, zwiększyć liczbę obserwujących, czy może lepiej zrozumieć konkurencję?

- Zbierz dane. Zgromadź kluczowe wskaźniki, które pomogą Ci zrozumieć użytkowników i pozycję na rynku. Mogą to być dane demograficzne obserwujących, wskaźniki zaangażowania, dane o wydajności postów, używane hashtagi itp.

- Analizuj wydajność konta TikTok. Przeanalizuj profil TikTok, zwracając uwagę na pierwsze wrażenie, bio, wezwanie do działania, linki, liczbę obserwujących i wskaźniki zaangażowania. Sprawdź przypięte posty i playlisty.

- Przeprowadź analizę SWOT. Zidentyfikuj mocne i słabe strony, szanse i zagrożenia związane z Twoją obecnością na TikTok.

- Porównaj wyniki z konkurencją (benchmarking). Zidentyfikuj konkurentów i porównaj kluczowe wskaźniki, aby zidentyfikować luki rynkowe i obszary do poprawy.

- Monitoruj i regularnie dokonuj przeglądu. TikTok to dynamiczna platforma, dlatego regularne monitorowanie i przeglądy są kluczowe. Zaleca się przeprowadzanie audytów kwartalnych.

Procedury audytowe: śledzenie i weryfikacja

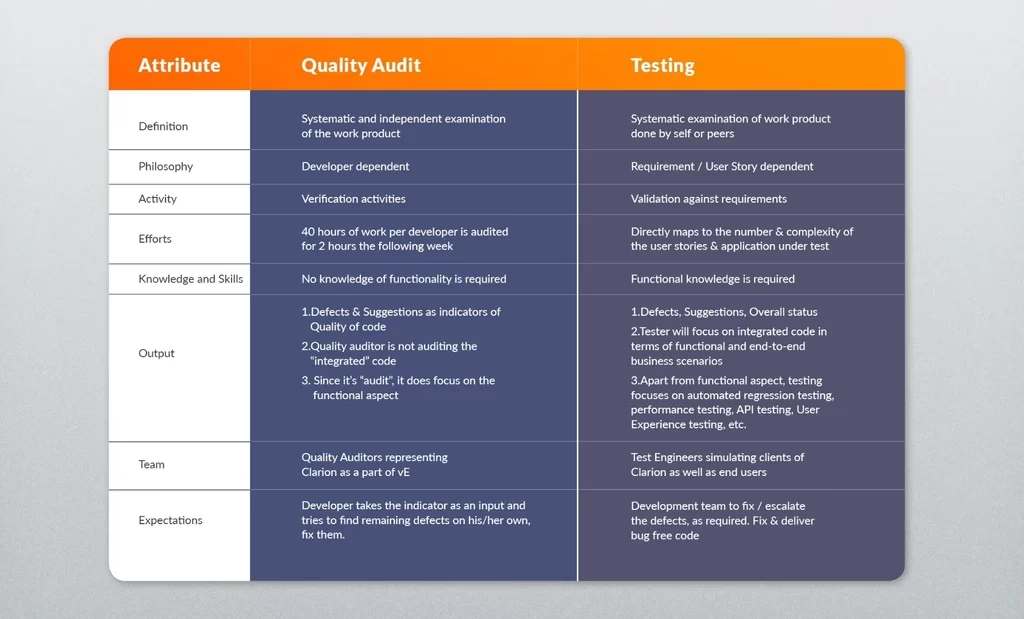

W kontekście audytu finansowego, procedury audytowe to metody i techniki stosowane przez audytorów w celu uzyskania dowodów audytowych i sformułowania opinii na temat sprawozdań finansowych. Nie istnieje jedna, uniwersalna struktura audytu, ponieważ proces zależy od audytora, firmy poddawanej audytowi i celu audytu.

Metody procedur audytowych:

- Substantywne procedury audytowe: Metody substantywne dostarczają rzeczywistych dowodów fizycznych, w tym śladów papierowych, takich jak sprawozdania finansowe, księgi rachunkowe lub zapisy transakcji. Obejmują również inne ważne dokumenty, takie jak rejestry gruntów lub umowy najmu budynków. Metody substantywne opierają się na namacalnych dowodach, które zapewniają wysoki poziom dokładności.

- Analityczne procedury audytowe: Metody analityczne idą o krok dalej, łącząc dane finansowe z danymi niefinansowymi i określając korelację między nimi. Porównanie poprzednich trendów z obecnymi, a także ocena różnicy między zapisami klienta a dowodami substancywnymi, również są uważane za metody analityczne.

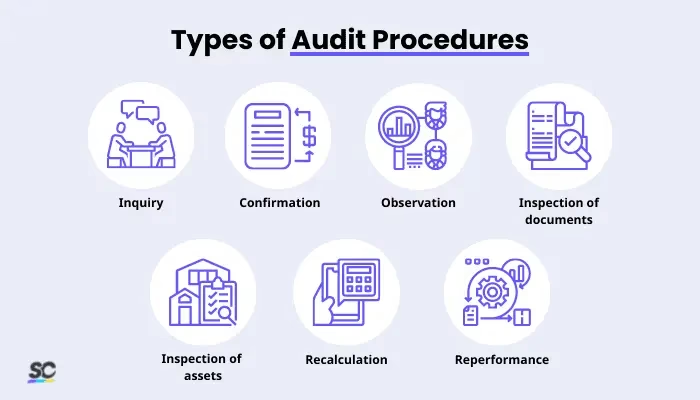

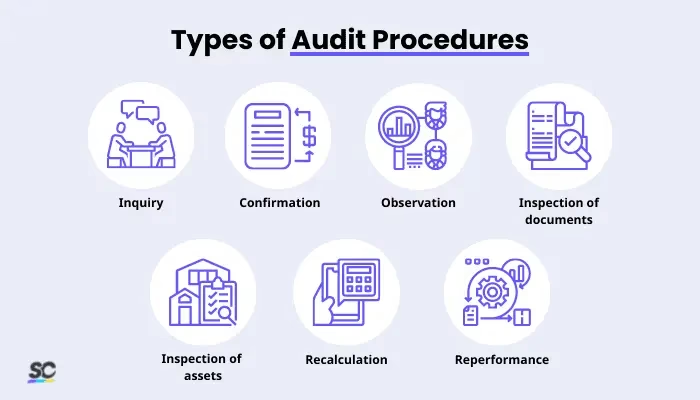

Rodzaje procedur audytowych:

Podczas planowania audytu firmy, konieczne jest przeprowadzenie oceny ryzyka, aby zrozumieć środowisko organizacji, rozpoznać jej słabości i zidentyfikować najlepszy zestaw procedur audytowych. Procedury audytowe obejmują:

- Zapytanie (Inquiry): Audytorzy zbierają ustne dowody poprzez formalne lub nieformalne zapytania kierowane do pracowników organizacji. Dowody uzyskane w ten sposób wymagają dodatkowego potwierdzenia.

- Potwierdzenie (Confirmation): Podobnie jak zapytanie, potwierdzenie również polega na uzyskiwaniu wyjaśnień dotyczących transakcji organizacji. Jednak w tym przypadku audytorzy weryfikują te wyjaśnienia poprzez bezpośrednią komunikację z stroną trzecią, taką jak banki, dostawcy lub klienci.

- Obserwacja (Observation): Audytorzy obserwują, czy istniejące procedury biznesowe lub środki kontroli są rzeczywiście wdrażane w organizacji.

- Inspekcja dokumentów (Inspection of documents): Proces gromadzenia i badania transakcji poprzez zarejestrowane informacje. Może być przeprowadzana na dwa sposoby: vouching (sprawdzanie szczegółów dokumentów źródłowych w celu weryfikacji zapisów transakcji) i tracing (śledzenie transakcji od dokumentu źródłowego do zapisów księgowych).

- Inspekcja aktywów fizycznych (Inspection of physical or tangible assets): Audytorzy fizycznie badają aktywa firmy, takie jak grunty, budynki, pojazdy, sprzęt lub zapasy.

- Ponowne obliczenie (Recalculation): Audytorzy ponownie obliczają transakcje i porównują je z pierwotnym sprawozdaniem finansowym lub obliczeniami firmy.

- Ponowne wykonanie (Reperformance): Audytorzy niezależnie powtarzają procedury audytowe lub kontrole wewnętrzne, które firma również wykonała.

Która procedura audytowa jest najbardziej wiarygodna?

Chociaż wszystkie wymienione procedury mają swoje zalety, inspekcja fizyczna, potwierdzenie od strony trzeciej oraz inspekcja zapisów i dokumentów są uważane za trzy z najbardziej wiarygodnych procedur audytowych. Oferują one wysoce dokładne informacje i są poparte dowodami audytowymi, które łatwo jest zweryfikować. Te procedury pozwalają audytorom na niezależne badanie i nie poleganie wyłącznie na informacjach dostarczonych przez firmę, co zapewnia obiektywność i dokładność wyników audytu.

Podsumowując, audyt, niezależnie od kontekstu, jest potężnym narzędziem do oceny, weryfikacji i doskonalenia procesów i systemów. Zrozumienie różnych rodzajów audytów i ich celów jest kluczowe w wielu dziedzinach, od edukacji po biznes i technologię.

Jeśli chcesz poznać inne artykuły podobne do Przewodnik po audycie: od transkryptów po TikTok, możesz odwiedzić kategorię Audyt.