12/04/2024

W dzisiejszym, dynamicznie rozwijającym się świecie cyfrowym, infrastruktura sieciowa stanowi fundament każdej organizacji. Często niedoceniany, audyt infrastruktury sieciowej jest niezwykle istotnym elementem utrzymania zdrowej i wydajnej sieci. Pozwala on organizacjom na identyfikację potencjalnych problemów, zanim te zdążą przerodzić się w kosztowne przestoje lub negatywnie wpłynąć na wydajność biznesową. Regularne przeprowadzanie audytów sieciowych jest inwestycją, która przynosi wymierne korzyści w dłuższej perspektywie, zapewniając stabilność i bezpieczeństwo operacji.

Czym jest audyt infrastruktury sieciowej?

Audyt sieciowy to zbiór działań mających na celu gromadzenie, analizowanie i badanie danych dotyczących sieci, aby określić jej aktualny stan zdrowia w kontekście wymagań organizacji. Dostarcza cennych informacji na temat efektywności obecnych praktyk sieciowych i mechanizmów kontroli, a w szczególności stanu zgodności z regulacjami i politykami wewnętrznymi. Innymi słowy, audyt sieciowy to kompleksowy przegląd, który pomaga zrozumieć, jak dobrze działa Twoja sieć i co można zrobić, aby ją ulepszyć.

Rodzaje audytów infrastruktury sieciowej

Audyt sieciowy może przybierać różne formy, w zależności od potrzeb i celów organizacji. Poniżej przedstawiamy najczęściej spotykane typy audytów:

Audyt infrastruktury

Wraz z rosnącymi wymaganiami klientów i gwałtownym wzrostem ilości danych, infrastruktury sieciowe stają się coraz bardziej złożone. Regularne audyty infrastruktury są kluczowe dla identyfikacji potencjalnych wąskich gardeł i upewnienia się, że wszystkie zasoby są aktualne. Audyt infrastruktury obejmuje zarówno sprzęt, jak i oprogramowanie:

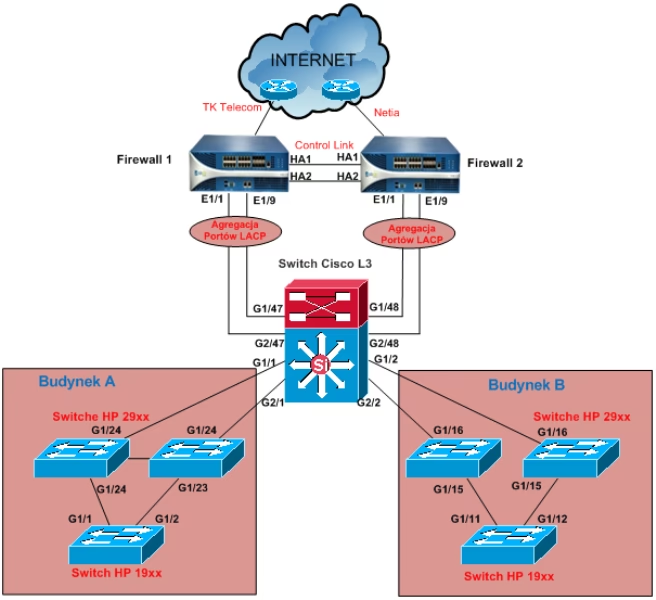

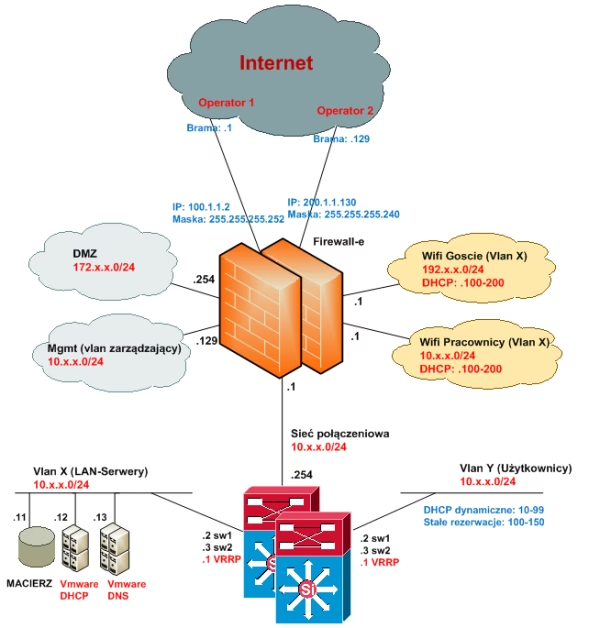

- Sprzęt (Hardware): Ten aspekt obejmuje kontrolę komputerów PC, serwerów, urządzeń mobilnych, routerów, przełączników i punktów dostępu bezprzewodowego. Sprawdzane są konfiguracje, aktualność oprogramowania firmware, obciążenie oraz potencjalne awarie.

- Oprogramowanie (Software): W nowoczesnych sieciach oprogramowanie zazwyczaj występuje w postaci aplikacji i systemów operacyjnych, na których są hostowane, a także komponentów sieciowych definiowanych programowo, takich jak firewalle. Audyt oprogramowania skupia się na aktualizacjach, konfiguracjach bezpieczeństwa, licencjach oraz zgodności z politykami organizacji.

Audyt bezpieczeństwa

Bezpieczeństwo jest kwestią nadrzędną, dlatego audyty bezpieczeństwa sieci powinny być przeprowadzane oddzielnie od audytów infrastruktury. Mogą one obejmować na przykład: audyt bezpieczeństwa danych sieciowych, audyt kontroli dostępu do sieci oraz audyt bezpieczeństwa fizycznego. Należy również uwzględnić polityki BYOD (Bring Your Own Device), ponieważ urządzenia wnoszone do sieci przez pracowników mogą stanowić potencjalne zagrożenie. Audyt bezpieczeństwa analizuje luki w zabezpieczeniach, konfiguracje firewalli, systemy detekcji intruzów, polityki haseł i kontroli dostępu, a także zgodność z normami bezpieczeństwa.

Audyt dostępności

Dostępność sieci jest kluczowa, aby zapewnić ciągły dostęp dla osób potrzebujących sieci do wykonywania swoich zadań i obowiązków. Audyt dostępności koncentruje się na przepustowości sieci i jej dostępności dla różnych urządzeń używanych przez pracowników. Sprawdzane są redundantne ścieżki, plany awaryjne, monitoring sieci oraz procedury przywracania po awarii. Celem jest minimalizacja przestojów i zapewnienie ciągłości działania.

Audyt wydajności

Sprawdzanie i optymalizacja wydajności są niezbędne, aby zapewnić zadowolenie klientów i zwiększyć wartość dla firmy. Wydajność można poprawić na przykład poprzez efektywne zarządzanie przepływem ruchu sieciowego. Audyt wydajności analizuje opóźnienia, utratę pakietów, przepustowość, obciążenie łączy oraz wykorzystanie zasobów sieciowych. Identyfikowane są wąskie gardła i obszary, w których można wprowadzić optymalizacje w celu poprawy szybkości i responsywności sieci.

Audyt kontroli

Sprawdzanie poziomu wdrożenia kontroli jest ważne dla ustalenia zgodności zarówno z wewnętrznymi, jak i zewnętrznymi regulacjami. Jednocześnie audyt kontroli ma na celu zapewnienie odpowiedniego poziomu dostępu dla administratorów i ułatwienie dostępu tylko do odczytu dla innych pracowników, w zależności od potrzeb. Audyt kontroli analizuje polityki dostępu, uprawnienia użytkowników, logowanie zdarzeń, procedury zarządzania zmianami oraz zgodność z przepisami prawnymi i standardami branżowymi.

Audyt zarządzania

Zarządzanie siecią może obejmować wszystko, od sposobu zarządzania i utrzymywania haseł i poprawek, po aktualny poziom zgodności. Należy rejestrować zarówno urządzenia zarządzane, które należą do organizacji, jak i niezarządzane urządzenia BYOD. Audyt zarządzania ocenia skuteczność polityk zarządzania hasłami, aktualizacji oprogramowania, zarządzania konfiguracją, monitoringu sieci, dokumentacji oraz szkoleń dla personelu IT. Celem jest zapewnienie spójnego i efektywnego zarządzania całą infrastrukturą sieciową.

Jak przeprowadza się audyt sieciowy?

Skuteczne przeprowadzenie audytu sieciowego wymaga starannego planowania i wykonania. Oto kluczowe kroki:

- Uzyskanie akceptacji od interesariuszy: Przed rozpoczęciem jakiegokolwiek projektu kluczowe jest uzyskanie akceptacji od interesariuszy, w tym od kierownictwa i zespołów technicznych. Po uzyskaniu zgody, pracownicy techniczni powinni być zaangażowani na każdym etapie ze względu na ich wiedzę o środowisku IT związanym z siecią. Komunikacja i transparentność są kluczowe na tym etapie.

- Identyfikacja narzędzi: Uzyskanie informacji od kolegów jest niezbędne, aby upewnić się, że używane są najbardziej odpowiednie narzędzia sieciowe, ponieważ rozwiązanie używane wcześniej może nie być najbardziej odpowiednie dla nadchodzącego projektu. Wybór narzędzi zależy od zakresu audytu, wielkości sieci i dostępnych zasobów.

- Zapewnienie dostępu do urządzeń: Aby przejść dalej, organizacje muszą upewnić się, że mają dostęp do wszystkich urządzeń. Telnet, SNMP lub SSH mogą być potrzebne, aby to umożliwić. Wszelkie nazwy użytkowników i hasła powinny być również udokumentowane. Bez odpowiedniego dostępu audyt będzie niekompletny i niedokładny.

- Rozważenie miejsca przechowywania danych audytu: Samo przechowywanie danych na urządzeniu osobistym stwarza problemy z bezpieczeństwem. Firmy będą musiały upewnić się, że urządzenie, którego używają, jest bezpieczne i zdolne do przetwarzania dużych ilości danych. Należy wybrać bezpieczne i dedykowane miejsce do przechowywania danych audytu, takie jak serwer sieciowy lub dedykowana baza danych.

- Użycie narzędzia do wykrywania sieci: Zautomatyzowane narzędzia mogą tworzyć inwentarze sieci, a także diagramy i dokumenty w celu uzyskania wglądu. Urządzenie startowe może zainicjować przeszukiwanie wszystkich innych urządzeń, a adresy IP i zakres podsieci można skonfigurować. Narzędzia do wykrywania sieci automatyzują proces inwentaryzacji i mapowania sieci, oszczędzając czas i zmniejszając ryzyko błędów ludzkich.

- Wykorzystanie wyników: Po audycie przygotowanie raportu z audytu sieciowego może przedstawić informacje w prosty i przystępny sposób. Następnie można opracować zalecenia, takie jak wykrycie nieaktualnej wersji oprogramowania lub niedostatecznie wykorzystywanych usług sieciowych. Raport powinien zawierać podsumowanie wyników, zidentyfikowane problemy, zalecenia oraz plan działań naprawczych.

Dlaczego audyt sieciowy jest potrzebny?

Istnieje wiele powodów, dla których organizacja może potrzebować przeprowadzić audyt sieciowy, w tym:

- Nieaktualne inwentarze: W technologii wiele może się zmienić w krótkim czasie, na przykład zwiększone wymagania sieciowe i zmiany strukturalne w organizacji. Ważne jest, aby śledzić wszelkie zmiany, aby zapewnić optymalną wydajność. Regularne audyty pomagają utrzymać aktualny inwentarz sprzętu i oprogramowania sieciowego.

- Uaktualnienia (Upgrades): Organizacje dążące do rozwoju będą chętne do przeprowadzania uaktualnień, szczególnie w sieci. Audyt może zidentyfikować, który sprzęt lub oprogramowanie wymaga wymiany. Audyt identyfikuje przestarzałe komponenty i pomaga w planowaniu ulepszeń i modernizacji infrastruktury.

- Rozwiązywanie problemów i usuwanie usterek: W przypadku firmy, która doświadcza ciągłych problemów z awariami sieci, opóźnieniami lub łącznością z Internetem, audyt może umożliwić rozwiązanie problemów z siecią w celu zidentyfikowania pierwotnej przyczyny. Audyt dostarcza danych diagnostycznych, które pomagają w identyfikacji i rozwiązywaniu problemów sieciowych.

- Regulacje i zgodność: Zarówno organizacje z sektora opieki zdrowotnej, jak i finansowego są zobowiązane do spełniania szeregu szczegółowych norm regulacyjnych i zgodności, w przeciwnym razie grożą im poważne kary. Może to obejmować na przykład PCI i HIPAA. Audyty mogą zapewnić wgląd w aktualny stan zgodności. Audyt pomaga organizacjom w utrzymaniu zgodności z przepisami i uniknięciu kar finansowych.

Co robić po audycie sieciowym?

Przeprowadzenie audytu to tylko jeden etap procesu. Równie ważne jest interpretowanie danych i identyfikowanie wszelkich zagrożeń i możliwości ulepszeń. Firmy mogą to robić na różne sposoby. Jednym z nich jest zestawienie nowych danych z poprzednimi audytami, aby sprawdzić, czy zaszły jakiekolwiek zmiany. Narzędzia automatyzacji również zapewniają wartość, flagując wszelkie urządzenia, które nie są zgodne z ustalonymi politykami sieciowymi. Na przykład można zidentyfikować potencjalnie podatne numery portów lub urządzenie korzystające z protokołu, który został uznany za podatny na zagrożenia. Ostatnim krokiem jest analiza ogólnej architektury w celu sprawdzenia, czy istnieją jakieś słabe punkty i czy jakiekolwiek zmiany mogłyby poprawić ogólną wydajność. Po audycie kluczowe jest wdrożenie planu naprawczego, który uwzględnia zidentyfikowane problemy i zalecenia, monitorowanie sieci w sposób ciągły oraz regularne powtarzanie audytów, aby zapewnić długoterminową stabilność i bezpieczeństwo infrastruktury sieciowej.

Podsumowanie

Audyt infrastruktury sieciowej jest nieodzownym elementem zarządzania nowoczesną siecią. Regularne audyty pozwalają na proaktywne identyfikowanie i rozwiązywanie problemów, optymalizację wydajności, wzmocnienie bezpieczeństwa oraz zapewnienie zgodności z regulacjami. Inwestycja w audyty sieciowe to inwestycja w stabilność, bezpieczeństwo i przyszłość Twojej organizacji.

Najczęściej zadawane pytania (FAQ)

- Jak często należy przeprowadzać audyt infrastruktury sieciowej?

- Częstotliwość audytów zależy od wielkości i złożoności sieci, a także od wymagań regulacyjnych. Zaleca się przeprowadzanie pełnego audytu co najmniej raz w roku, a mniejsze, bardziej skupione audyty, np. audyty bezpieczeństwa, częściej, nawet kwartalnie.

- Kto powinien przeprowadzać audyt sieciowy?

- Audyt sieciowy może być przeprowadzany wewnętrznie przez zespół IT lub zewnętrznie przez specjalistyczną firmę audytorską. Zewnętrzny audytor może wnieść świeże spojrzenie i obiektywną ocenę.

- Jakie korzyści przynosi audyt infrastruktury sieciowej?

- Korzyści z audytu sieciowego są liczne, m.in.: poprawa bezpieczeństwa, zwiększenie wydajności, redukcja przestojów, optymalizacja kosztów, zapewnienie zgodności z regulacjami oraz lepsze planowanie rozwoju sieci.

- Czy audyt sieciowy jest kosztowny?

- Koszt audytu zależy od zakresu i złożoności sieci, a także od wybranej metody (wewnętrzny vs. zewnętrzny). Jednak koszty potencjalnych przestojów i problemów wynikających z braku audytu mogą być znacznie wyższe.

Jeśli chcesz poznać inne artykuły podobne do Audyt Infrastruktury Sieciowej: Kompleksowy Przewodnik, możesz odwiedzić kategorię Audyt.