13/10/2024

W dzisiejszej erze cyfrowej, gdzie dane stanowią fundament działalności wielu organizacji, audyt przetwarzania danych urasta do rangi kluczowego elementu zarządzania i bezpieczeństwa informacji. Znajomość lokalizacji wrażliwych danych w rozproszonych systemach, takich jak bazy danych, hurtownie danych i jeziora danych, jest nie tylko wymogiem regulacyjnym, ale przede wszystkim fundamentem zaufania klientów i stabilności biznesowej. W tym artykule zgłębimy istotę audytu przetwarzania danych, jego kluczowe aspekty i praktyczne zastosowania.

- Co to jest Audyt Przetwarzania Danych?

- Dlaczego Audyt Przetwarzania Danych Jest Tak Ważny?

- Kluczowe Aspekty Audytu Przetwarzania Danych

- Jak Przeprowadzić Audyt Przetwarzania Danych?

- Narzędzia i Technologie Wspomagające Audyt Przetwarzania Danych

- Wyzwania w Audycie Przetwarzania Danych

- Najczęściej Zadawane Pytania (FAQ)

- Podsumowanie

Co to jest Audyt Przetwarzania Danych?

Audyt przetwarzania danych to systematyczny i niezależny proces oceny i weryfikacji operacji przetwarzania danych w organizacji. Jego głównym celem jest zapewnienie, że dane są przetwarzane w sposób bezpieczny, zgodny z obowiązującymi przepisami prawa, wewnętrznymi politykami firmy oraz najlepszymi praktykami branżowymi. Audyt obejmuje szeroki zakres działań, od identyfikacji i klasyfikacji danych, poprzez ocenę mechanizmów kontroli dostępu, aż po monitorowanie integralności danych i zgodności z procedurami.

W kontekście lokalizacji danych wrażliwych, audyt skupia się na precyzyjnym określeniu, gdzie te dane są przechowywane, przetwarzane i przesyłane. Obejmuje to analizę wszystkich systemów informatycznych, aplikacji, baz danych, hurtowni danych, jezior danych oraz innych repozytoriów, w których mogą znajdować się informacje poufne. Znajomość lokalizacji danych wrażliwych jest fundamentem skutecznego zarządzania ryzykiem i wdrażania odpowiednich zabezpieczeń.

Dlaczego Audyt Przetwarzania Danych Jest Tak Ważny?

Audyt przetwarzania danych przynosi szereg korzyści dla organizacji, zarówno w obszarze bezpieczeństwa, jak i zgodności z przepisami. Do najważniejszych powodów, dla których audyt jest niezbędny, należą:

- Zgodność z przepisami prawa: Wiele regulacji prawnych, takich jak RODO (GDPR), HIPAA czy CCPA, nakłada na organizacje obowiązek ochrony danych osobowych i wrażliwych. Audyt pomaga upewnić się, że firma spełnia te wymagania i unika potencjalnych kar finansowych i reputacyjnych.

- Identyfikacja i minimalizacja ryzyka: Audyt pozwala na identyfikację potencjalnych zagrożeń i słabych punktów w procesach przetwarzania danych. Dzięki temu organizacja może proaktywnie wdrażać środki zaradcze i minimalizować ryzyko wycieku danych, cyberataków czy naruszeń bezpieczeństwa.

- Poprawa bezpieczeństwa danych: Audyt pomaga w identyfikacji luk w zabezpieczeniach i wdrażaniu odpowiednich mechanizmów kontroli dostępu, szyfrowania danych, monitorowania aktywności i innych środków bezpieczeństwa. Regularne audyty przyczyniają się do ciągłego doskonalenia poziomu bezpieczeństwa danych.

- Budowanie zaufania klientów: W dzisiejszych czasach klienci coraz bardziej zwracają uwagę na sposób, w jaki firmy chronią ich dane. Przeprowadzanie audytów i transparentność w zakresie bezpieczeństwa danych budują zaufanie klientów i wzmacniają pozytywny wizerunek firmy.

- Optymalizacja procesów przetwarzania danych: Audyt może ujawnić nieefektywne lub przestarzałe procesy przetwarzania danych. Na podstawie wyników audytu organizacja może zoptymalizować te procesy, poprawić wydajność i obniżyć koszty operacyjne.

Kluczowe Aspekty Audytu Przetwarzania Danych

Skuteczny audyt przetwarzania danych obejmuje analizę wielu kluczowych aspektów. Do najważniejszych z nich należą:

- Inwentaryzacja i klasyfikacja danych: Pierwszym krokiem jest dokładna inwentaryzacja wszystkich rodzajów danych przetwarzanych przez organizację. Następnie dane te powinny zostać sklasyfikowane według stopnia wrażliwości (np. dane publiczne, poufne, ściśle tajne). Klasyfikacja danych jest kluczowa dla określenia poziomu ochrony, jakiego wymagają poszczególne rodzaje informacji.

- Lokalizacja danych: Audyt powinien precyzyjnie określić, gdzie dane są przechowywane i przetwarzane. Obejmuje to identyfikację baz danych, hurtowni danych, jezior danych, serwerów plików, systemów chmurowych i innych repozytoriów. Mapa lokalizacji danych jest niezbędna do skutecznego zarządzania bezpieczeństwem.

- Kontrola dostępu: Audyt ocenia mechanizmy kontroli dostępu do danych, w tym uwierzytelnianie, autoryzację i zarządzanie uprawnieniami użytkowników. Celem jest zapewnienie, że dostęp do danych mają tylko uprawnione osoby i systemy. Efektywna kontrola dostępu jest kluczowa dla ochrony przed nieautoryzowanym dostępem.

- Integralność danych: Audyt sprawdza mechanizmy zapewniające integralność danych, czyli ochronę przed nieautoryzowanymi modyfikacjami, uszkodzeniami lub utratą danych. Obejmuje to analizę procedur tworzenia kopii zapasowych, odzyskiwania danych po awarii oraz monitorowania integralności danych w czasie rzeczywistym. Zapewnienie integralności danych jest kluczowe dla wiarygodności informacji.

- Bezpieczeństwo fizyczne i logiczne: Audyt obejmuje ocenę zarówno fizycznych zabezpieczeń pomieszczeń, w których przechowywane są dane (np. centra danych), jak i logicznych zabezpieczeń systemów informatycznych (np. firewalle, systemy antywirusowe, systemy detekcji intruzów). Kompleksowe podejście do bezpieczeństwa jest niezbędne dla ochrony danych.

- Zarządzanie incydentami bezpieczeństwa: Audyt ocenia procedury reagowania na incydenty bezpieczeństwa, w tym wykrywanie, zgłaszanie, analizę i usuwanie incydentów. Sprawne zarządzanie incydentami minimalizuje skutki naruszeń bezpieczeństwa.

- Szkolenie i świadomość pracowników: Audyt uwzględnia poziom świadomości pracowników w zakresie bezpieczeństwa danych i ocenia programy szkoleniowe. Edukacja pracowników jest kluczowa dla budowania kultury bezpieczeństwa w organizacji.

Jak Przeprowadzić Audyt Przetwarzania Danych?

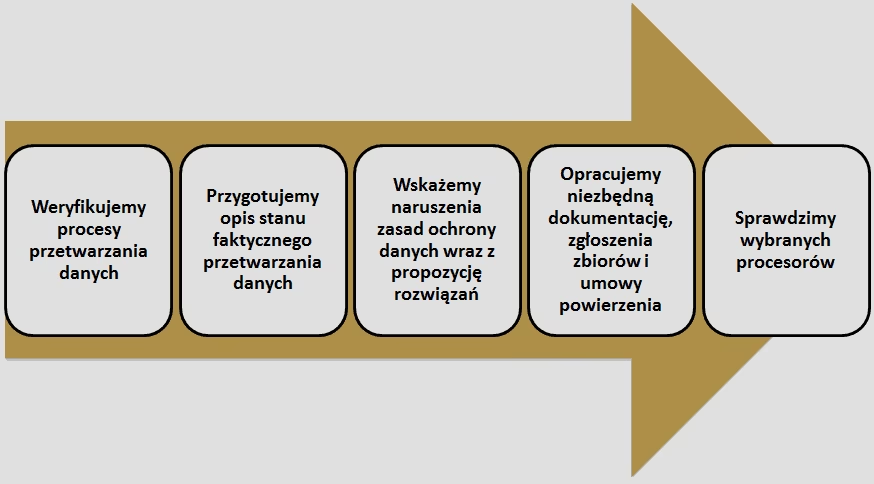

Przeprowadzenie skutecznego audytu przetwarzania danych wymaga starannego planowania i systematycznego podejścia. Typowy proces audytu obejmuje następujące kroki:

- Planowanie audytu: Określenie zakresu audytu, celów, kryteriów, harmonogramu i zasobów potrzebnych do przeprowadzenia audytu.

- Inwentaryzacja danych i systemów: Dokładne zidentyfikowanie wszystkich rodzajów danych przetwarzanych przez organizację oraz systemów informatycznych, w których te dane są przechowywane i przetwarzane.

- Ocena ryzyka: Identyfikacja i ocena potencjalnych zagrożeń i ryzyk związanych z przetwarzaniem danych, w tym ryzyka naruszenia bezpieczeństwa, nieprawidłowego wykorzystania danych czy niezgodności z przepisami.

- Testowanie kontroli: Przeprowadzenie testów mechanizmów kontroli dostępu, zabezpieczeń logicznych i fizycznych, procedur zarządzania incydentami i innych elementów systemu bezpieczeństwa danych.

- Analiza wyników i raportowanie: Analiza wyników testów i identyfikacja słabych punktów oraz obszarów wymagających poprawy. Przygotowanie raportu z audytu, zawierającego wnioski i rekomendacje.

- Działania naprawcze: Wdrożenie działań naprawczych w oparciu o rekomendacje z raportu audytu. Monitorowanie postępów i weryfikacja skuteczności wdrożonych działań.

- Ciągłe doskonalenie: Regularne przeprowadzanie audytów i ciągłe doskonalenie systemu zarządzania bezpieczeństwem danych.

Narzędzia i Technologie Wspomagające Audyt Przetwarzania Danych

Współczesne technologie oferują szereg narzędzi i rozwiązań wspomagających proces audytu przetwarzania danych. Do najważniejszych z nich należą:

- Narzędzia do odkrywania i klasyfikacji danych (Data Discovery and Classification Tools): Automatyzują proces inwentaryzacji i klasyfikacji danych, identyfikując dane wrażliwe i określając ich lokalizację w systemach.

- Systemy monitorowania aktywności użytkowników (User Activity Monitoring Systems): Rejestrują i analizują aktywność użytkowników w systemach informatycznych, umożliwiając wykrywanie podejrzanych zachowań i naruszeń bezpieczeństwa.

- Systemy zarządzania logami (Security Information and Event Management - SIEM): Agregują i analizują logi zdarzeń z różnych systemów, umożliwiając identyfikację incydentów bezpieczeństwa i anomalii.

- Narzędzia do audytu baz danych (Database Audit Tools): Monitorują i rejestrują operacje wykonywane w bazach danych, umożliwiając śledzenie zmian danych i identyfikację nieautoryzowanego dostępu.

- Platformy do zarządzania zgodnością (Governance, Risk, and Compliance - GRC Platforms): Integrują procesy zarządzania zgodnością, ryzykiem i audytem, ułatwiając monitorowanie i raportowanie stanu bezpieczeństwa danych.

Tabela Porównawcza Typów Danych i Potrzeb Audytowych

| Typ Danych | Przykłady | Wymagania Audytowe |

|---|---|---|

| Dane Osobowe | Imię, nazwisko, adres, numer PESEL | Szczegółowy audyt zgodności z RODO, kontrola dostępu, szyfrowanie |

| Dane Finansowe | Numery kont bankowych, dane kart kredytowych | Audyt zgodności z PCI DSS, silne zabezpieczenia, monitorowanie transakcji |

| Tajemnica Handlowa | Formuły, patenty, strategie biznesowe | Audyt kontroli dostępu, ochrona przed wyciekiem, NDA dla pracowników |

| Dane Medyczne | Historia choroby, wyniki badań | Audyt zgodności z HIPAA, ochrona prywatności pacjentów, anonimizacja danych |

| Dane Publiczne | Informacje ogólnodostępne, dane kontaktowe firmy | Podstawowy audyt bezpieczeństwa, ochrona przed modyfikacją |

Wyzwania w Audycie Przetwarzania Danych

Przeprowadzanie audytu przetwarzania danych może wiązać się z pewnymi wyzwaniami. Do najczęstszych należą:

- Złożoność systemów informatycznych: Współczesne systemy informatyczne są często bardzo złożone i rozproszone, co utrudnia inwentaryzację danych i ocenę bezpieczeństwa.

- Duża ilość danych: Organizacje przetwarzają ogromne ilości danych, co sprawia, że audyt staje się czasochłonny i pracochłonny.

- Dynamicznie zmieniające się środowisko IT: Szybki rozwój technologii i ciągłe zmiany w infrastrukturze IT wymagają regularnych aktualizacji procedur audytowych i dostosowywania narzędzi.

- Brak specjalistów: Brakuje wykwalifikowanych specjalistów w dziedzinie audytu bezpieczeństwa danych, co utrudnia znalezienie odpowiednich zasobów do przeprowadzenia audytu.

- Ograniczenia budżetowe: Audyt przetwarzania danych może generować koszty, co dla niektórych organizacji stanowi barierę.

Najczęściej Zadawane Pytania (FAQ)

- Jak często należy przeprowadzać audyt przetwarzania danych?

- Częstotliwość audytów zależy od wielu czynników, takich jak rodzaj danych, poziom ryzyka, wymagania regulacyjne i wewnętrzne polityki firmy. Zaleca się przeprowadzanie audytów regularnie, przynajmniej raz w roku, a w przypadku istotnych zmian w systemach IT lub przepisach prawa - częściej.

- Kto powinien przeprowadzać audyt przetwarzania danych?

- Audyt powinien być przeprowadzany przez niezależnych i wykwalifikowanych audytorów. Mogą to być audytorzy wewnętrzni (jeśli organizacja posiada odpowiedni dział audytu) lub audytorzy zewnętrzni, którzy specjalizują się w audycie bezpieczeństwa danych.

- Co to są dane wrażliwe?

- Dane wrażliwe to informacje, których nieuprawnione ujawnienie, modyfikacja lub utrata może spowodować szkody dla osób fizycznych lub organizacji. Przykłady danych wrażliwych to dane osobowe, dane finansowe, dane medyczne, tajemnica handlowa.

- Jakie są konsekwencje braku audytu przetwarzania danych?

- Brak audytu przetwarzania danych może prowadzić do poważnych konsekwencji, takich jak naruszenia bezpieczeństwa danych, wycieki danych, kary finansowe za niezgodność z przepisami, utrata reputacji, utrata zaufania klientów i straty finansowe.

- Jak przygotować się do audytu przetwarzania danych?

- Aby dobrze przygotować się do audytu, organizacja powinna przede wszystkim dokładnie udokumentować swoje procesy przetwarzania danych, polityki bezpieczeństwa, mechanizmy kontroli dostępu i procedury reagowania na incydenty. Warto również przeprowadzić audyt wewnętrzny przed audytem zewnętrznym, aby zidentyfikować i usunąć potencjalne słabe punkty.

Podsumowanie

Audyt przetwarzania danych jest niezbędnym elementem skutecznego zarządzania bezpieczeństwem informacji w każdej organizacji. Znajomość lokalizacji danych wrażliwych, wdrożenie odpowiednich mechanizmów kontroli i regularne audyty pozwalają na minimalizację ryzyka, zapewnienie zgodności z przepisami prawa i budowanie zaufania klientów. Inwestycja w audyt przetwarzania danych to inwestycja w bezpieczeństwo i stabilność przyszłości organizacji.

Jeśli chcesz poznać inne artykuły podobne do Audyt Przetwarzania Danych: Klucz do Bezpieczeństwa, możesz odwiedzić kategorię Audyt.