27/08/2022

Przygotowanie do audytu ISO 27001 może wydawać się chaotyczne. Gonisz w testach kontrolnych, łatasz luki i gorączkowo upewniasz się, że każda kontrola skutecznie odpowiada wymaganiom ISO/IEC 27001 i kontekstowi biznesowemu. Poruszanie się w tym chaosie bez listy kontrolnej audytu ISO 27001, która określa właściwe kroki, przypomina grę w „whack-a-mole”, gdzie rozwiązujesz jeden problem, a pojawia się kolejny.

Lista kontrolna audytu ISO 27001 ogranicza ten chaos, przedstawiając proces audytu i kroki przygotowawcze. Niezależnie od tego, czy przygotowujesz się do audytu wewnętrznego, czy zewnętrznego, lista kontrolna pomoże Ci usprawnić przygotowania, zapewniając pomyślny wynik audytu.

W tym artykule przedstawiamy przegląd audytu ISO i listę kontrolną audytu ISO 27001 ze szczegółowymi zadaniami do wykonania przed przystąpieniem do audytu certyfikacyjnego.

Czym jest lista kontrolna audytu ISO 27001?

Lista kontrolna audytu ISO 27001 to narzędzie, które pomaga organizacjom przygotować się do inspekcji w celu uzyskania certyfikatu zgodności z międzynarodową normą Systemu Zarządzania Bezpieczeństwem Informacji (ISMS). Jest to ustrukturyzowany dokument, który przedstawia wymagania normy ISO 27001 w formie listy kontrolnej, umożliwiając systematyczne sprawdzenie, czy organizacja spełnia wszystkie niezbędne kryteria.

Pomaga organizacji w identyfikacji luk lub obszarów, w których jej ISMS może nie być w pełni zgodny z normą. Co więcej, lista kontrolna zawiera zestaw pytań i kryteriów obejmujących wymagania normy. Chociaż lista kontrolna audytu ISO 27001 jest cennym narzędziem zapewniającym zgodność ISMS organizacji z wymaganiami normy, nie może ona zastąpić dokładnego audytu.

Rodzaje audytów ISO 27001

Istnieją dwa główne rodzaje audytów ISO 27001:

- Audyt wewnętrzny

- Audyt zewnętrzny

Audyty zewnętrzne obejmują coroczne okresowe audyty nadzoru i audyt recertyfikacyjny przeprowadzany po trzech latach (od momentu certyfikacji).

Norma ISO 27001 nakłada na organizacje obowiązek przeprowadzenia audytu wewnętrznego zanim zgłoszą się do akredytowanego audytora zewnętrznego w celu certyfikacji.

Czy audyt ISO 27001 jest wymagany?

Tak, norma ISO 27001 nakłada obowiązek przeprowadzania regularnych audytów wewnętrznych (zazwyczaj raz w roku) i okresowych audytów nadzoru w okresie przejściowym. W przeciwieństwie do innych standardów, takich jak SOC 2, audyty certyfikacyjne dla ISO 27001 nie są coroczne. Po uzyskaniu certyfikatu kolejny audyt certyfikacyjny odbędzie się dopiero pod koniec trzeciego roku. Ale nie wypuszczaj jeszcze z ulgą oddechu.

Chociaż nie są one tak rozległe jak audyt certyfikacyjny, wymagają od Ciebie bycia na bieżąco w kwestii zgodności. Oto dlaczego audyty są potrzebne.

Znaczenie audytu ISO 27001

Utrzymywanie i monitorowanie ISMS

Utrzymywanie i monitorowanie Systemu Zarządzania Bezpieczeństwem Informacji (ISMS) to ciągły proces zapewniania, że środki bezpieczeństwa organizacji są skuteczne, aktualne i zgodne ze środowiskiem ryzyka organizacji i wymaganiami dotyczącymi zgodności. Obejmuje to:

- Aktualizacja polityk i procedur

- Przeprowadzanie ocen ryzyka

- Szkolenie pracowników

- Ciągłe monitorowanie kontroli

- Gromadzenie dowodów skuteczności kontroli.

Dostarczanie wglądu w ISMS

W środowisku biznesowym wiele może się zmienić. Audyty pomagają zidentyfikować, czy zmiany te mają wpływ na Twoją postawę w zakresie bezpieczeństwa i pomagają utrzymać kurs zgodności przez cały czas.

Ocena ryzyka bezpieczeństwa informacji

W toku działalności biznesowej powstają nowe zasoby informacyjne. Audyty zapewniają aktualizację inwentarza zasobów i ocenę ryzyka bezpieczeństwa wszystkich nowych zasobów informacyjnych, a ostatecznie ochronę za pomocą odpowiednich planów postępowania z ryzykiem.

Zapewnienie świadomości personelu

Audyty i przygotowanie do audytów pomagają edukować i upoważniać personel do zrozumienia i przyswojenia kultury bezpieczeństwa w całej organizacji oraz przestrzegania procesów.

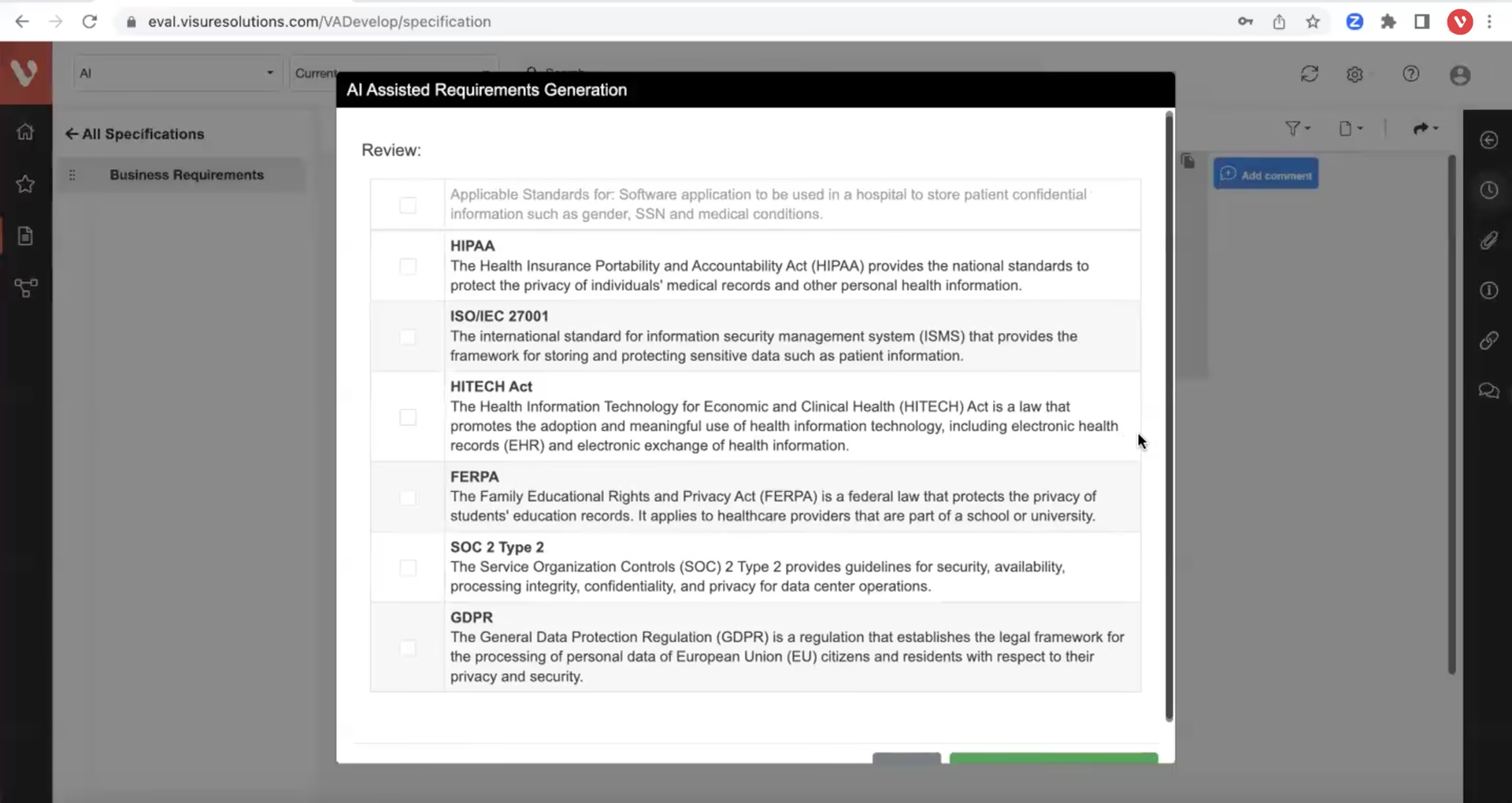

5-etapowa lista kontrolna audytu ISO 27001

Lista kontrolna audytu ISO zapewnia zgodność ze standardami bezpieczeństwa informacji. Usprawnia proces audytu i umożliwia organizacjom ocenę ich ISMS pod kątem ciągłej zgodności. Niezależnie od tego, czy przeprowadzasz audyt wewnętrzny, czy zewnętrzny audyt certyfikacyjny, ta 5-etapowa lista kontrolna audytu ISO 27001 pomoże Ci usprawnić przygotowania.

1. Utwórz zespół wewnętrzny

Stwórz zespół zasobów wewnętrznych, który poprowadzi proces zgodności w Twojej organizacji, a później będzie punktem kontaktowym podczas audytu certyfikacyjnego. Zespół ten może składać się z odpowiednich kierowników funkcji, specjalisty ds. bezpieczeństwa i kierowników IT, a także specjalistów ds. personalnych.

Zespół ten będzie zaangażowany w różne etapy projektowania, budowy i monitorowania ISMS. Dlatego jest najlepiej przygotowany do odpowiadania na pytania zadawane przez audytora zewnętrznego podczas audytu certyfikacyjnego.

2. Upewnij się, że zakres i plan ISMS są zsynchronizowane

Współpracuj z kierownikami funkcji i przejrzyj zakres certyfikacji ISO 27001. Może to być oparte na informacjach, produktach, procesach, usługach, systemach, funkcjach, filiach i lokalizacjach geograficznych, które Twoja organizacja musi chronić za pomocą swojego ISMS. Upewnij się, że zakres obejmuje wszystkie informacje, które Twoja organizacja chce chronić za pomocą swojego ISMS. Poszukaj wyników audytu wewnętrznego w tym aspekcie i uwzględnij sugestie.

3. Przejrzyj dokumentację

Przejrzyj wiele dokumentów ISO 27001, takich jak Deklaracja stosowalności, Plan postępowania z ryzykiem i Polityka bezpieczeństwa informacji, żeby wymienić tylko kilka, i upewnij się, że kierownictwo je wszystkie przejrzało i zatwierdziło. Udokumentuj również wszystkie polityki i umożliw personelowi wgląd do nich za pośrednictwem intranetu firmy.

4. Gromadzenie dowodów

Upewnij się, że istnieje gromadzenie dowodów i ślad dokumentów i zapisów w celu wykazania zgodności z wymaganiami normy ISO. Na przykład udokumentuj polityki, takie jak Polityka zarządzania ryzykiem dostawców, Polityka zarządzania zmianami, Polityka tworzenia kopii zapasowych danych, Polityka zarządzania ciągłością działania, Polityka zarządzania podatnościami i Polityka retencji danych, żeby wymienić tylko kilka, i umożliw personelowi dostęp do nich w intranecie firmy.

5. Uwzględnij wyniki audytu wewnętrznego

Przejrzyj raport z audytu wewnętrznego, aby uwzględnić wszystkie ustalenia, zalecenia i działania naprawcze. Twój raport z audytu wewnętrznego będzie jedną z pierwszych rzeczy, na które spojrzy audytor zewnętrzny podczas głównego audytu.

Oto kilka pytań, które należy zadać podczas audytu:

- Czy dostęp użytkowników do aplikacji jest zabezpieczony za pomocą HTTPS (algorytm TLS) i standardowego w branży szyfrowania?

- Czy kierownictwo wyższego szczebla dokonuje przeglądu i zatwierdza wszystkie polityki firmy co roku?

- Czy wszyscy pracownicy przechodzą szkolenie z zakresu świadomości bezpieczeństwa informacji po zatrudnieniu i coroczne szkolenie z zakresu świadomości bezpieczeństwa informacji?

Pamiętaj, że nie wystarczy, że masz wprowadzone te procesy i polityki. Tym, czego potrzebuje audytor, są dowody zgodności.

Co robić podczas audytu?

Po rozpoczęciu audytu nie możesz już zdecydowanie zmienić kursu swojej zgodności. Możesz jednak upewnić się, że audytor ma całą dokumentację, dowody i inne szczegóły w formacie, którego szuka. Przygotuj listę pracowników, z którymi mogą porozmawiać (w razie potrzeby) i upewnij się, że są dostępni.

Twoja praca jednak nie kończy się na końcowym audycie.

Musisz upewnić się, że uwzględniasz wszystkie sugestie/informacje zwrotne z Raportu z audytu zgodnie z listą kontrolną audytu ISO 27001. Musisz naprawić wszystkie poważne niezgodności (jeśli takie występują) i podzielić się dowodami korekty z audytorem zewnętrznym.

Najczęściej zadawane pytania (FAQ)

Co to jest lista kontrolna audytu ISO 27001?

Lista kontrolna audytu ISO 27001 określa kroki i procesy, które musisz podjąć, aby upewnić się, że przestrzegasz wymagań ISO 27001. Zasadniczo lista kontrolna audytu ISO 27001 będzie obejmować kroki związane z przeprowadzaniem ocen ryzyka, testowaniem kontroli, sprawdzaniem dzienników pod kątem ich historycznej wydajności, zapewnianiem, że kontrole odpowiadają wytycznym ISO 27001 i dokumentowaniem dowodów na potrzeby audytu.

Kto musi przestrzegać normy ISO 27001?

Każda firma lub dostawca usług, który obsługuje, zarządza lub przesyła dane klientów, powinien przestrzegać normy ISO 27001. Chociaż nie jest to obowiązkowe, działanie bez solidnych ram bezpieczeństwa staje się coraz trudniejsze.

Jakie są pięć list kontrolnych audytu ISO 27001?

Pięć kroków do przeprowadzenia audytów wewnętrznych dla ISO 27001 to:

- Utwórz zespół wewnętrzny

- Upewnij się, że zakres i plan ISMS są zsynchronizowane

- Przejrzyj dokumentację

- Gromadzenie dowodów

- Uwzględnij wyniki audytu wewnętrznego

Podsumowanie

Lista kontrolna audytu ISO 27001 jest niezbędnym narzędziem dla każdej organizacji przygotowującej się do audytu certyfikacyjnego lub audytu wewnętrznego. Pomaga ustrukturyzować proces przygotowań, zidentyfikować potencjalne luki w ISMS i zapewnić, że wszystkie wymagania normy ISO 27001 są spełnione. Wykorzystanie listy kontrolnej zwiększa szanse na pomyślny wynik audytu i uzyskanie certyfikacji, co z kolei wzmacnia zaufanie klientów i partnerów biznesowych do bezpieczeństwa informacji w organizacji.

Jeśli chcesz poznać inne artykuły podobne do Lista kontrolna audytu ISO 27001: Kompleksowy przewodnik, możesz odwiedzić kategorię Audyt.