12/12/2022

W dzisiejszym dynamicznym środowisku biznesowym, audyt IT odgrywa kluczową rolę w zapewnieniu bezpieczeństwa danych, zgodności z przepisami i efektywności operacyjnej. Jednym z potężnych narzędzi wspierających ten proces jest ACL, czyli Audit Command Language. Ale czym dokładnie jest ACL w kontekście audytu IT i jak może pomóc organizacjom w ochronie ich aktywów cyfrowych? Ten artykuł ma na celu kompleksowe wyjaśnienie tego zagadnienia.

- Czym jest ACL w audycie IT?

- ACL Robotics i Continuous Controls Auditing (CCA)

- Jak działa ACL?

- Przykłady zaplanowanych testów audytowych z wykorzystaniem ACL Robotics

- Czy ACL to uniwersalne oprogramowanie audytowe?

- Jak działa ACL w kontekście uprawnień dostępu?

- ACL w sieciach komputerowych

- Podsumowanie

- Często zadawane pytania (FAQ)

Czym jest ACL w audycie IT?

ACL, skrót od Audit Command Language, to język poleceń audytu, który stanowi podstawę dla zaawansowanych narzędzi do analizy danych wykorzystywanych w audycie IT. W praktyce, termin ACL często odnosi się do ACL Robotics, platformy oprogramowania HighBond, która wykorzystuje język ACL do przeprowadzania kompleksowych testów i analiz audytowych.

Tradycyjne metody audytu często opierają się na próbie danych, co oznacza, że audytorzy analizują tylko część dostępnych informacji. ACL Robotics rewolucjonizuje to podejście, umożliwiając audytorom analizę 100% dostępnych danych. Ta zdolność do kompleksowej analizy jest kluczowa w identyfikowaniu potencjalnych wzorców oszustw, nieprawidłowości danych i słabości kontroli wewnętrznych, które mogłyby umknąć uwadze przy tradycyjnym podejściu.

ACL Robotics i Continuous Controls Auditing (CCA)

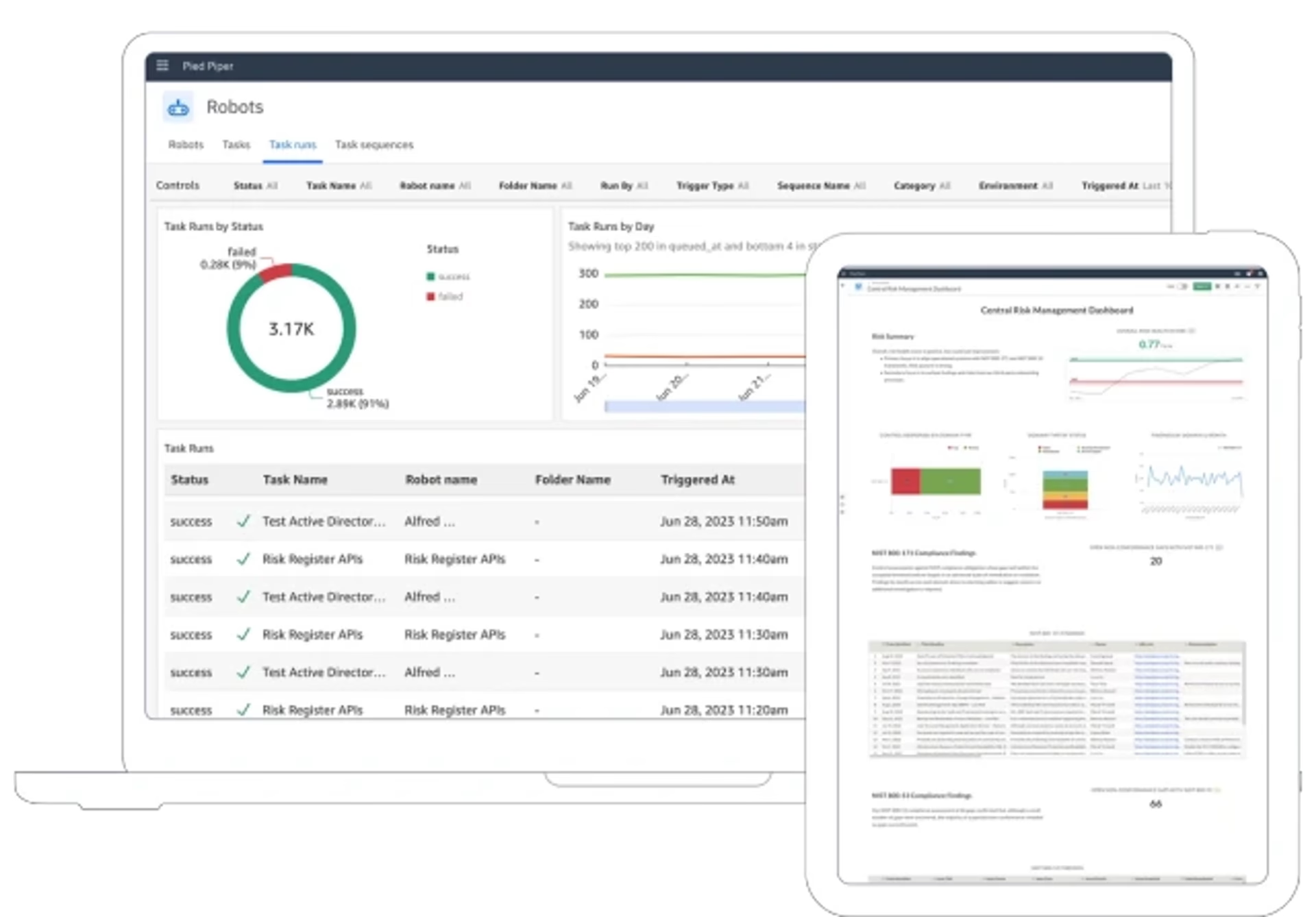

ACL Robotics to narzędzie do analizy danych w ramach platformy HighBond, specjalnie zaprojektowane, aby wspierać audytorów w ich codziennej pracy. Umożliwia ono automatyzację rutynowych zadań audytowych, analizę dużych zbiorów danych i generowanie raportów z ustaleniami audytu. Jednym z kluczowych zastosowań ACL Robotics jest wsparcie procesu Continuous Controls Auditing (CCA), czyli ciągłego audytu kontroli wewnętrznej.

CCA to ciągły proces mający na celu wykrywanie problemów z kontrolami wewnętrznymi w organizacji. Kontrole wewnętrzne są projektowane i wdrażane przez kierownictwo w celu zapobiegania oszustwom, zapewnienia zgodności z przepisami i utrzymania akceptowalnego poziomu ryzyka biznesowego. Niestety, z biegiem czasu, kontrole te mogą stać się słabe lub nieefektywne. Proces CCA, wspierany przez ACL Robotics, łączy wykorzystanie oprogramowania z krokami manualnymi w celu identyfikacji tych słabych punktów.

Dzięki CCA, audytorzy mogą monitorować skuteczność kontroli wewnętrznych w sposób ciągły, zamiast polegać na okresowych audytach. Pozwala to na szybsze wykrywanie i korygowanie problemów, co zwiększa bezpieczeństwo i efektywność organizacji.

Jak działa ACL?

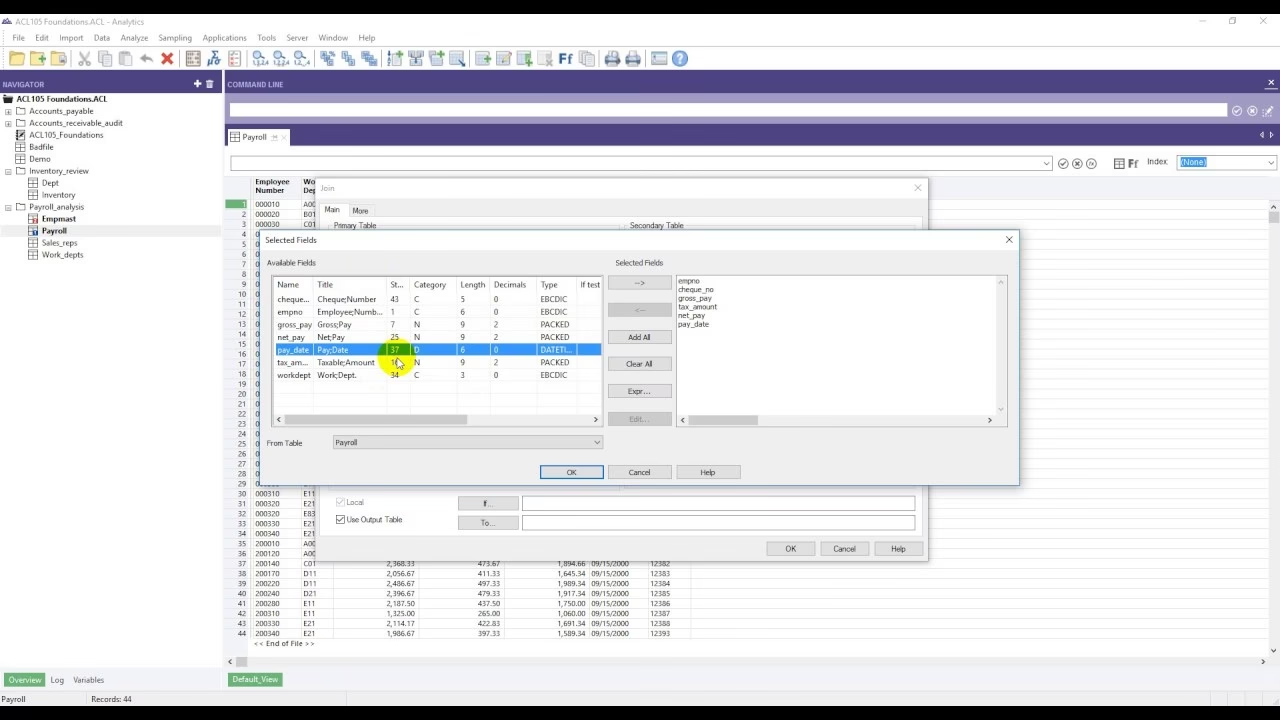

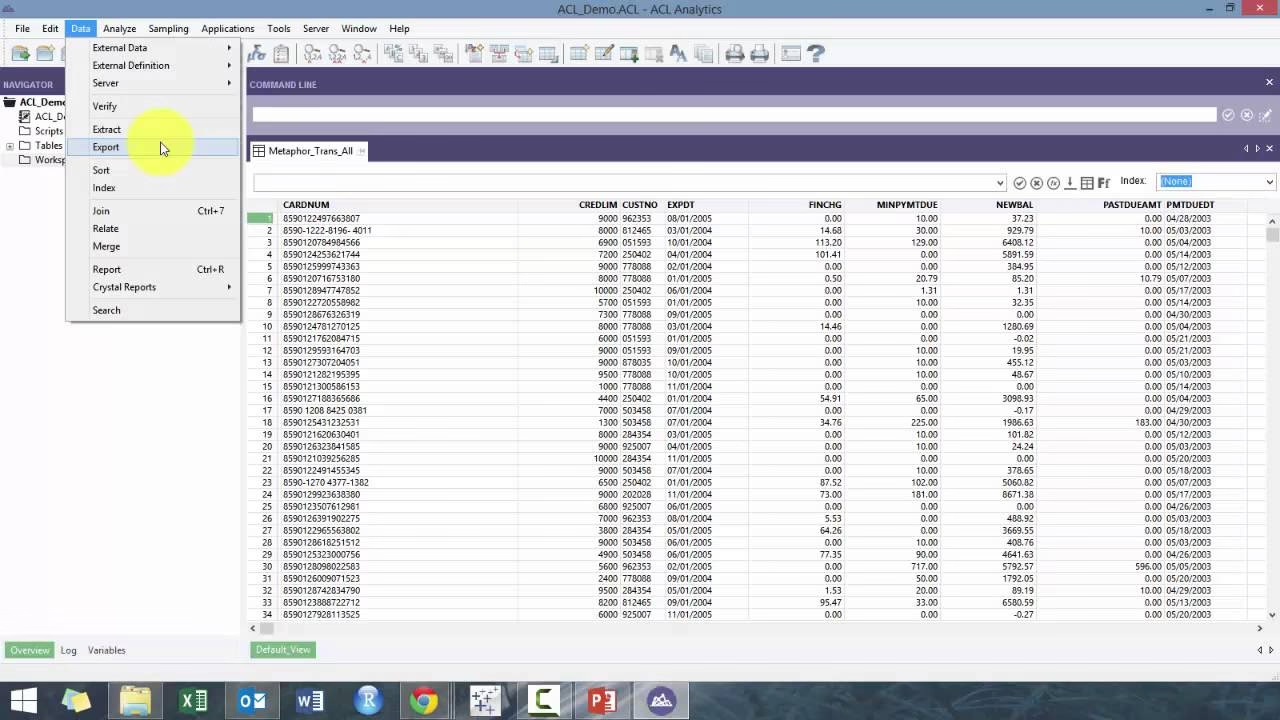

Podstawą działania ACL jest język poleceń, który umożliwia audytorom definiowanie testów audytowych i analiz danych. ACL oferuje szeroki zakres funkcji, które obejmują:

- Import danych z różnych źródeł, takich jak bazy danych, arkusze kalkulacyjne, pliki tekstowe i systemy ERP.

- Manipulację danymi, w tym sortowanie, filtrowanie, łączenie i transformację danych.

- Analizę danych, w tym obliczenia statystyczne, analizę trendów, wykrywanie anomalii i testowanie hipotez.

- Generowanie raportów w różnych formatach, prezentujących wyniki analiz i ustaleń audytu.

- Automatyzację zadań, umożliwiającą regularne przeprowadzanie testów audytowych i monitorowanie kontroli wewnętrznych.

Dzięki tym funkcjom, audytorzy mogą efektywnie analizować duże zbiory danych, identyfikować ryzyka i nieprawidłowości, a także monitorować skuteczność kontroli wewnętrznych w sposób ciągły i zautomatyzowany.

Przykłady zaplanowanych testów audytowych z wykorzystaniem ACL Robotics

ACL Robotics jest wykorzystywany do przeprowadzania różnorodnych testów audytowych, które pomagają organizacjom w identyfikacji potencjalnych ryzyk i nieprawidłowości. Poniżej przedstawiono przykłady testów, które mogą być wykonywane automatycznie w cyklach miesięcznych:

- Potencjalne duplikaty płatności w księdze zobowiązań. Test ten ma na celu identyfikację przypadków, w których ta sama faktura lub płatność mogła zostać zarejestrowana i zapłacona więcej niż raz.

- Potencjalne zaplanowane płatności (nieautoryzowane). Test ten ma na celu wykrycie płatności, które zostały zaplanowane bez odpowiedniej autoryzacji lub w sposób nieprawidłowy.

- Wydatki reprezentacyjne z nieodpowiednich źródeł finansowania. Test ten analizuje wydatki reprezentacyjne, aby upewnić się, że są one finansowane z właściwych źródeł i zgodne z polityką organizacji.

- Podarunki przekraczające próg 25 USD. Test ten monitoruje podarunki wręczane przez pracowników, aby upewnić się, że nie przekraczają ustalonego progu wartości i są zgodne z polityką organizacji dotyczącą etyki i korupcji.

- Potencjalne duplikaty czeków płacowych. Test ten ma na celu identyfikację przypadków, w których pracownik mógł otrzymać więcej niż jeden czek płacowy za ten sam okres rozliczeniowy.

- Zwolnieni pracownicy na liście płac. Test ten sprawdza, czy na liście płac nadal znajdują się osoby, które zostały już zwolnione z pracy, co mogłoby wskazywać na potencjalne oszustwo lub błąd administracyjny.

- Fantomowi pracownicy. Test ten ma na celu wykrycie pracowników, którzy nie istnieją, ale są zarejestrowani w systemie płac, co jest poważnym sygnałem ostrzegawczym o potencjalnym oszustwie.

- Nadmierne nadgodziny. Test ten analizuje nadgodziny pracowników, aby zidentyfikować przypadki, w których nadgodziny są nadmierne lub nieuzasadnione, co może wskazywać na nieefektywność operacyjną lub manipulację.

- Potencjalnie zabronione transakcje kartami kredytowymi. Test ten monitoruje transakcje kartami kredytowymi, aby upewnić się, że nie są one dokonywane w miejscach lub na towary/usługi, które są zabronione zgodnie z polityką organizacji.

- Potencjalnie błędnie zakodowane transakcje kartami kredytowymi. Test ten analizuje kody transakcji kartami kredytowymi, aby upewnić się, że są one prawidłowo zakodowane i przypisane do właściwych kategorii wydatków.

- Transakcje związane z wykluczonymi rodzajami sprzedawców. Test ten monitoruje transakcje kartami kredytowymi, aby upewnić się, że nie są one dokonywane u sprzedawców, którzy zostali wykluczeni z powodu ryzyka lub niezgodności z polityką organizacji.

- Zakupy przekraczające limit pojedynczego zakupu posiadacza karty kredytowej. Test ten sprawdza, czy transakcje kartami kredytowymi nie przekraczają limitów ustalonych dla poszczególnych posiadaczy kart.

- Posiadacze kart kredytowych o wysokim wolumenie aktywności zakupowej. Test ten identyfikuje posiadaczy kart kredytowych, którzy wykazują nietypowo wysoki wolumen transakcji, co może wskazywać na potencjalne ryzyko nadużyć.

- Transakcje kartami kredytowymi w dni świąteczne. Test ten analizuje transakcje kartami kredytowymi dokonane w dni świąteczne, które mogą być podejrzane, zwłaszcza jeśli nie są związane z działalnością operacyjną organizacji.

Czy ACL to uniwersalne oprogramowanie audytowe?

Chociaż ACL Robotics jest potężnym narzędziem do analizy danych i audytu, nie jest uniwersalnym rozwiązaniem dla wszystkich potrzeb audytowych. Jest on szczególnie skuteczny w audycie danych finansowych i operacyjnych, gdzie analiza dużych zbiorów danych jest kluczowa. Jednak w przypadku bardziej specjalistycznych obszarów audytu, takich jak audyt zgodności z przepisami IT lub audyt bezpieczeństwa cybernetycznego, mogą być potrzebne dodatkowe narzędzia i rozwiązania.

Niemniej jednak, ACL Robotics jest szeroko stosowany w różnych branżach i organizacjach, od sektora publicznego po prywatny, ze względu na swoją elastyczność, moc obliczeniową i zdolność do automatyzacji zadań audytowych. Jego zdolność do analizy 100% danych czyni go nieocenionym narzędziem w walce z oszustwami i w zapewnieniu integralności danych.

Jak działa ACL w kontekście uprawnień dostępu?

W kontekście uprawnień dostępu, ACL (Access Control List) odnosi się do listy kontroli dostępu, która definiuje, którzy użytkownicy lub grupy użytkowników mają jakie uprawnienia do określonych zasobów systemu, takich jak pliki, foldery lub aplikacje. W tym kontekście, ACL działa jako tabela, która informuje system operacyjny komputera, którzy użytkownicy mają jakie uprawnienia dostępu.

Każdy obiekt w systemie komputerowym ma przypisaną właściwość bezpieczeństwa, która łączy go z jego listą kontroli dostępu. Na tej liście znajdują się informacje dla każdego użytkownika, który ma prawa dostępu do systemu. Na przykład, niektóre obiekty mogą być dostępne tylko dla administratorów. Jeśli użytkownik loguje się jako zwykły użytkownik, może nie mieć uprawnień do otwierania niektórych plików. Jednak administrator, dzięki swojej roli i wpisom w ACL, otrzyma dostęp.

ACL w sieciach komputerowych

W sieciach komputerowych, ACL (Access Control Lists) są używane w przełącznikach i routerach jako filtry ruchu sieciowego. W tym kontekście, ACL to zestaw reguł zdefiniowanych przez administratora lub producenta, które sprawdzają zawartość pakietów danych w celu określenia, czy dany ruch powinien być dozwolony czy zablokowany.

Reguły ACL w sieciach komputerowych mogą opierać się na różnych kryteriach, takich jak:

- Adresy IP źródłowe i docelowe.

- Porty źródłowe i docelowe.

- Protokół (np. TCP, UDP).

Na podstawie tych reguł, przełączniki i routery z ACL działają jako filtry pakietów, analizując pakiety danych i decydując o ich przepuszczaniu lub blokowaniu. Dzięki temu, ACL w sieciach komputerowych pomagają w zabezpieczeniu sieci przed nieautoryzowanym dostępem, atakami i niepożądanym ruchem.

Podsumowanie

ACL, zarówno jako Audit Command Language w kontekście audytu IT, jak i jako Access Control List w kontekście uprawnień dostępu i sieci komputerowych, odgrywa kluczową rolę w zapewnieniu bezpieczeństwa, integralności i efektywności systemów informatycznych. ACL Robotics, wykorzystując język ACL, rewolucjonizuje audyt IT, umożliwiając kompleksową analizę danych i ciągłe monitorowanie kontroli wewnętrznych. Zrozumienie, czym jest ACL i jak działa, jest kluczowe dla każdego specjalisty IT i audytora, który dąży do ochrony aktywów cyfrowych organizacji i zapewnienia jej bezpieczeństwa operacyjnego.

Często zadawane pytania (FAQ)

Co oznacza skrót ACL?

ACL może oznaczać Audit Command Language (język poleceń audytu) w kontekście oprogramowania audytowego lub Access Control List (lista kontroli dostępu) w kontekście uprawnień dostępu i sieci komputerowych.

Czy ACL Robotics wymaga specjalistycznej wiedzy programistycznej?

Chociaż ACL jest językiem poleceń, ACL Robotics oferuje intuicyjny interfejs użytkownika, który ułatwia tworzenie testów audytowych i analiz danych, nawet dla użytkowników bez zaawansowanej wiedzy programistycznej. Jednak znajomość podstawowych koncepcji audytu i analizy danych jest przydatna.

Jakie korzyści przynosi Continuous Controls Auditing (CCA) wspierany przez ACL Robotics?

CCA wspierany przez ACL Robotics pozwala na ciągłe monitorowanie kontroli wewnętrznych, szybsze wykrywanie problemów, automatyzację rutynowych zadań audytowych, analizę 100% danych i generowanie kompleksowych raportów. To przekłada się na zwiększenie bezpieczeństwa, efektywności i zgodności organizacji.

Czy ACL jest bezpieczny w użyciu?

Tak, ACL Robotics i oprogramowanie HighBond są projektowane z myślą o bezpieczeństwie danych. Oferują mechanizmy ochrony danych, kontroli dostępu i zgodności z przepisami dotyczącymi ochrony danych. Jednak ważne jest, aby organizacje stosowały się do najlepszych praktyk bezpieczeństwa i konfigurowały systemy ACL zgodnie z ich politykami bezpieczeństwa.

Gdzie można znaleźć więcej informacji o ACL Robotics?

Więcej informacji o ACL Robotics i platformie HighBond można znaleźć na stronie internetowej firmy Galvanize (obecnie Diligent), która jest producentem tego oprogramowania. Dostępne są również liczne zasoby online, dokumentacja i szkolenia, które pomagają użytkownikom w efektywnym wykorzystaniu ACL Robotics.

Jeśli chcesz poznać inne artykuły podobne do ACL w audycie IT: język poleceń audytu, możesz odwiedzić kategorię Audyt.